在网络安全领域,"四本防御"通常指的是四个层次的安全防御策略。它们分别是:物理层、网络层、系统层和应用层。四本防御的设置是为了构建一个全方位的网络安全防护体系,每个层次的防御策略都有其独特的功能和侧重点。然而,无论是多么严密的防护体系,都存在着被攻破的可能性。本文将详细介绍四本防御的攻破策略,并提供相应的防范措施,帮助你更好地理解并加固你的网络安全防线。 物理层防御攻破策略 物理层安全主要关注的是实际物理设备的安全保护措施,例如服务器的放置、访问权限的控制等。 攻破策略: 1.未授权访问:攻击者可能会通过非法途径获得物理位置信息,并尝试入侵。 2.设备盗窃或破坏:直接的设备盗窃或破坏行为也会导致信息泄露。 防范措施: 限制对关键设施的物理访问权限。 安装监控摄像头,进行24小时监控。 使用访问控制卡和生物识别技术来限制物理访问。 定期进行物理安全培训,增强员工对安全威胁的意识。

网络层防御攻破策略 网络层防御涉及网络边界安全,包括防火墙、入侵检测系统(IDS)和入侵防御系统(IPS)等。 攻破策略: 1.网络扫描和渗透:攻击者利用网络扫描工具探测系统漏洞,为入侵做准备。 2.中间人攻击:攻击者可以在客户端和服务器之间截获和篡改数据。 3.DDoS攻击:通过发送大量伪造的请求来使网络服务不可用。 防范措施: 使用防火墙来控制进出网络的流量。 定期更新安全策略和入侵检测系统签名。 部署DDoS防护解决方案,比如流量清洗服务。 采用加密通信,如SSL/TLS,来保护数据传输安全。

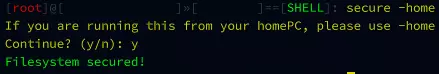

系统层防御攻破策略 系统层防御关注操作系统和应用程序的安全,包括补丁管理、服务账户权限控制等。 攻破策略: 1.操作系统漏洞利用:攻击者通过未更新的漏洞来获取系统控制权。 2.服务和应用程序的漏洞:应用程序中的安全漏洞可以被利用来执行恶意代码。 防范措施: 定期更新操作系统和应用程序,修补已知漏洞。 采用最小权限原则,对服务和账户的权限进行限制。 实施入侵检测系统,对系统行为进行监控。

应用层防御攻破策略 应用层防御主要关注的是应用程序的安全性,包括数据加密、输入验证等。 攻破策略: 1.SQL注入:攻击者通过在输入字段中插入恶意SQL代码,试图控制后端数据库。 2.跨站脚本攻击(XSS):通过在用户233乐园上执行恶意脚本来窃取信息或破坏网站。 3.会话劫持:攻击者劫持合法用户的会话,以假扮用户身份。 防范措施: 对所有用户输入进行严格的验证和过滤。 使用参数化查询来防止SQL注入。 对输出进行编码,防止XSS攻击。 综上所述 通过上述策略的攻破与防范,我们可以看到,网络安全不是一成不变的,而是需要不断地评估和更新。攻击者利用各种策略和手段来攻破四本防御,这就要求我们在防御措施上必须更加细致和高效。作为系统管理员或网络安全专家,需要时刻保持警惕,及时响应新的安全威胁,并且不断更新和升级防御措施,以构建一个更加坚固的网络安全体系。通过这些策略的综合运用,可以大大提高系统的安全性,减少被攻击的可能性,确保数据和资源的安全。

换一换

换一换