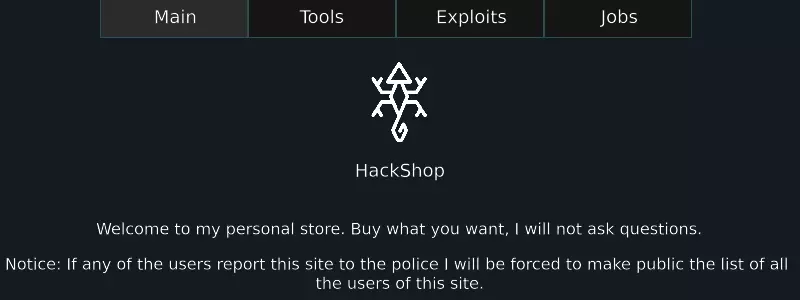

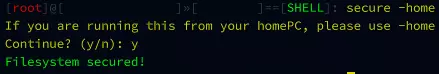

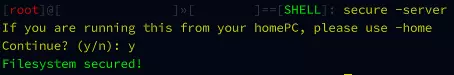

欢迎阅读使用Viper工具保护您租用服务器免受外部攻击的基础概述。 本指南将助您打造更安全的网络,并提供一些实用的技巧与提示。 简介 本指南主要面向游戏新手或Viper工具的新用户。 首先,您可以从游戏内网站获取Viper工具副本。或者,您也可以通过仓库170.220.64.188使用“apt-get install Viper”命令进行安装。有关详细安装方法,可参考Viper基础指南的附录部分。 假设您的网络中已至少拥有一台租用服务器。你已经下载了Viper工具。你甚至可能已经阅读过我之前关于Viper的入门指南。 现在是时候保护我们的系统和局域网了。 我将使用的变量有: es - 漏洞扫描 x - 目标 u - 使用 secure命令 当我们说家用电脑时,指的是你在游戏中初始生成时使用的电脑。 当我们说服务器时,指的是你在游戏中租用的任何电脑。 secure 为你的文件和文件夹设置权限。 用法:-home 或 -server 示例:secure -home 或 secure -server 切勿在你的家用电脑上使用 secure -server 命令,因为这可能会导致游戏软锁。 你可能会问,有什么区别呢?secure -home 是专为家用电脑设计的,因此会将以下内容加入白名单: "/bin/sudo", "/usr/bin/Terminal.exe", "/usr/bin/AdminMonitor.""exe", "/usr/bin/配置局域网.exe", "/usr/bin/邮件.exe", "/usr/bin/浏览器.exe", "/usr/bin/记事本.exe", "/usr/bin/设置.exe", "/usr/bin/手册.exe", "/usr/bin/聊天.exe", 在你租用的服务器上,默认登录用户为root,这意味着你可以毫无顾虑地使用chmod命令对整个系统进行操作。 让我们开始保护家用电脑和租用的服务器。在你的家用电脑上,启动Viper并运行secure-home命令。

作为补充说明,如果你希望继续使用Map.exe通过其他机器跳转连接,可能需要对ssh二进制文件执行chmod allow x命令。 如果你需要手动修改ssh二进制文件权限的进一步说明,请向下滚动至本指南的【额外内容】部分。 很好。现在使用Map.exe或邮件程序中收到的凭据通过ssh连接到你租用的服务器。 连接成功后,你需要运行相同的命令,但这次要加上-server参数。

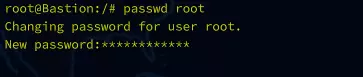

好了。我们现在的安全性略有提升。下一步是将默认密码更改为更安全的密码。 passwd命令 密码最大长度为15,您的密码应是一串随机的字母数字字符。 示例密码: 5LmfUeRxR2mOAqh nqgDfRihHkWI8O Z5DhrhOgXj7c2O lEEUpLCi7GM5XQj XxTj3ZAQvcqXMrp passwd 更改指定用户的密码。 用法:passwd [用户名] 示例:passwd root

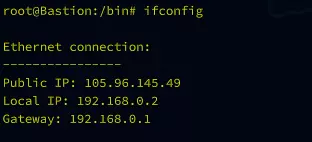

每个系统都应设有其独特的密码。建议在游戏外准备一个记事本或文本文档来记录这些密码,这样可以避免意外被锁在服务器之外。 在确保家用电脑和租用服务器安全后,现在该检查我们的路由器了。 路由器安全 以下步骤假设你正在使用自己购买的网络连接。 打开终端,输入ifconfig以获取你的公网IP。

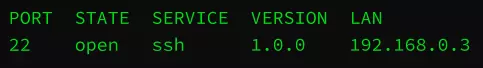

现在对公共IP执行nmap扫描

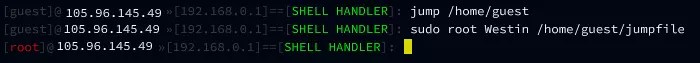

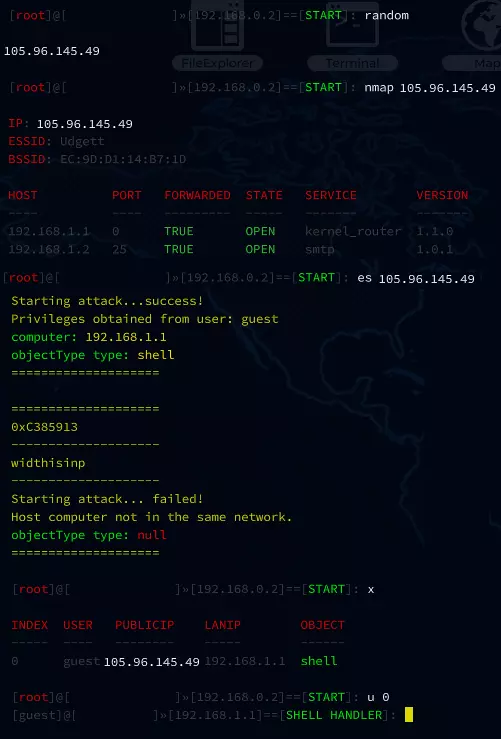

让我们记下内核路由器模块(kernel_router.so)的版本ID,以备后续使用。如果你不确定如何使用毒蛇(Viper)在目标设备上获取shell,请再次参考顶部链接的《毒蛇基础指南》。 让我们对端口0进行漏洞扫描,查看目标设备并使用shell漏洞获取访问权限。

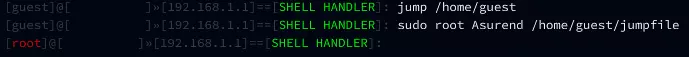

创建跳转文件并使用超级用户权限切换至根用户。

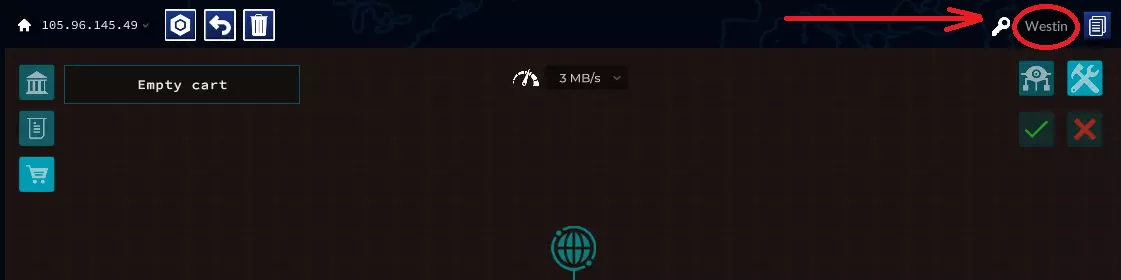

如果你不确定路由器的密码,可以从服务器租赁网站下载ConfigLan程序,连接到相关网络并查看右上角的密钥。

现在请将你的路由器和密码设置为更强的密码。 同时,我们还要将FileExplorer.exe移动到/root文件夹并删除/usr文件夹。 移动命令:mv /usr/bin/FileExplorer.exe /root 删除命令:rm -r /usr

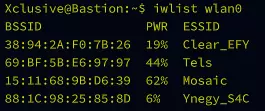

为了让路由器更安全,我们得在网络世界里多下点功夫。 在入侵NPC的系统时,要养成扫描他们0号端口的习惯,以此来查看其kernel_router.so中存在哪些漏洞。 你需要判断哪个版本算是好版本,但通常来说,漏洞或shell越少越好。 一旦找到比你当前安装的更好的kernel_router.so,就用任何必要的手段入侵并替换你自己路由器里的版本。如果你已经阅读了本指南和之前的指南,应该不需要关于如何操作的额外帮助。 kernel_router.so获取示例 不过为了更全面,我会在这里用一个随机IP和一个随机的kernel_router.so库,快速向你展示整个过程。我将使用的变量如下: es - 漏洞扫描(exploitscan) x - 目标 u - 使用

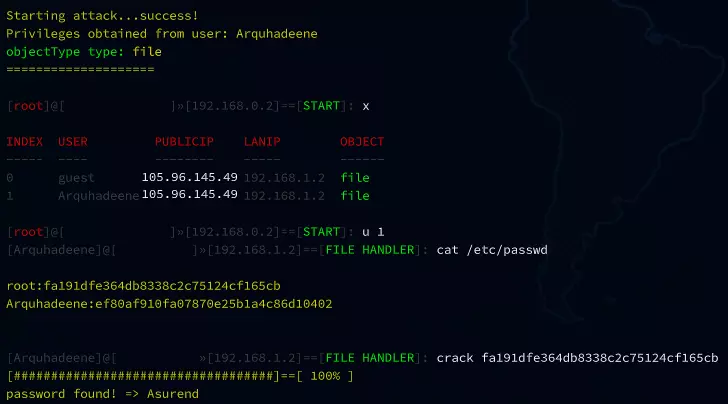

在这种情况下,我会通过其他暴露的服务之一获取根密码。这里指的是【smtp】服务。

获取到根密码。返回路由器。

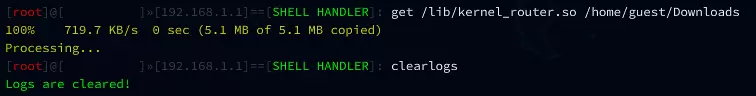

现在下载内核路由模块(kernel_router.so),别忘了清除你的日志。

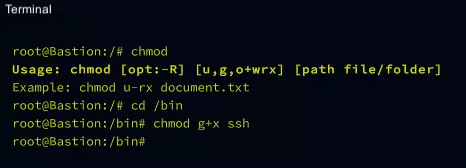

现在将那个文件上传到你的路由器/lib文件夹,确保系统安全且密码强度足够。 现在你应该安全了,可以开始行动了! 额外部分 手动修改权限 你已经保护好了自己的电脑,但仍想使用Map.exe程序来跳转连接。 你需要用chmod命令修改ssh二进制文件。 chmod 用法:chmod [选项:-R] [用户,用户组,其他+读/写/执行] [文件/文件夹路径] 示例:u-rx document.txt 上面的示例表示移除用户对document.txt的读取和执行权限,用减号表示。 要撤销上述命令,应改为u+rx document.txt。 由于Map.exe不会以root权限启动终端,我们必须允许普通终端进行ssh连接。首先切换到/bin目录,然后执行chmod g+x ssh。

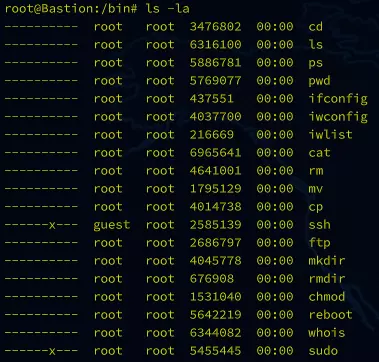

请注意,这当然意味着如果有人以用户 shell 的方式侵入你的电脑,他们将有权限使用 ssh 命令。 ls -la 你可以随时使用 ls -la 命令来检查是否已为指定文件正确分配了所需的权限/限制。

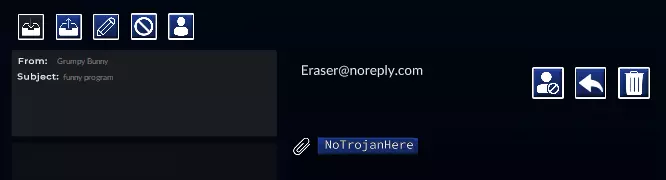

删除不需要的二进制文件 你已经拥有了一台安全的服务器,并且权限设置也符合你的要求。 接下来自然的步骤就是直接删除那些不需要相关工具的机器上的多余工具。你是否正在通过某个特定的代理跳转,而该代理仅仅是你用来清理日志的地方? 那台服务器不需要sudo命令,因为你总是以root身份通过ssh登录。 它可能也不需要cat命令。 为什么要留下工具给入侵者使用呢? 查看一下你使用某个系统/服务器的目的,然后仔细检查并删除所有你认为不会在该系统/服务器上使用的东西。 确保你在某个地方有一台服务器,备份了你删除的任何可能在将来需要的文件。致谢与进一步帮助 感谢您的阅读。如果您还未阅读,可以查看之前的指南: 毒蛇基础 - 网络渗透入门及实用技巧 致谢: Volk - 工具制作及各种与毒蛇相关的说明。 GrumpyBunny - 本指南的创意和大致框架。 Xclusive - 也就是我,显然负责撰写本指南。 Covid - 为我提供了撰写所需的时间。 如需进一步帮助,可以前往我们的Discord。您可以在综合聊天中向我们提出更多问题。GrumpyBunny通常在线,愿意解答问题。

换一换

换一换