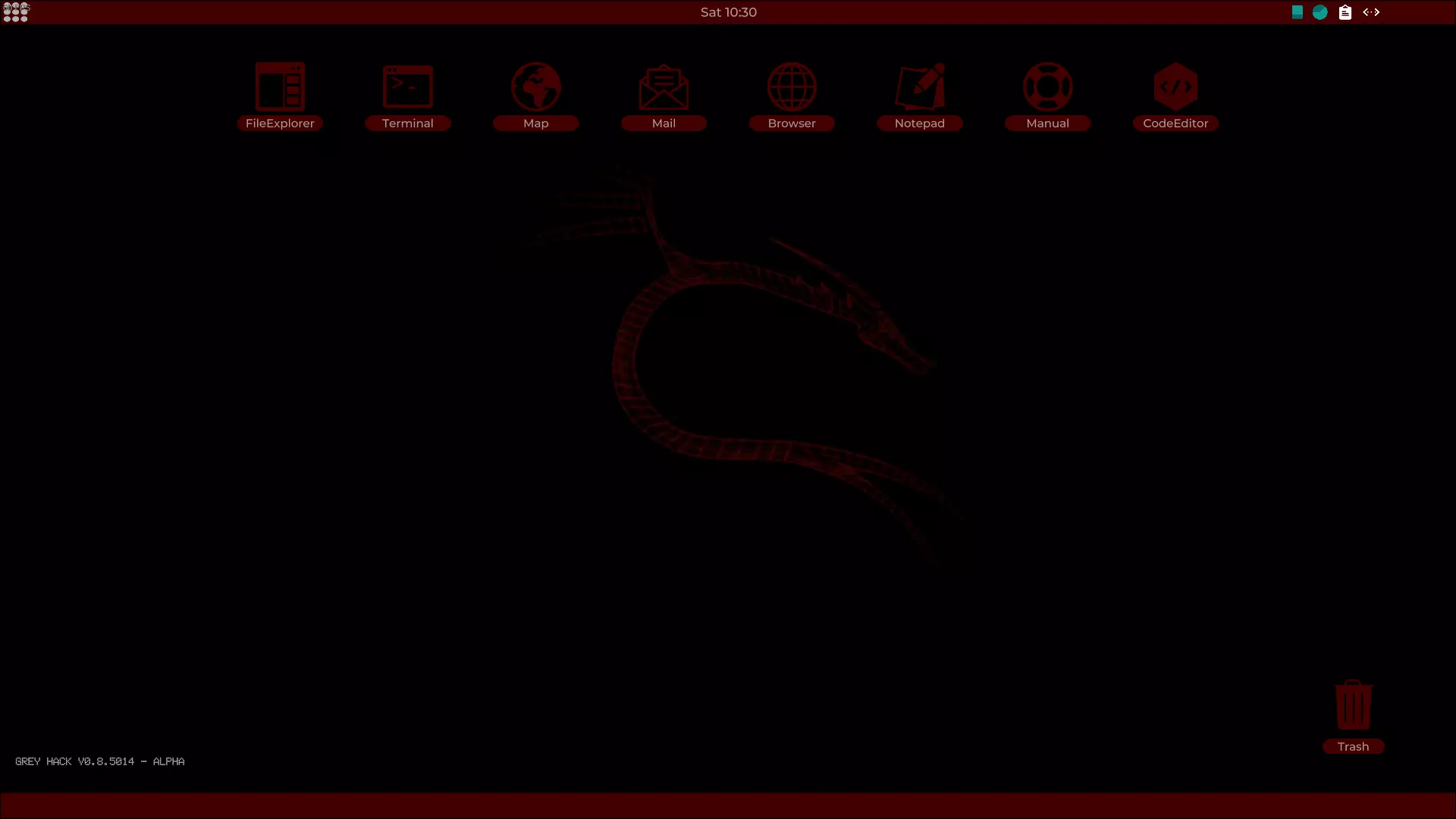

这份综合指南旨在让你深入了解并实际掌握毒蛇工具(Viper)的命令。按照说明操作,你将能够充分发挥这个强大工具的潜力,让你的技能更上一层楼。 >_欢迎

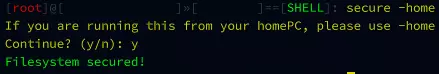

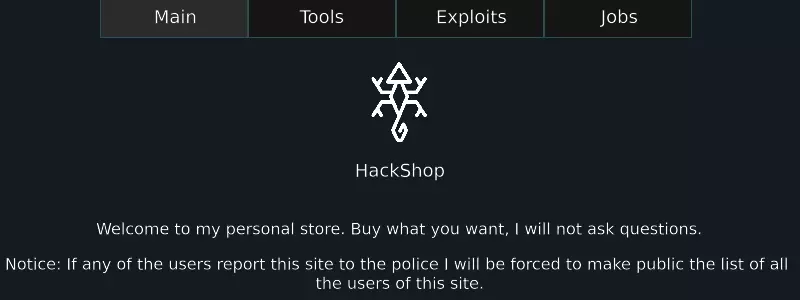

你是否有兴趣学习如何像专业人士一样进行黑客操作?那就来了解一下【Viper】吧——这款著名的黑客工具!通过我们的指南,你将能在短时间内掌握这款强大的软件。无论你是初学者还是经验丰富的黑客,【Viper】都是你工具库中必不可少的工具。我们的综合指南将帮助你自信地操作该软件,成为真正的专家。 你可以从游戏内网页下载【Viper】。此外,【Viper】内置了metaxploit.so,因此无需访问“黑客商店”。你可以立即开始黑客操作。 请注意,游戏内其他任何【Viper】网站均为假冒网站,其中包含恶意的虚假【Viper】文件。只有一个合法的【Viper】网站。Viper还提供: - vbt:一款暴力密码破解工具,可轻松破解任何NPC的root密码。 - htop:一款实时系统监控和进程查看器。 Viper拥有自己活跃的Discord服务器。 Viper还设有现实生活中的网站。这是一个游戏外网站,如果你决定加入,请务必阅读规则。 非常感谢Volk创建了Viper及其工具。同时感谢Xclusive,因为我将他的指南作为新指南的一种模板。

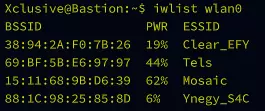

网络映射工具(Nmap)

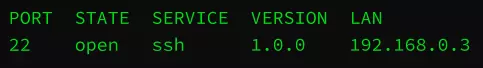

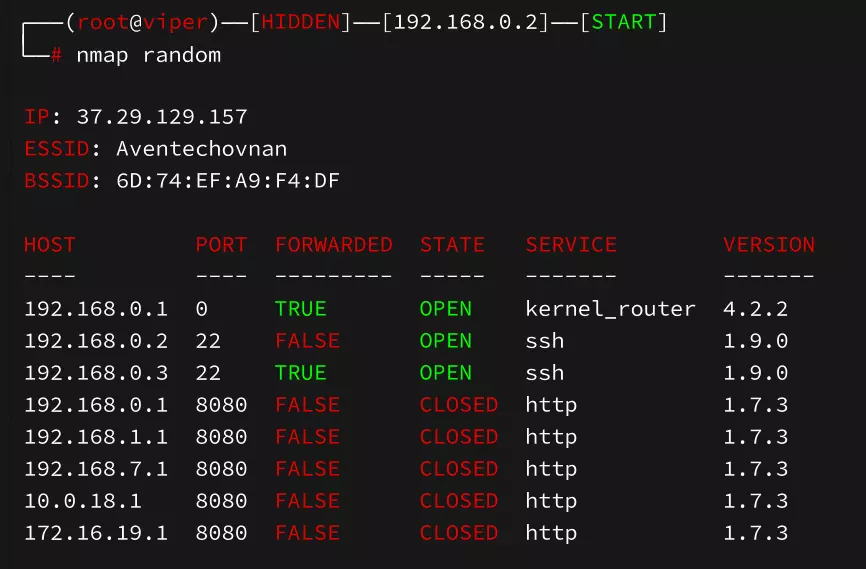

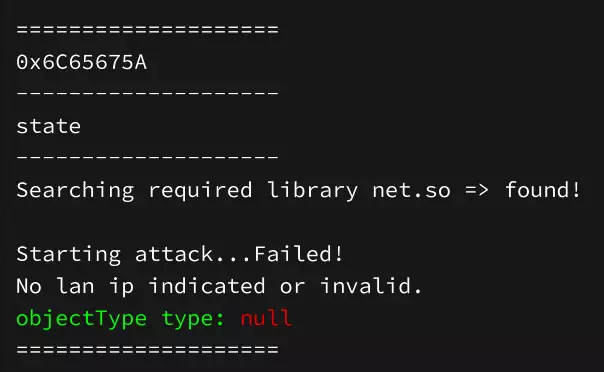

描述:在Viper中,你最早会使用的命令之一就是Nmap命令。它用于扫描你的目标……或者你自己。 信息:Nmap扫描提供的IP地址,以识别开放和转发的端口,为你提供关于目标的信息。此外,Nmap还能识别端口上运行的服务及其版本。 命令:用法:nmap [IP/域名] 示例:nmap 1.1.1.1 额外功能:nmap random 这将扫描一个随机IP

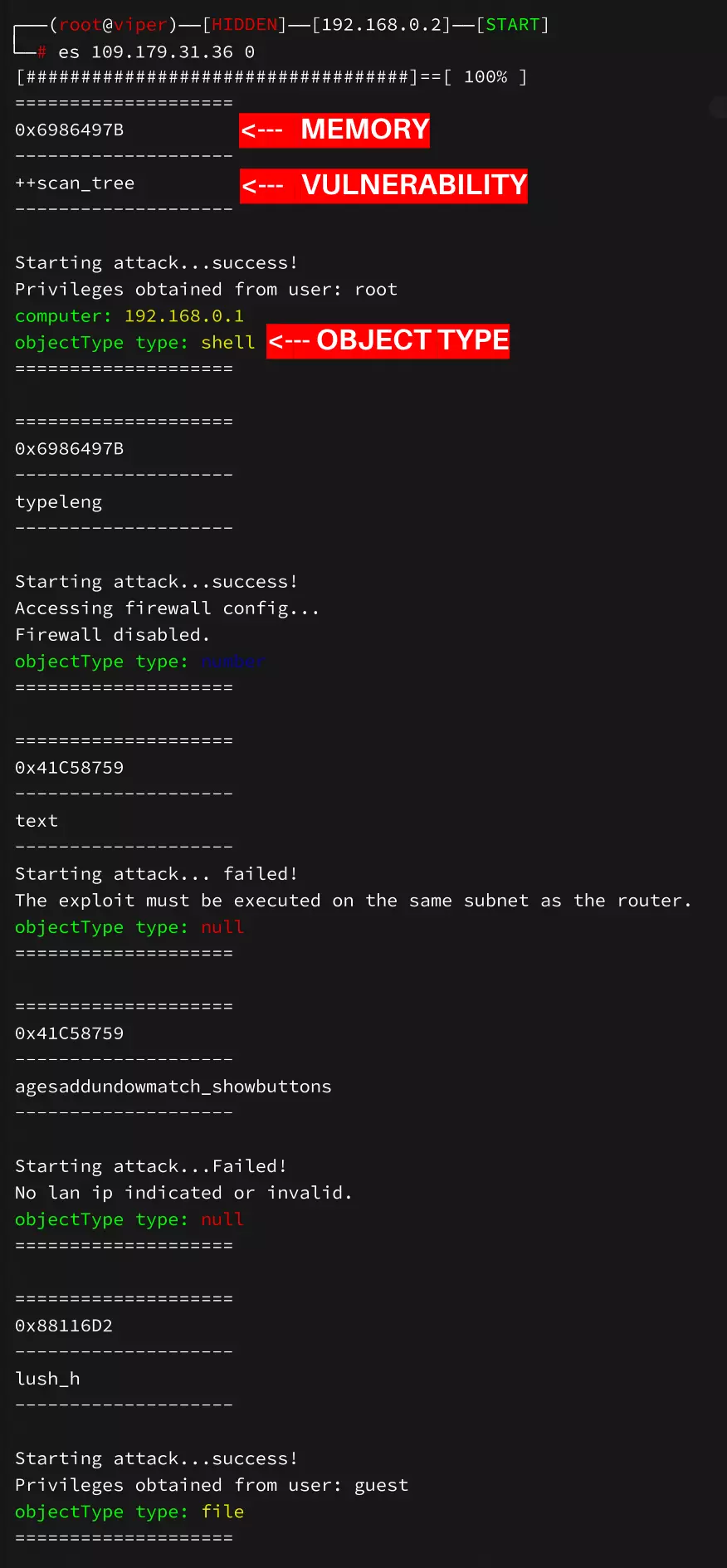

漏洞扫描

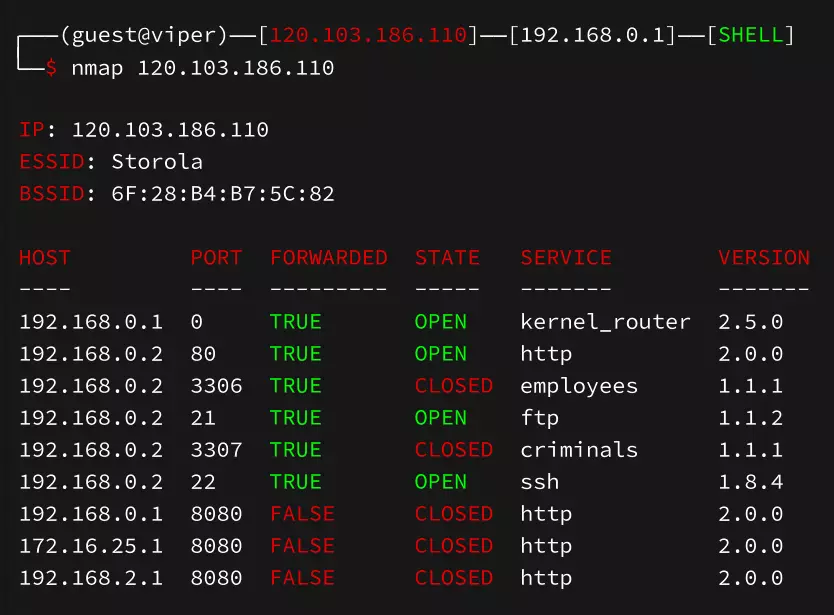

描述:漏洞扫描是一种用于识别开放端口中已知漏洞的程序。扫描完成后,将显示所有可用的漏洞利用程序,包括失败的那些。 信息:关注失败的漏洞利用程序也很重要,因为它们能提供其失效原因的相关见解。这些信息可用于开发成功的漏洞利用程序。随着经验的积累,失败的漏洞利用过程会变得更加清晰。 端口0始终是路由器。 命令:用法:es [公网IP] [端口] 示例:es 1.1.1.1 80 操作流程:在漏洞扫描过程中,我们分析了端口0的漏洞情况。扫描结果显示了一些值得注意的发现。下方图片仅展示了部分结果。

çŽć

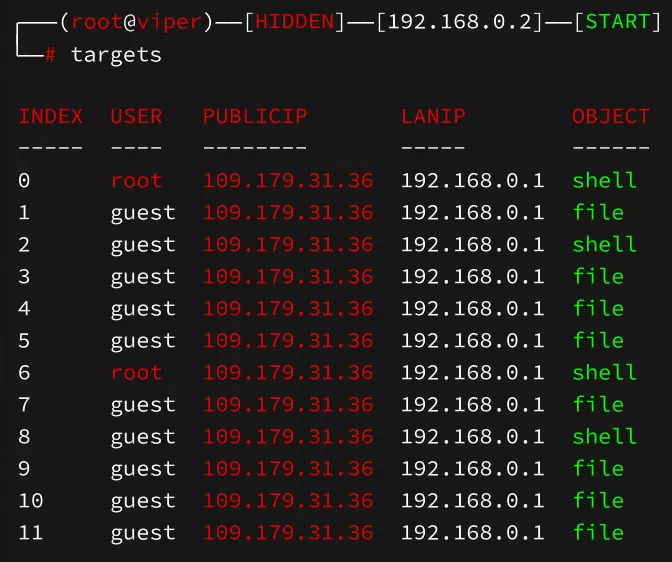

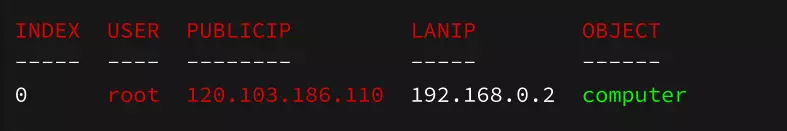

描述:目标将显示在已扫描端口上发现的所有漏洞列表。 信息:考虑对象类型很重要,因为某些类型仅允许对目标使用有限的命令。 Shell>计算机>文件 扫描的端口越多,目标列表就会越长。一个好的经验法则是保持列表整洁,以免混淆。你可以使用“deltargets”命令删除目标。如果你退出Viper,它们也会被移除。 命令:用法:targets 示例:targets 用法:deltarget [索引] 示例:deltarget 0-5 此示例将删除从0到5的所有目标 操作流程:我们的目标列表显示我们有11个访问受害者的入口点。这包括一个root shell、guest shell和guest文件。root shell是最有价值的访问点,因为它能提供完全控制权。任何属于shell类型的对象都是理想选择,与计算机或文件相比,它能让权限提升过程更简单。

>_使ç¨

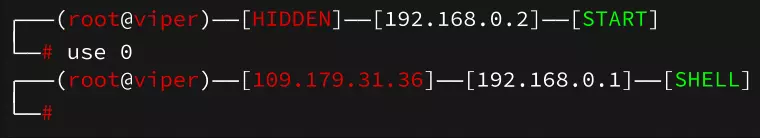

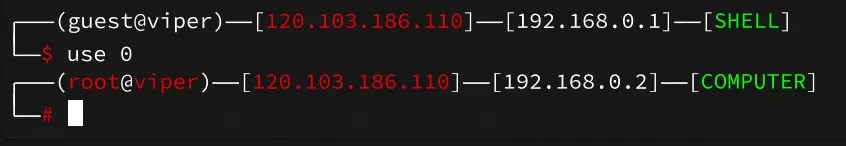

描述:“use”命令用于选择合适的漏洞利用程序以获取目标系统的访问权限。 信息:我们的目标是找到能在目标机器上提供稳固初始立足点的漏洞利用程序。 命令:用法:use [索引] 示例:use 8 操作流程:我们使用“use 0”命令,选择目标列表中索引为0的漏洞利用程序。 如你所见,终端提示符已发生变化。 需要说明的是,如果你之前以“guest@viper”登录,现在的登录身份将变为“root@viper”。此外,我们的公网IP已变为目标机器的IP,这有助于你更好地确定自己的位置,同时也会显示局域网IP。 我们当前使用的是位于109.179.31.36的root用户账户,局域网IP为192.168.0.1。我们通过shell对象获得了这台路由器的完全控制权。

无法识别内容,已删除。

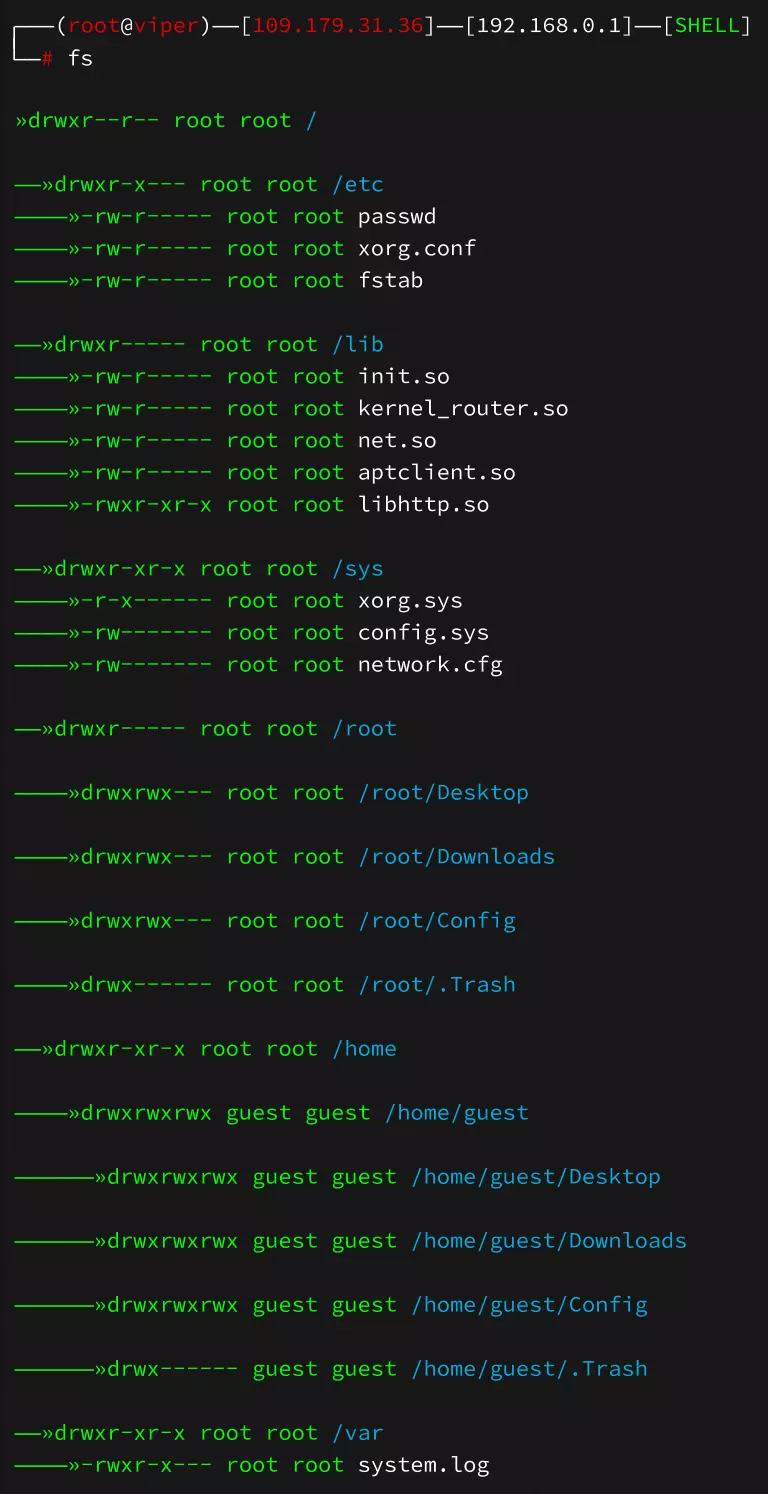

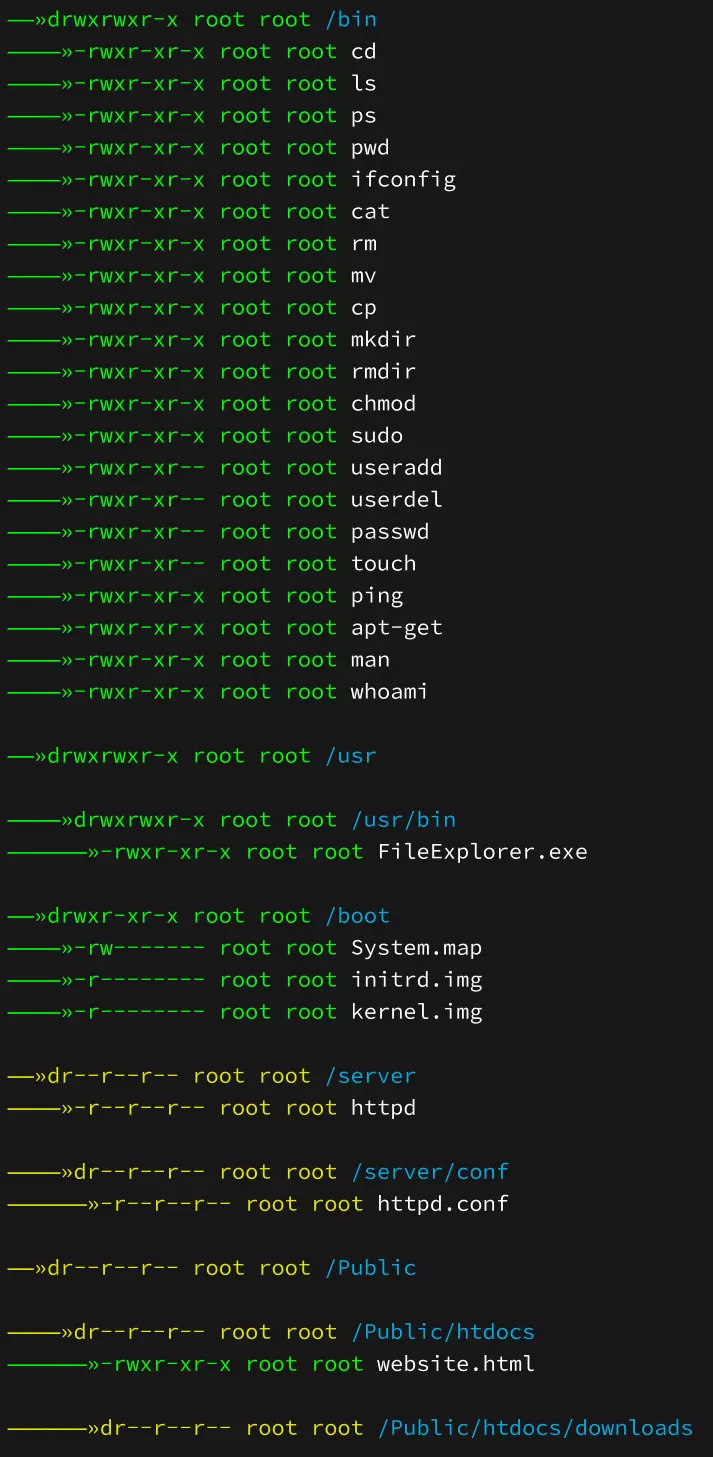

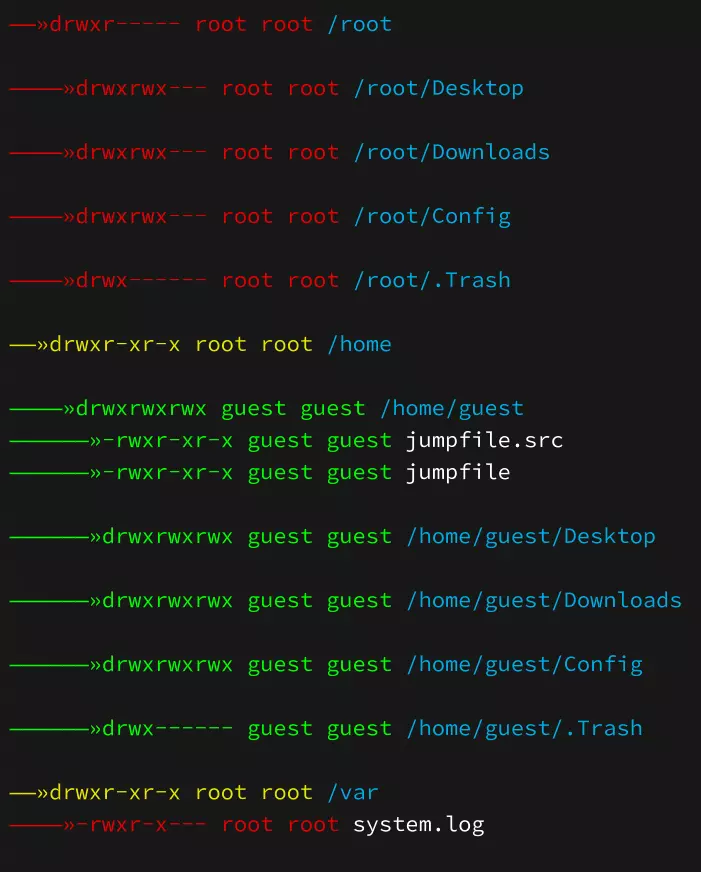

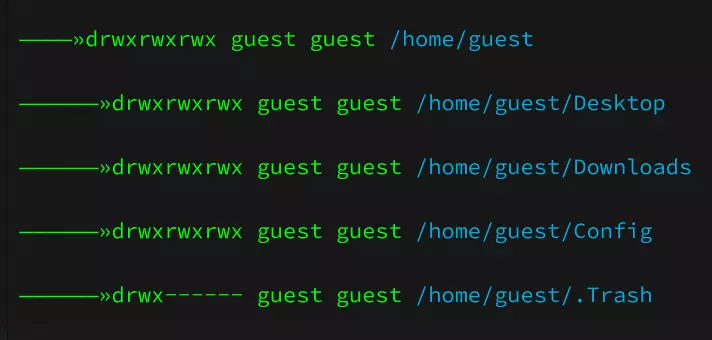

描述:Fs代表文件系统。在访问目标机器后,你可以使用此命令来查看系统的文件和结构。 信息:《Grey Hack》不允许脚本打开图形界面程序,例如文件资源管理器。因此,日常使用Viper的fs命令至关重要。我们稍后会解释,对于那些需要打开.exe程序来完成任务的玩家,如何解决这个问题。 使用Viper的fs命令时,文件系统会根据你的权限进行颜色编码: 红色 - 无访问权限 黄色 - 部分访问权限 绿色 - 完全访问权限 命令:用法:fs 示例:fs 操作流程:如你所见,我们已获得控制权

无法识别内容,已删除。

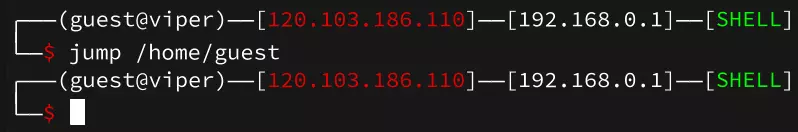

>_衳čˇ

描述:跳转是在目标系统中导航的重要操作之一,用于访问客户端的环境变量。 信息:使用该命令时,你必须处于shell环境中,并且需要有权限访问某个文件夹以便将其部署到系统中。 命令:用法:jump [/输入路径/此处] 示例:jump /home/guest 操作流程:本指南的目标已调整为专门讲解跳转文件的使用方法。 我们从目标系统的guest shell开始。正如我们之前解释的彩色文件系统所示,我们只能访问/home/guest目录。不过这依然是个不错的起点。 我们执行命令:jump /home/guest。

接下来我们执行命令:fs,以此确认我们的跳转文件已上传到目标设备。fs命令会确认跳转文件已成功上传至指定路径。

>_ćžç˝Ž

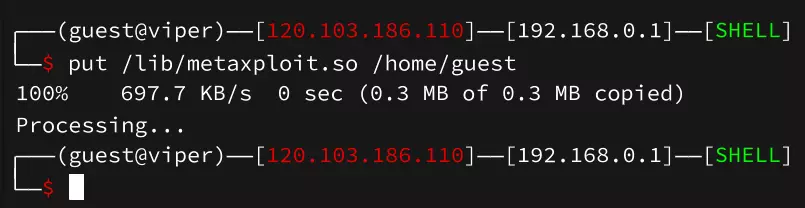

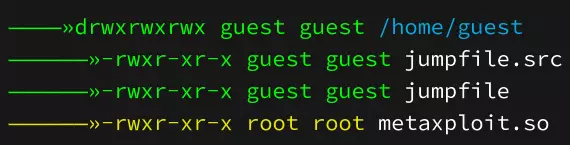

描述:put命令用于将文件从你的系统上传到目标系统。 信息:请注意,当你将文件上传到目标系统时,你为文件设置的权限将保持不变。当你作为访客用户上传需要root权限才能执行的文件时,务必注意这一点。在这种情况下,你将无法打开这些文件。 命令:用法:put [/你系统中文件的选择路径] 示例:put /lib/metaxploit.so /home/guest 操作步骤:我们将在目标系统上使用上述示例。这会将文件metaxploit.so从我们的“lib”文件夹上传到受害者的系统,并将其保存在“/home/guest/”目录中。 我们运行命令:fs再次检查一切是否正常。

无法识别内容,已删除。

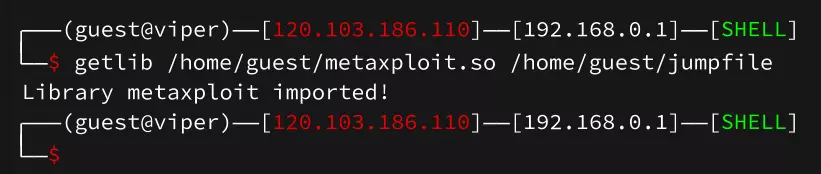

获取库

描述:此命令允许我们从目标主机导入通过之前的put命令上传的metaxploit.so文件。使用getlib命令对于权限提升至关重要。 信息:如果不使用getlib命令,我们将无法对受害者的本地库执行任何攻击。如果未按照正确的方法顺序尝试攻击,我们扫描的将是自己的库。 命令:用法:getlib [/路径/至/metaxploit.so] 示例:getlib /home/guest/metaxploit.so /home/guest/jumpfile 操作流程:现在metaxploit.so已正确导入。

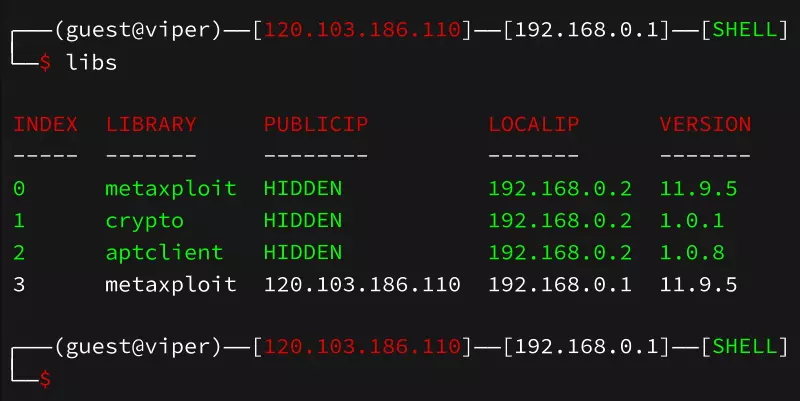

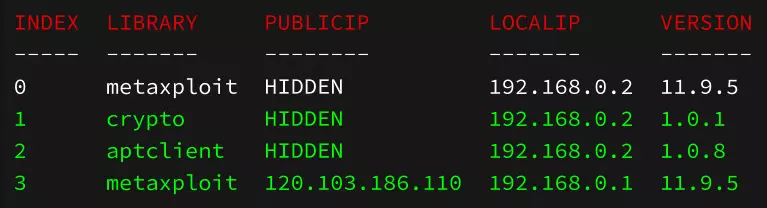

库文件

描述:执行lib命令时,会显示当前Viper会话期间已导入的所有metaxploit.so文件。此外,还会显示crypto.so和aptclient.so文件。这些信息包括文件导入来源的IP地址和局域网。 信息:执行libs命令时,索引0处应始终已导入一个metaxploit.so。通常这是你启动Viper的系统上的metaxploit.so。 命令:用法:libs 示例:libs 操作流程:在索引3处,可以看到我们导入的metasploit.so库以及其来源的公网IP和局域网。可以导入多个库并在它们之间切换。

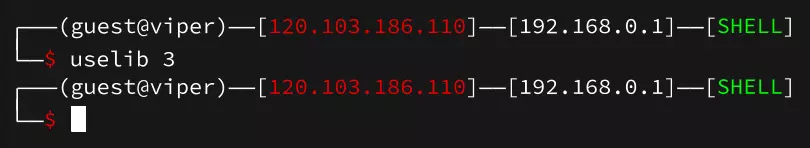

使用库(Uselib)

描述:uselib命令用于从已导入的库中选择一个库。 信息:执行libs命令时,你的库会以不同颜色标记,以帮助识别已选中的库。 绿色 - 已选中 灰色/白色 - 未选中 命令:用法:uselib [索引] 示例:uselib 3 操作流程:我们输入命令:uselib 3,这会选择我们从目标导入的metaxploit.so库。执行libs命令后,你会注意到新导入的metaxploit.so现在以绿色高亮显示,表示它已被选中。

无法识别内容,已删除。

无法识别内容,已删除。

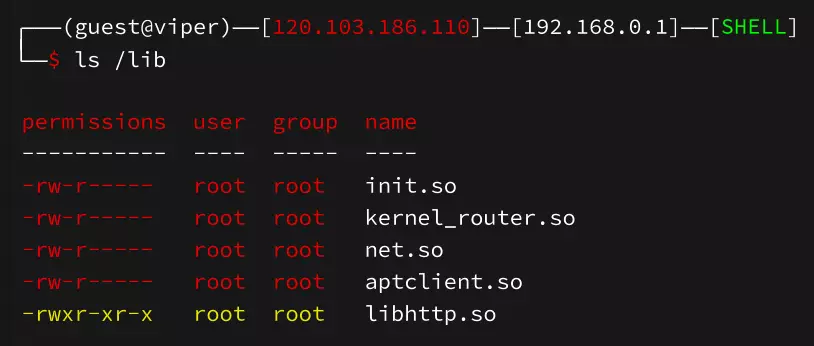

描述:ls命令用于显示目录内容 信息:当你需要查看特定目录中的文件列表时,此命令非常实用。它提供特定且集中的视图,与我们的fs命令类似,但显示的目录更少。 命令:用法:ls [/你想要查看的文件夹/] 示例:ls /lib 操作步骤:现在我们已准备就绪,可以开始行动了。我们将着手攻击目标的库文件以帮助提升权限。我们会运行ls /lib命令来查看有哪些可攻击的库文件。 由于我们仍是访客身份,文件仍会显示为红色。不要因此感到困惑。

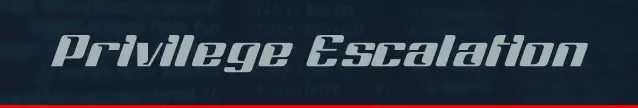

权限提升

描述:权限提升指的是一种旨在获取系统内更高级别访问权限的网络攻击。 信息:我们正在寻找一种方法,以获得比当前在访客 shell 中更高的访问权限。或许存在一个用户 shell,它允许访问 /etc/passwd 文件,我们可以读取该文件。如果能找到 root 密码,我们就能用它以 root 用户身份登录。理想情况下,我们甚至可能发现一个 root shell 来实现目标。 操作步骤:让我们开始。首先,在 /lib 文件夹中有 init.so,我们使用本指南中已介绍过的 es 命令攻击这个库。 es init.so 不幸的是,es init.so 没有找到任何漏洞。不过,一次失败的漏洞利用为我们提供了一些信息。有信息表明,在扫描init.so时添加受害者的局域网IP地址可获得有效结果。你可以使用命令:nmap 目标公网IP 来查明哪个局域网与哪个端口相关联。或者,你也可以运行命令:deepscan 目标公网IP /path/to/jumpfile 以获取目标系统上的所有子网列表。

我们对目标进行nmap扫描,发现其在局域网地址192.168.0.2上开放了80、21、22、3306和3307端口。接下来,我们执行命令:es init.so 192.168.0.2。

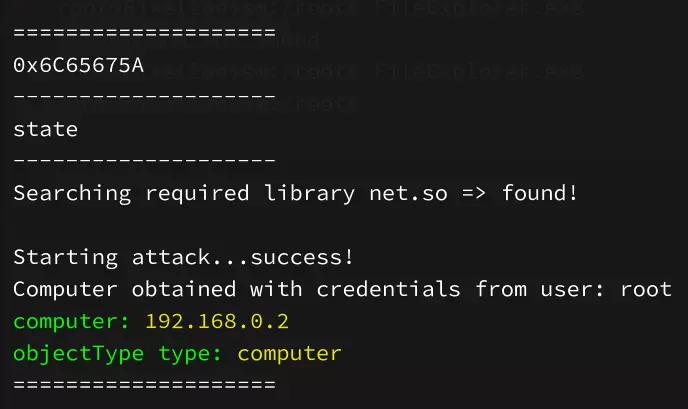

我们已成功发现一个BOUNCE漏洞,该漏洞可让我们获取局域网地址192.168.0.2上某台计算机对象的root用户权限。尽管它存在一些限制,功能不如shell强大,但仍为我们提供了多种操作选项,具有一定的帮助作用。

让我们运行我们讨论过的目标命令。在这里我们可以看到我们刚刚发现的漏洞利用程序

现在我们使用命令:use 0 来选择漏洞。执行此命令后,终端提示符将变为计算机对象上局域网192.168.0.2中120.103.186.110的root用户。

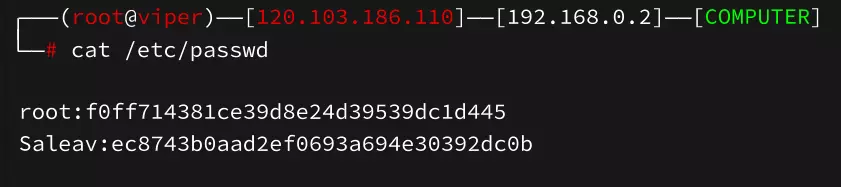

作为root用户,我们有权限访问位于/etc/passwd的密码文件。让我们查看一下。 密码受哈希保护,需要进行破解,这部分内容将在本指南的后续部分介绍。

凭借本指南所学到的知识,你现在已具备扫描、攻击和权限提升的能力。指南的后续部分将通过介绍其他高级命令及其用法来进一步提升你的技能。继续学习和探索,你很快就能成为一名专家! >_Msfvenom

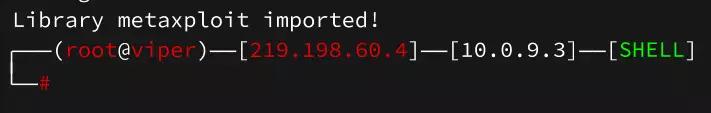

描述:Msfvenom用于在目标上创建反向shell 信息:使用Msfvenom,你能够创建一个可在目标机器上运行的shell载荷,并发起连接回你自己的机器。要在目标系统上植入反向shell,你需要从目标导入metaxploit.so。如果你不确定如何导入,请参考指南中的>_Put和>_Getlib部分。 命令:用法:msfvenom [IP] [端口] [进程名称] 示例:msfvenom 1.1.1.1 1222 rshell 操作步骤: 首先我们导入metaxploit.so

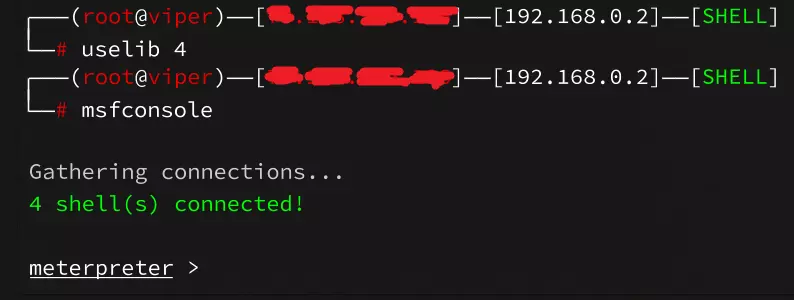

我们运行libs命令来确定已导入的metaxploit.so文件的索引,然后使用uselib命令选择它。

从目标中选择正确的metaxploit.so后,我们需要使用以下命令创建远程shell: msfvenom [你的远程shell服务器IP] 1222 [远程shell名称] 在此命令中,你需要将“你的远程shell服务器IP”替换为运行远程shell服务的服务器IP地址,例如你的租赁服务器。同时,将“远程shell名称”替换为你想要的远程shell名称。数字1222指的是你的远程shell服务端口。如果你以root用户身份放置远程shell,当你重新连接时,该远程shell也将拥有root权限。如果你是访客,则它将拥有访客权限。 红色涂抹标记是为了隐藏我的远程shell服务器IP。

-请查看【Msfconsole】了解如何连接你的远程shell 【Msfconsole】

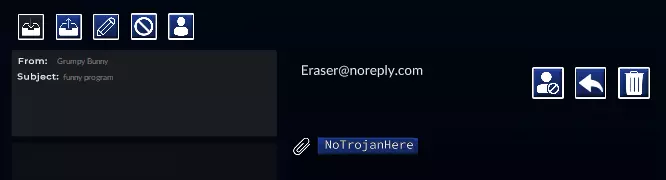

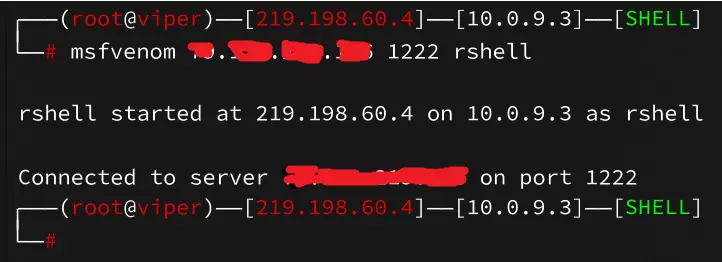

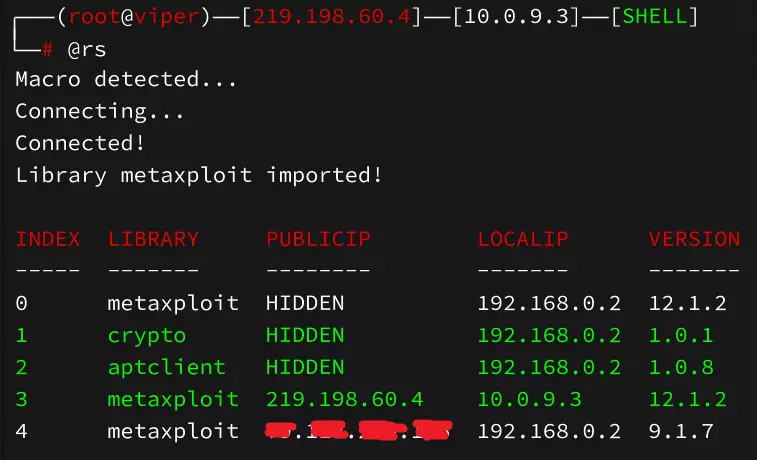

描述:此命令将打开远程shell(rshell)界面 信息:当你输入命令msfconsole时,会打开一个交互式界面,该界面允许你与当前运行的反向shell进行交互。在该界面中,你可以查看自己的shell并连接它们。但如果shell被发现它的人终止,或者因系统清除而终止,你将失去该shell,并且无法再通过msfconsole访问它。 命令:用法:msfconsole 示例:msfconsole 操作步骤:要连接到msfconsole,你需要从运行远程shell服务的位置加载metaxploit.so。 1. 如果你从打开Viper的位置运行了远程shell服务,只需输入msfconsole即可。如果出现错误,请确保你使用的是正确的metaxploit。从libs命令开始。 1a. 如果你在与打开Viper/进行黑客操作的服务器不同的另一台服务器上运行rshell服务,那么从该服务器导入metaxploit.so需要执行不同的步骤。 - 首先,你需要通过运行ssh root@[密码] [IP]来SSH连接到你的rshell服务器。连接成功后,导入metasploit.so。你可以使用back命令返回到之前的位置。 使用宏可以一次性执行多个命令,这有助于加快从另一台服务器加载metaxploit.so的速度,本指南后面会对此进行说明。 执行我的宏后,它通过SSH连接到我的rshell服务器,然后运行了libs命令。不过,我没有从rshell服务器的索引4中选择metaxploit.so。

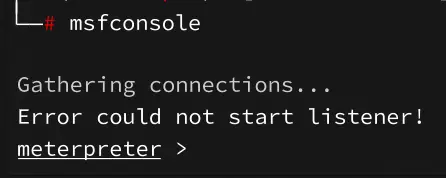

让我们看看当未选择正确的metaxploit.so并尝试运行msfconsole命令时会发生什么

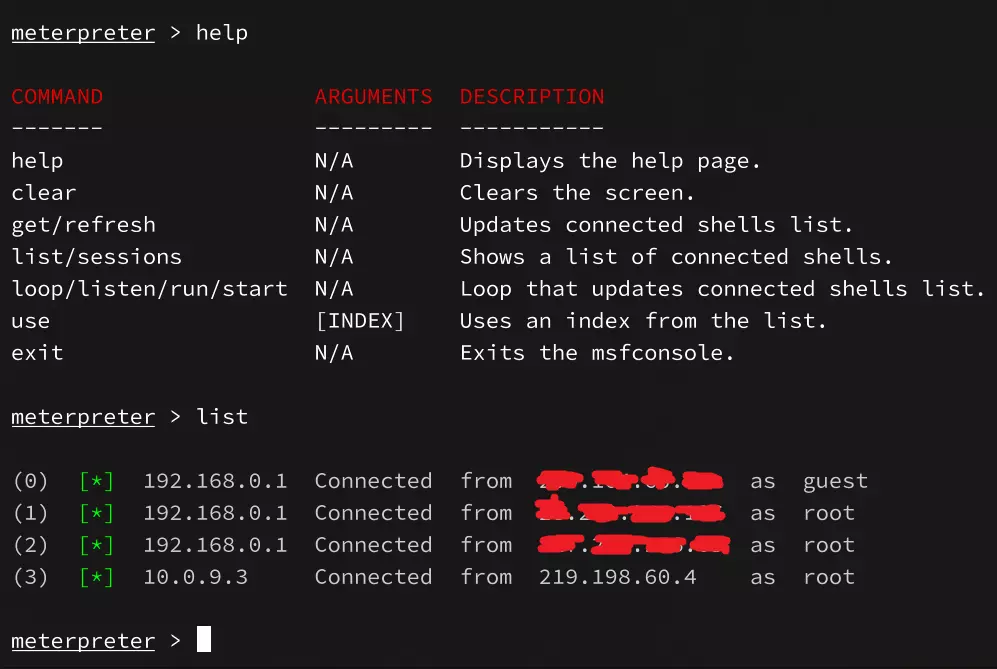

使用uselib命令选择与我们的远程shell服务器关联的正确metasploit.so后,我们运行msfconsole命令,该命令会为我们提供一个可用的用户界面。在这里你可以看到我有4个活跃的远程shell。

-Help命令将显示用于导航msfconsole的命令列表。使用list命令可查看所有已连接的远程shell。在这里你可以看到我们之前在局域网10.0.9.3上以root用户身份放置的远程shell,其地址为219.198.60.4。

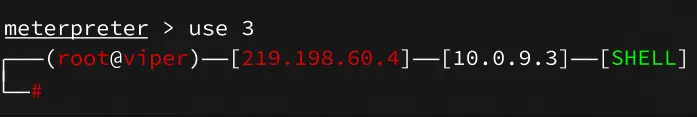

我们使用命令use 3来选择我们的shell,随后它会将我们连接到目标。

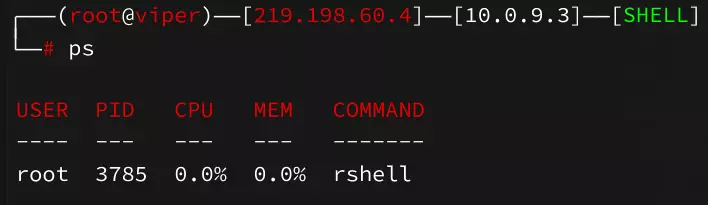

当你输入ps命令查看运行进程时,可以在目标上看到名为【反向shell】(rshell)的进程。

要移除远程shell(rshell),你需要连接到它并使用以下命令:ps,然后输入kill [进程ID]。>_变量

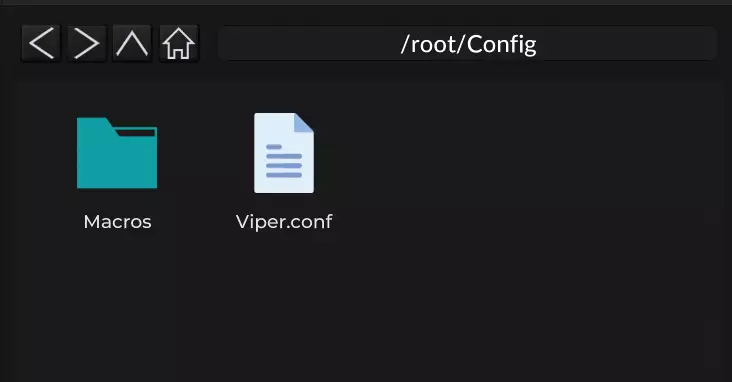

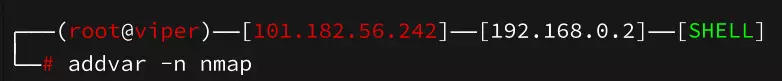

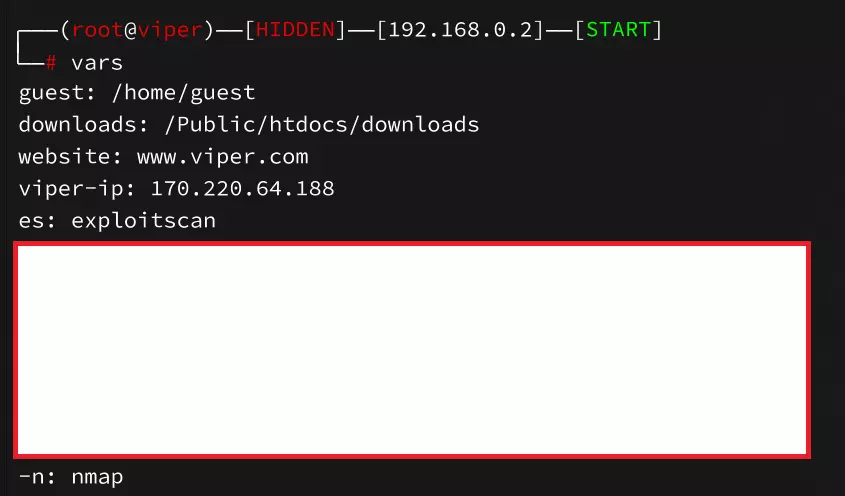

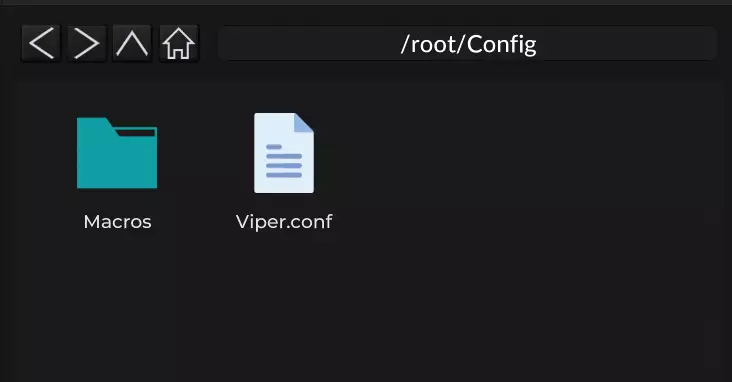

描述:Vars是变量(variables)的缩写,在编程中用于存储数据。它也是一个程序快捷方式,允许你执行命令。 信息:在Viper中添加多个变量是快速执行命令的最快方式,无需重复输入冗长命令。 addvar - 添加变量 delvar - 删除变量 save-settings - 保存设置 命令:用法:addvar [标志] [命令] 示例:addvar -n nmap 用法:delvar [标志] 示例:delvar -n 用法:save-settings 示例:save-settings 操作步骤:开始添加变量前,在【root > Config】文件夹中创建Viper.conf文件。你所有的设置和变量都将保存在这里。(创建一个.txt文件并命名为Viper.conf)

在Viper中,我们可以使用-n标志创建一个变量来执行nmap,方法是输入addvar -n nmap。

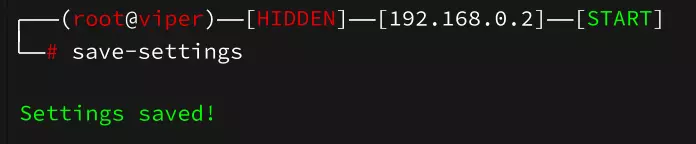

我们可以通过输入【save-settings】来保存设置,该操作会将设置保存到我们的【Viper.conf】文件中。

-让我们执行新变量;我们将使用1.1.1.1作为示例IP。 -输入-n 1.1.1.1。这多么简单?不用再输入nmap,现在我们只需输入-n。

输入vars会列出你所有的变量;部分变量会自动为你保存。

现在你可以将最常用的命令设置在特定标记甚至缩写词下,变量不必局限于 -a、-b、-c 这样的形式,你可以随意命名它们。 >_宏

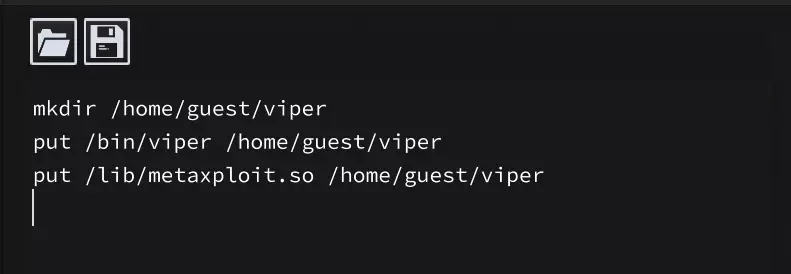

描述:宏可通过执行单个命令来运行多个命令。 信息:使用宏,你可以创建一个命令来一次性执行所有命令。它就像一个快捷方式,能帮你按顺序完成上传文件、运行命令以及其他任何需要做的操作。通过不用反复输入相同命令,宏有助于节省时间。 命令:用法:@[宏名称] 示例:@dir 操作步骤:首先在根目录>Config下创建一个名为Macros的文件夹。文件夹名称区分大小写,且必须大写。

接下来,打开记事本程序;我们将在这里编写宏命令。在这个示例中,我会演示一个按以下顺序执行的宏: 1. 在/home/guest/目录下创建一个名为viper的文件夹 2. 将viper工具上传到viper文件夹 3. 将metaxploit.so上传到viper文件夹

将你的宏保存到宏文件夹中,宏的名称将作为激活它的命令。我们使用的命令是viper

好的……我们现在处于一个具有访客权限的目标上,我们可以访问访客文件夹。

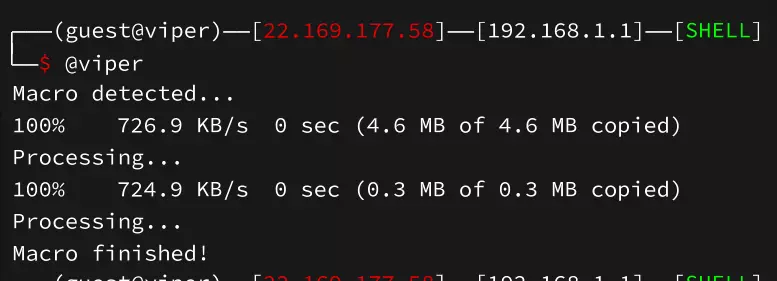

我们执行宏命令【@viper】

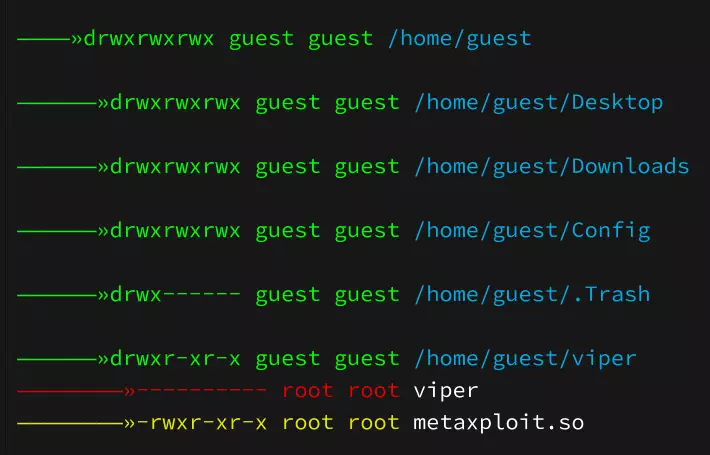

我们运行fs命令来检查宏是否在命令中成功执行。如你所见,它按我们的预期完成了命令。创建了名为viper的文件夹,并将我们想要的2个文件上传到了该文件夹中。

如果你经常使用相同的命令,宏可以帮助你更快地执行它们。发挥创意,你可以用宏实现有趣的功能。现在,入侵目标的速度将显著提升。如果你仍需要帮助,Viper的Discord频道中有演示如何创建宏的视频。

换一换

换一换