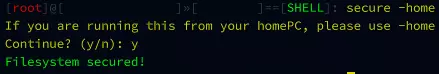

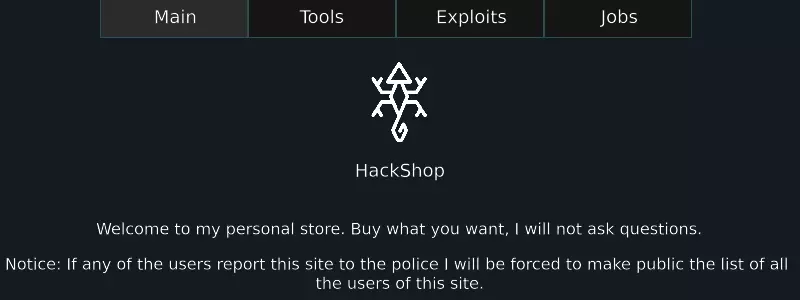

这将为你提供关于如何使用Viper工具基本功能的入门教程。我会向你展示如何入侵网络、获取root权限、获取银行详细信息等操作。本指南旨在作为使用该工具的起点,所以如果你刚下载它并需要一些指导,这里就是适合你的地方。 简介 欢迎了解Viper工具的基本使用概述,以满足你的各种黑客需求。这不会是一份全面的指南,而是一个快速入门概述,帮助你开始使用。首先,如果你还没有该工具,可以在游戏内从【此地址仅用于Grey Hack游戏内】下载Viper工具。Viper需要metaxploit.so和crypto.so才能正常运行,这两个文件都可以在你的黑客商店(Hackshop)中找到。为了简单起见,本次任务将限制使用的命令数量。 我们将渗透目标IP并获取root权限。之后,我们会介绍一些在不离开Viper的情况下可以在系统内进行的操作。 未来可能会有更复杂的场景,本次任务专注于最基础的内容,面向Viper的新手玩家。 nmap nmap 这通常是你接受合约后的第一步。该命令会显示扫描IP上运行的端口和服务状态。 用法:nmap [IP/域名] 示例:nmap 105.204.124.106

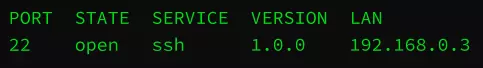

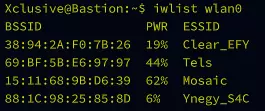

如你所见,nmap为我们提供了网络中明显目标的便捷概览。 要么是端口0的路由器,要么是端口80的http服务。 exploitscan exploitscan 探测暴露的端口/库,检查是否存在任何已知漏洞。 用法:exploitscan [库/IP][端口][密码/局域网IP] 示例:exploitscan 105.204.124.106 80 或 105.204.124.106 0

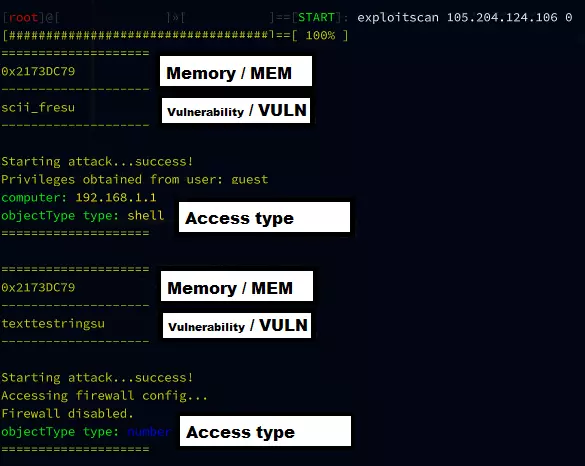

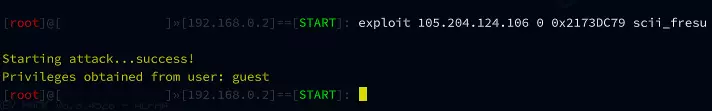

需要注意的是,当“漏洞扫描”返回可获取shell的选项时,它会在你扫描的目标机器上留下证据日志,这些日志可能会被其他玩家追踪到。 切勿从你的家用机器或不安全的系统进行漏洞扫描。 对其他玩家进行漏洞扫描时要格外小心。 在这个例子中,我们成功在扫描的第一个内存地址(0x2173DC79)中发现了一个可提供shell的漏洞(scii_fresu)。 我也会对80端口进行漏洞扫描。 漏洞利用 漏洞利用 使用之前发现的漏洞来获取访问权限或进行权限提升。 用法:漏洞利用 [IP/库][端口][内存][漏洞][IP/密码] 示例:漏洞利用 105.204.124.106 0 0x2173DC79 scii_fresu

该漏洞将为我们提供访客shell访问权限。这是你通常使用简单漏洞扫描器的方式。 在Viper中,我们有一种更高效的方式来利用扫描器发现的漏洞。 targets targets 显示你发现的所有漏洞列表,包括漏洞对应的用户、IP以及提供的访问类型。 用法:targets 示例:targets

以下是我们在路由器上找到的访客 shell,以及在 http 服务上找到的用户 shell。 use use 利用已发现的其中一个漏洞,为你提供所述的访问权限。 用法:use [索引 ID] 示例:use 3

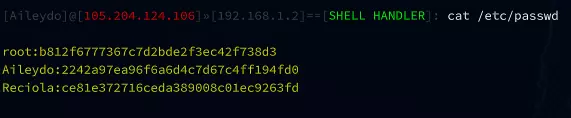

我们现在已进入系统。开始进行提权至root的流程。 cat cat 读取文本文件 用法:cat [路径] 示例:cat /etc/passwd

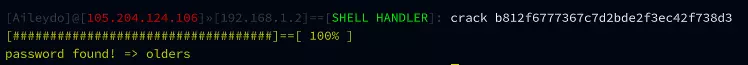

我们有一个获取root权限的哈希值,来破解它吧。 破解 破解 解密哈希值。 用法:破解 [哈希值] 示例:破解 b812f6777367c7d2bde2f3ec42f738d3

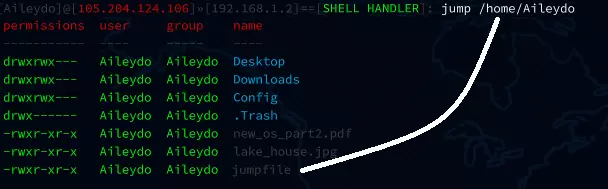

我们已经获取了root凭证,是时候准备进行权限提升了。 jump jump 在指定目录创建一个跳转文件。在Viper中使用sudo需要跳转文件。 用法:jump [路径] 示例:jump /home/Aileydo

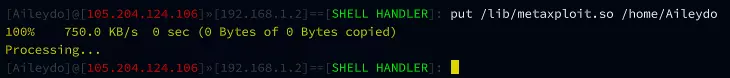

现在我们可以使用sudo命令切换到root用户。不过既然我们已经在这里,就让我们同时展示如何将你可能需要的任何文件上传到目标电脑上。 put put 将文件上传到目标位置。 用法:put [主机路径][目标路径] 示例:put /lib/metaxploit.so /home/Aileydo

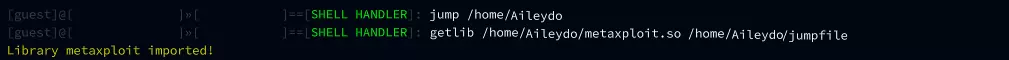

例如,我们现在已将metaxploit.so上传到目标计算机。 随身携带ScanLan.exe到目标网络会很有用。 既然我们已将metaxploit.so带入目标机器,让我们在本地将其加载到Viper中。 getlib getlib 从指定位置将metaxploit添加到库列表。需要指定先前生成的跳转文件。 用法:[元路径][跳转路径] 示例:getlib /home/Aileydo/metaxploit.so /home/Aileydo/jumpfile

如果我们没有通过读取/passwd文件获取到root凭证,或者我们是以访客shell而非用户shell的身份登录,那么现在我们可以尝试进行本地提权。 我们可以使用exploitscan命令来查找本地库中的漏洞。 为了内容的完整性,我们也会向你展示如何操作。 ls ls 显示指定路径下的内容。 用法:ls [路径] 示例:ls /lib

现在我们知道这台机器上存在哪些库,以便我们对其进行漏洞扫描。 exploitscan lib exploitscan 探测暴露的端口/库,检查是否存在任何已知漏洞。 用法:exploitscan [库名] 示例:exploitscan init.so

要学习如何使用与上图所示相同的快捷键,请务必阅读奖励章节中关于变量的内容。 现在,我们再次获得了用户访问权限。我们现在可以像之前章节中那样查看/etc/passwd文件。 我们现在准备通过sudo命令切换到root用户。 sudo sudo 切换用户或提升至root权限 用法:sudo [用户名][密码][跳转路径] 示例:sudo root olders /home/Aileydo/jumpfile

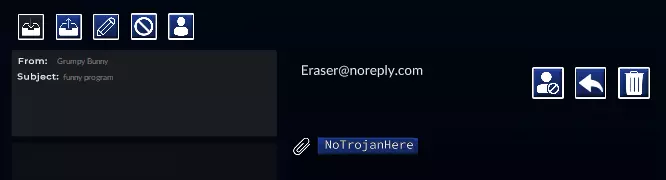

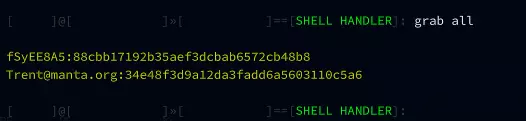

我们现在获得了root权限。恭喜!趁我们在这里,来介绍几个实用工具。 grab grab 显示电子邮件信息、银行信息或两者皆显示。 用法:grab [银行/电子邮件/全部] 示例:grab all

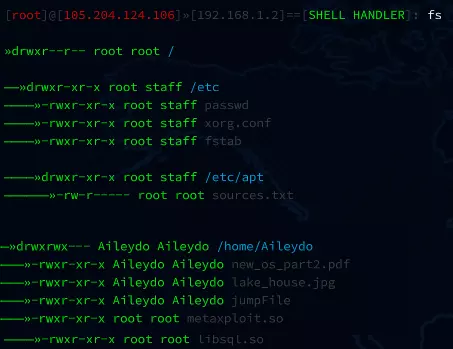

到手了。凭证这种东西永远不嫌多。 在我们离开之前,先看看系统上的所有文件,瞧瞧有没有什么我们想带走的。 fs fs 一次性列出整个文件系统。非常适合获取概览。 用法:fs 示例:fs

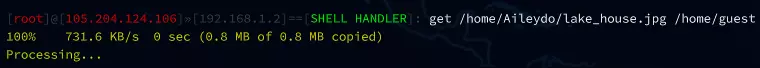

东西可真不少。 我们为什么不下载那个.jpg文件呢?一张湖边小屋的照片听着就挺惬意的。 get get 将目标文件下载到目标目录。 用法:[远程路径][目标路径] 示例:get /home/Aileydo/lake_house.jpg /home/guest

我们的访客目录里现在有一张漂亮的湖边小屋图片了!太棒了。 让我们删除之前创建的jumpFile文件。 rm rm 删除文件。绕过回收站文件夹。 用法:(-r)[路径] 示例:rm /home/Aileydo/jumpFile

目标已清除。在我们离开这里之前,得确保没有留下任何痕迹。 corruptlogs corruptlogs 清除本地系统日志。 用法:corruptlogs 示例:corruptlogs

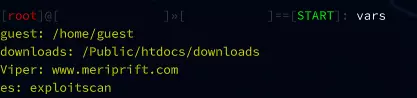

好了!现在你可以安全退出系统了。 你已经学习了使用Viper渗透目标网络的绝对基础知识。 额外内容 - 变量和apt-get 厌倦了输入那么多冗长的命令吗?你的手指是不是已经酸痛了? 那么我有个好消息要告诉你!欢迎使用变量命令! vars 显示Viper中当前已加载的所有快捷命令。 这能让你用自己喜欢的快捷方式来执行长命令。

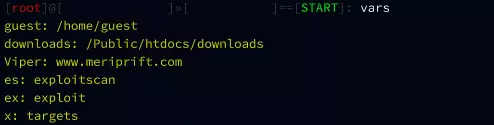

如你所见,es是exploitscan的默认快捷命令。 让我们添加一些自己的快捷命令吧! addvar 添加快捷命令。 用法:[索引][值] 示例:addvar x targets 示例:addvar ex exploit

我们现已为目标菜单调用和漏洞利用命令添加了快捷键。当前快捷键列表如下:

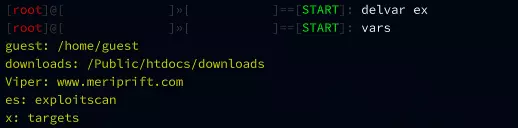

为了完整起见,我们也来演示如何删除其中一个快捷命令。 delvar 删除快捷命令。 用法:[索引] 示例:delvar ex

原来的命令: exploitscan 105.204.124.106 80 可以简化为: es 105.204.124.106 80 为了手指着想!使用快捷键吧! 当然,你也可以设置自己喜欢的快捷键,这很棒。 在关闭Viper之前,记得保存新的设置。 输入save-settings 该命令会将你的偏好设置保存到/Config/Viper.conf文件中。

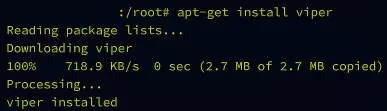

好了,所有内容已保存并准备就绪。 apt-get 作为访问游戏内官方网站下载工具的替代方法,现在你也可以将仓库地址添加到你的apt-get源中。 apt-get addrepo 170.220.64.188 这会将目前的官方仓库170.220.64.188添加到你的受信任源中。 apt-get update 这会刷新你的源,并允许你下载所有新增内容。

apt-get install viper 此命令会将【Viper工具】下载到你的设备中。

如果推送了更新,你可以使用以下命令更新工具: apt-get update apt-get upgrade 允许更新即可完成。 使用此方法时,建议确保已关闭并保护好 /etc/apt/sources.txt 中的【官方源】。 其他帮助 如果在使用Viper工具时还需要其他帮助,可以在游戏内综合聊天频道寻求帮助。 GrumpyBunny通常会在那里解答问题。 感谢Volk制作此工具。 感谢我撰写本文。

换一换

换一换