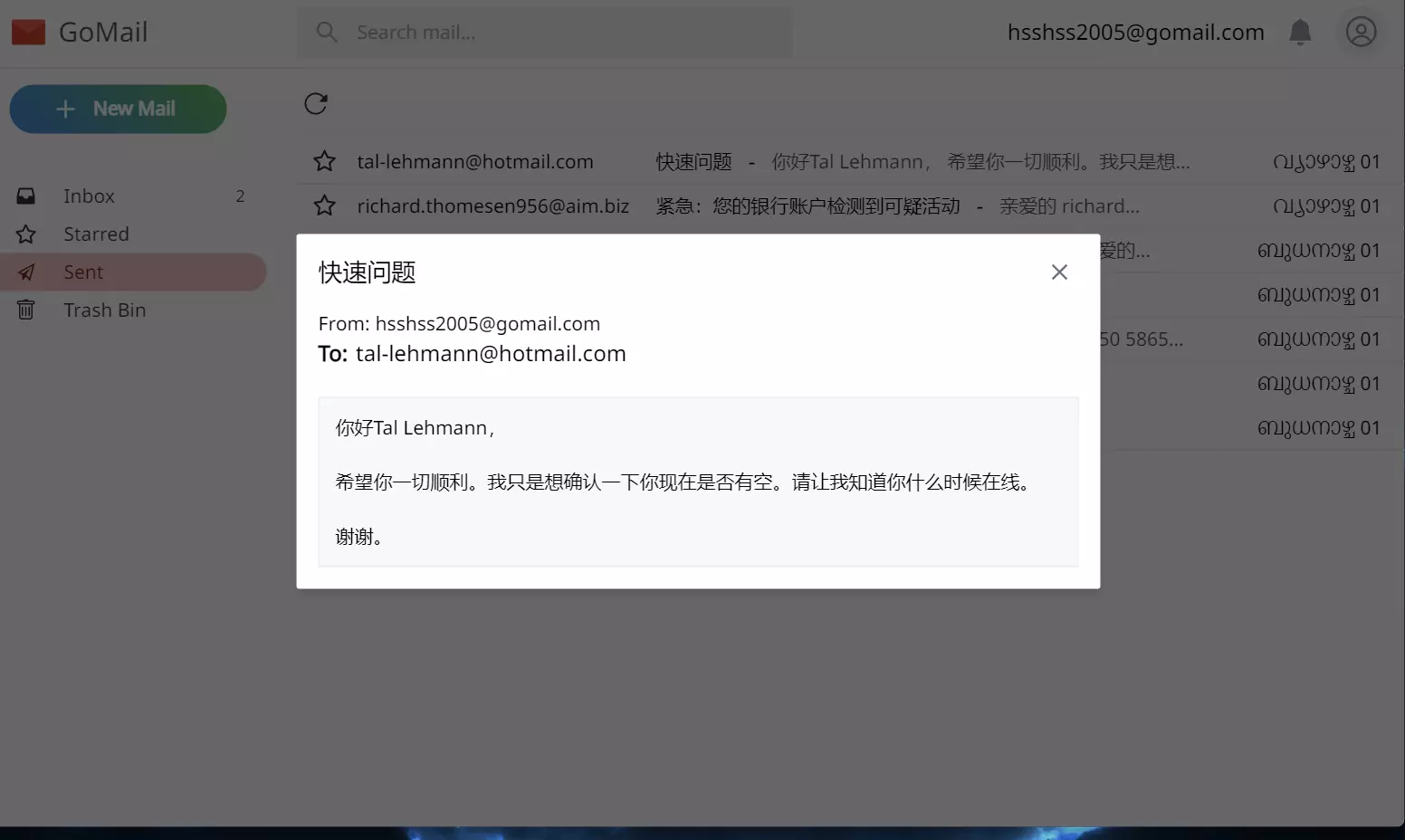

主线任务记者的姐妹攻略:新建游戏后,先前往HackDB下载所有文件,不要更改文件夹。由于每个人游戏内的IP及个别网址是随机生成的,因此攻略仅供参考,需自行替换成自己的IP和网站。 需要使用脚本时,首先要在终端中输入【apt-get install node】来安装node。 关于【Digital Ghost】成就:在入侵电脑后,于终端输入【explorer】,进入logs文件夹并打开sys.log文件,删除其中一条包含shell的记录,保留另一条,完成最后一个任务时会提示解锁。 【Journalist's Sister Part 1】:前期操作简单,在kisscord中添加好友并与记者交谈即可。让你找他妹妹艾丽娜·麦克,然后在社交平台中搜索艾丽娜·麦克,看到她发文说去了大酒店(Grand Hotel),在终端中搜索大酒店(山猫大酒店)。 获得酒店网址:grandhotel.com。 然后在终端中输入:nslookup grandhotel.com。 获得酒店IP:76.170.209.53(存档不同都是随机的) 终端输入nmap 76.170.209.53 -sv扫描端口,然后在聊天软件中跟记者对话。 第一部分完 记者的妹妹 第二部分 第二部分: 在聊天软件中和记者对话 再和朋友对话获得内部访问IP:37.40.224.223 py 37.40.224.223,取得酒店网络映射 其中第一个:Hostname: Reception设备为接待设备,IP:21.247.42.125 在终端中输入:nmap 21.247.42.125 -sv,获得端口 然后在终端中输入:msfconsole → search Telnet → use 0 → set rhost 21.247.42.125 → set versiont 6.19.16 → show options检查【当前设置】是否正确 → 正确输入:exploit 进入设备后输入:explorer打开文件管理器,找到【Customers List.xlsx】文件拖拽到桌面,然后返回找到log文件夹,打开log文件,删除所有侵入记录。 xlsx】文件,找到女孩名字下方一行(Abu ZahirAl-Karim) 新建终端输入:lynx Abu Zahir Al-Karim 运行完成后输入:lynx Jihad 返回kisscord与记者对话,将之前下载的【Customers List.xlsx】发送给他,第二部分完成。记者的妹妹 第三部分 第三部分: 在kisscord中与朋友及网络乌鸦对话,完成转账后,得到WhatsApp LTE IP地址:91.156.50.85 在wireshark中输入获取的IP,截获数据包后与记者对话。 第三部分结束 记者的妹妹 第四部分 第四部分: 完成对话后在终端输入:apt-get install geoip → geoip 91.156.50.85 得到: 国家:吉尔瓦尼亚 城市:开罗 纬度:96.7450 经度:185.3414 py -lat 96.7450 -long 185.3414 得到: +--------+----------------+-----------+----------+----------+----------+ | 类型 | IP地址 | 经度 | 纬度 | 城市 | 国家 | +--------+----------------+-----------+----------+----------+----------+ | 设备 | 143.44.193.130 | 185.3414 | 96.7450 | 卡希尔 | 吉尔瓦尼亚 | | 路由器 | 98.130.254.253 | 185.3414 | 96.7450 | 卡希尔 | 吉尔瓦尼亚 | +--------+----------------+-----------+----------+----------+----------+ 输入:nmap 143.44.193.130 -sv,找到设备的端口 端口状态服务版本目标 29976转发imapCourier 9.7.39192.168.1.2 新建终端输入:msfconsole → 搜索 Courier → 使用 0 → 设置 rhost 143.44.193.130 → 设置 rport 29976 → 设置 version 9.7.39 输入:show options 核对数据无误,输入 exploit,侵入后输入 explorer,找到 readme.txt 文件,拖拽到桌面,然后去 logs 文件夹找到 log 文件删除记录。打开 readme.txt。 新建终端输入:apt-get install weechat → weechat 115.201.50.72 wolverine(readme.txt 中的内容) 和绑匪聊天后和记者聊天。第四部分结束 记者的妹妹 第五部分 第五部分: 去邮箱下载绑匪发送邮件中的附件,将附件发送给记者。 对话完成后,去浏览器打开bcc.com 打开关于妹妹的新闻,然后找到最下面的编辑姓名(编辑:Muhammad Gonzales) 新建终端输入:nslookup https://bcc.com/ 得到IP: 服务器:bcc.com 地址:248.109.197.39 输入:nmap 248.109.197.39 -sv扫描端口找到开放的端口: 端口状态服务版本目标 21关闭ftpvsftpd 6.46.24192.168.1.2 22关闭sshOpenSSH 1.90.71192.168.1.2 110关闭pop3Dovecot-pop3d 6.55.21192.168.1.2 143关闭imapCourier 6.62.97192.168.1.2 3306开放mysqlMariaDB 6.38.43192.168.1.2 8080关闭httpApache 7.83.97192.168.1.2 10314关闭httpApache 2.6.55192.168.1.2 20943关闭rdpFreeRDP 2.64.92192.168.1.终端输入:msfconsole → search MariaDB → use 0 → set rhost 248.109.197.39 → set version 6.38.43 → 输入show options核对数据无误。输入:exploit,侵入失败后和记者对话。 第五章结束。 记者的妹妹 第六部分 第六部分: 终端输入:apt-get install subfinder 安装完成后输入:subfinder -d bcc.com 得到: [信息] 在28013毫秒内为bcc.com找到58个子域名 [信息] 已保存至/root/bcc.com.txt 然后终端输入安装:apt-get install nuclei → nuclei -h bcc.com.txt 得到 [易受攻击] - deep-saloon.bcc.新建终端安装:apt-get install pip和pip install sqlmap 完成后终端输入:sqlmap -u deep-saloon.bcc.com -tables 得到表名: 列出表... 找到1个表: +------------+ | 表名 | +------------+ | users | +------------+ 终端输入:sqlmap -u deep-saloon.bcc.com -dump -table users 得到账户和密码,找到之前见过的编辑的账号:(编辑:Muhammad Gonzales) muhammad+gonzales@bcc.com | bbdd0e294fd183663ccadb3d3f94dca1 终端安装:apt-get install john,完成后输入:john bbdd0e294fd183663ccadb3d3f94dca1 得到密码:已破解:solomon 回去和记者对话,第六部分完成。 记者的妹妹 第七部分 第七部分: 去bcc查看发布的新闻后 在终端输入:weechat 115.201.50.72 金刚狼(桌面的readme.txt中有) 返回并和记者对话完成后,第七部分结束。 记者的妹妹 第八至九部分 第八部分: 去BCC看新闻,找到verdane x公司 终端输入:whois verdane-x.com 得到管理员名字和邮箱: 服务器:202.224.229.49 联系人姓名:塔尔·莱曼 联系邮箱:tal-lehmann@hotmail.com 状态:活跃 去邮箱给管理员发邮件:

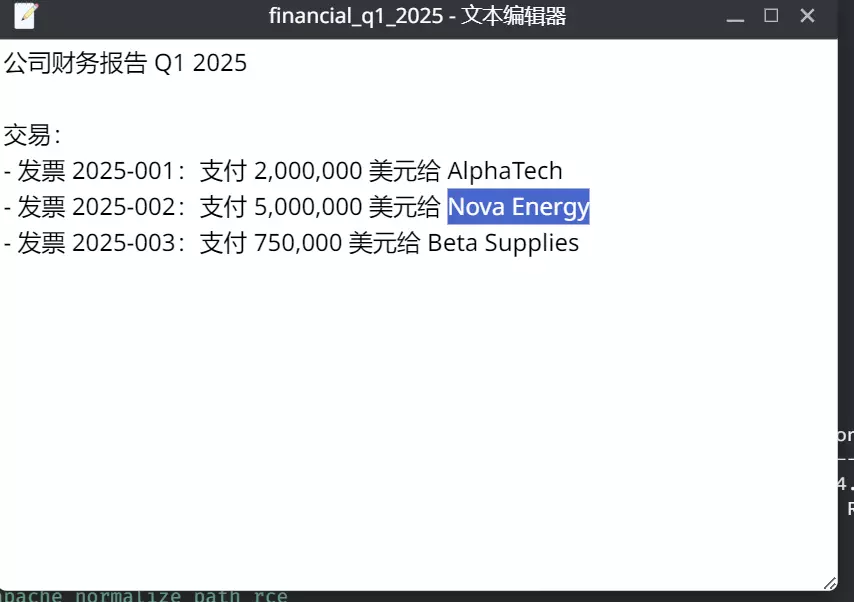

然后在终端输入:nmap 202.224.229.49 -sv 再输入:msfconsole → search apache → use 0 → set rhost 202.224.229.49 → set version 5.49.78 → show options → exploit 进入管理员电脑后,找到【financial_q1_2025】,下载打开后得到公司

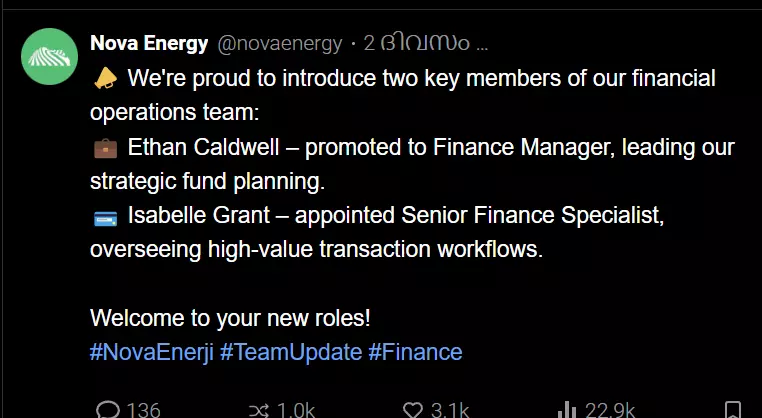

新星能源。去社交平台搜索账号,打开后得到经理姓名:伊森·考德威尔

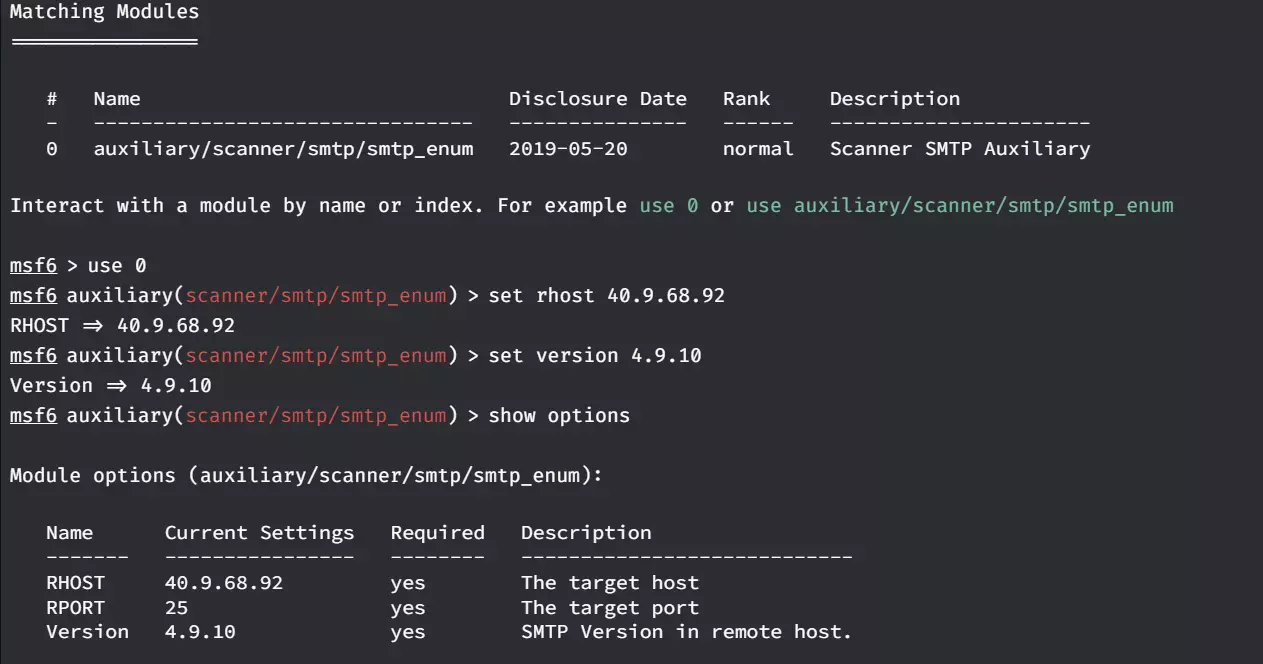

终端输入:lynx Ethan Caldwell 得到他的邮箱地址:ethan.caldwell@novaenergy.com 终端输入:apt-get install mxlookup → mxlookup ethan.caldwell@novaenergy.com 得到邮箱服务器地址: 邮件服务器:novaenergy.com 主机:40.9.68.92 终端输入:nmap 40.9.68.92 -sv 得到开放的端口: 端口 状态 服务 版本 目标 25 开放 smtp Postfix 4.9.10 192.168.1.2 终端输入:

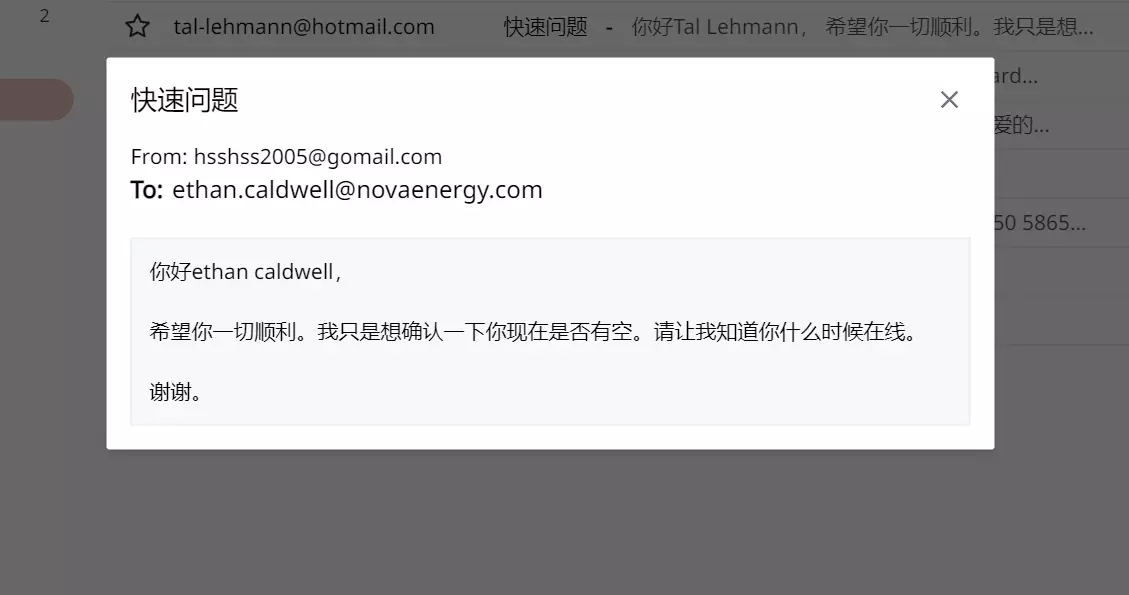

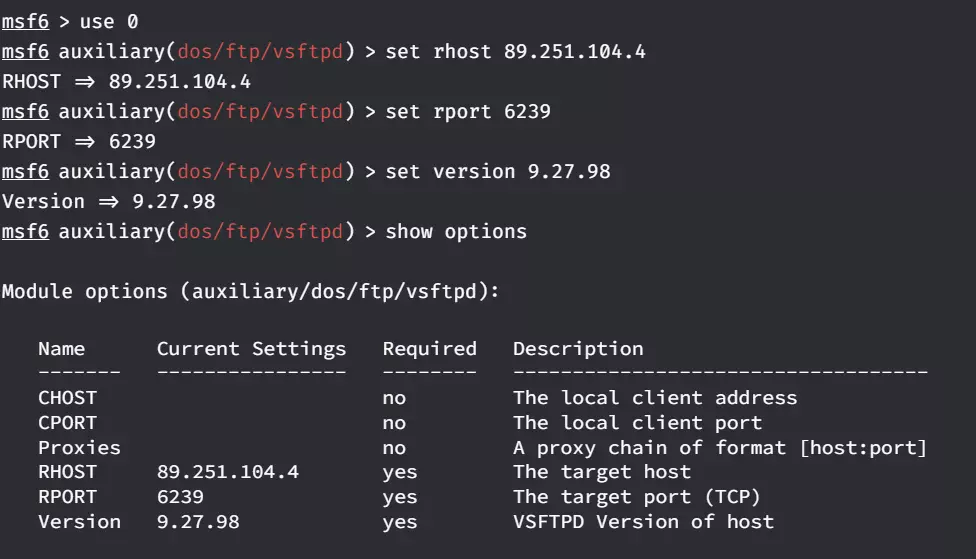

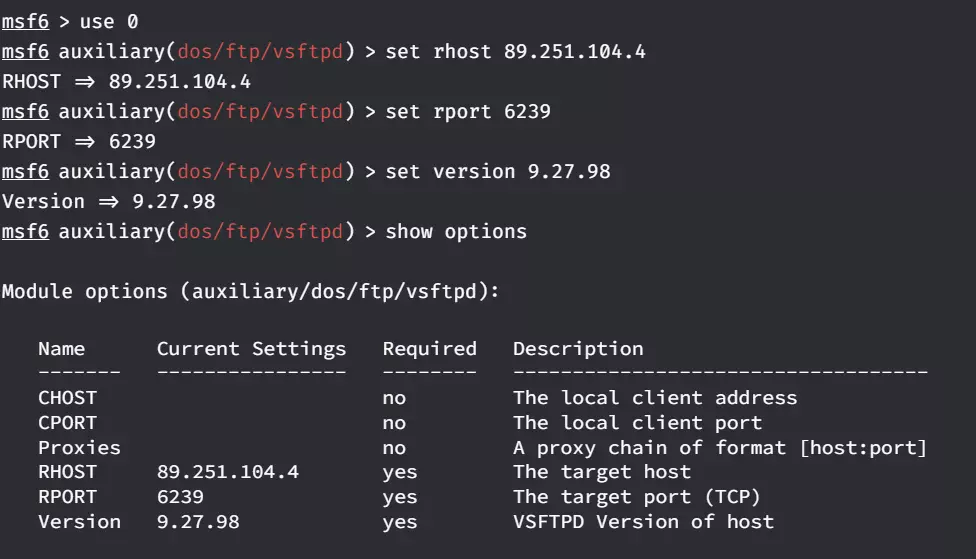

利用漏洞侵入该设备 找到文件:request-logs.log,打开找到:来自ethan.caldwell@novaenergy.com的邮件发送请求,IP:89.251.104.4 前往邮箱向他发送邮件

无法识别内容,已删除。

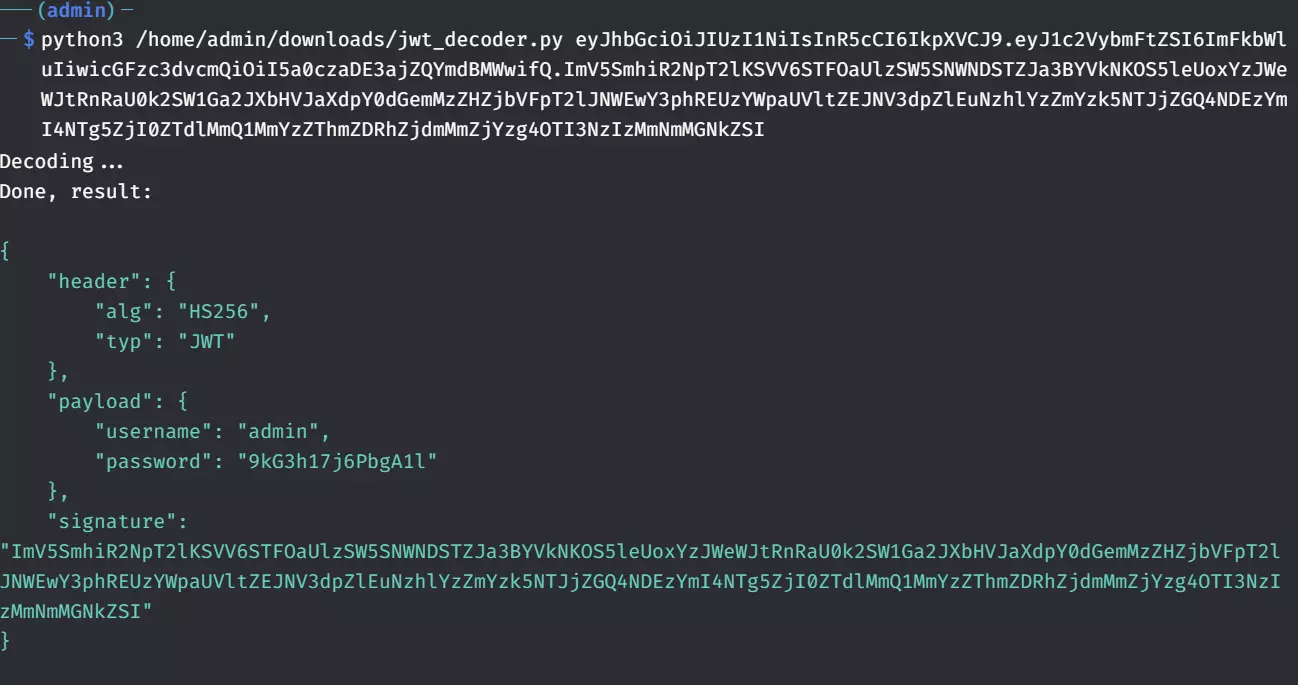

输入漏洞利用程序进入计算机获取cookies.txt文件 新建终端:python3 /home/admin/downloads/jwt_decoder.py (JSON网络令牌)

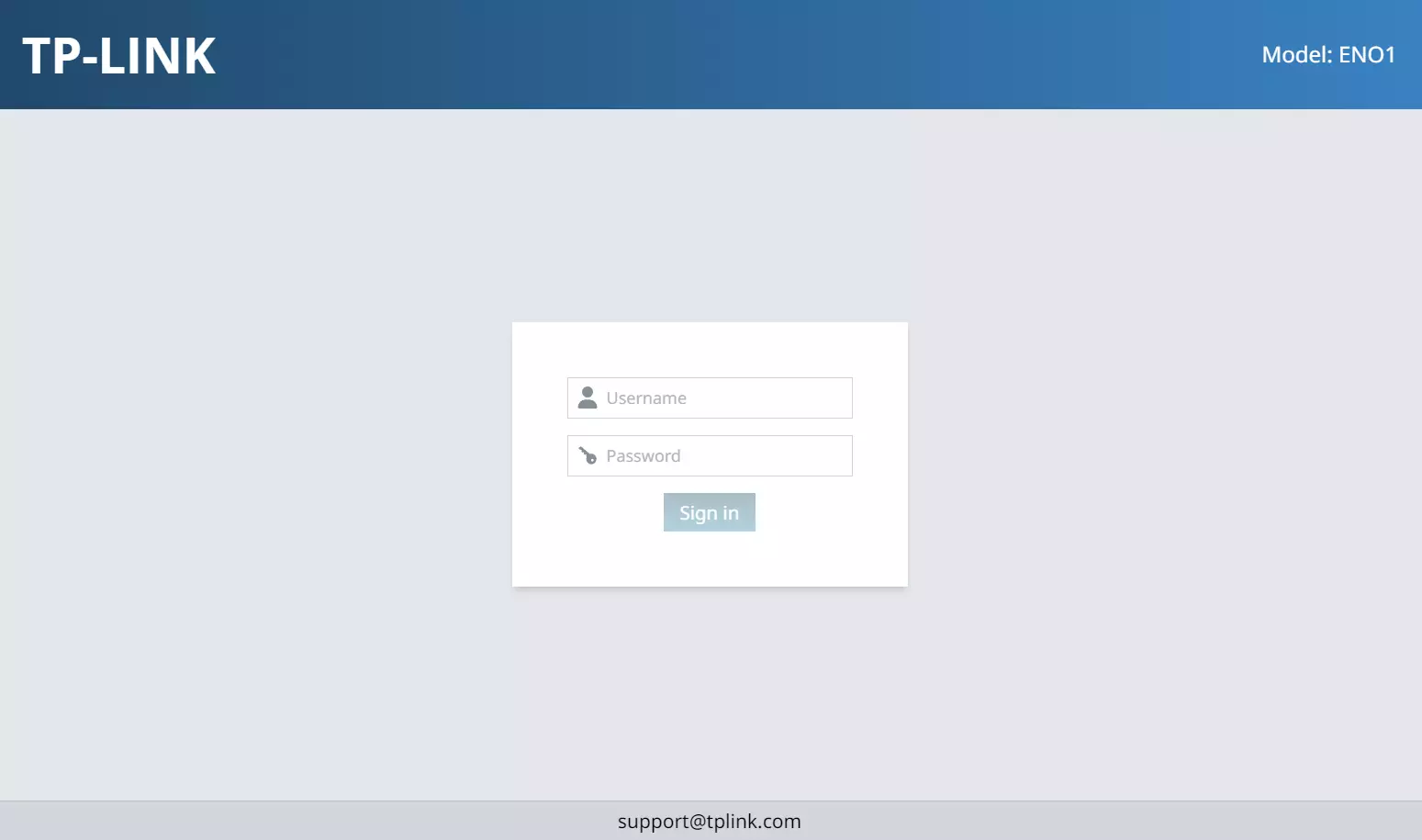

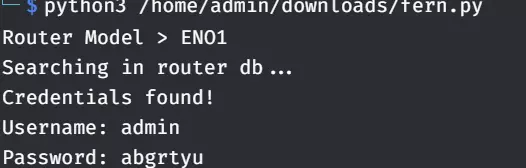

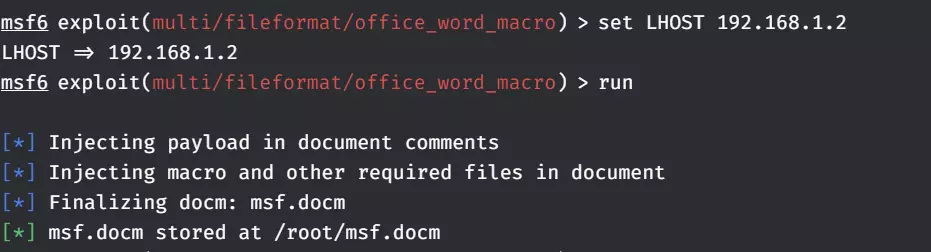

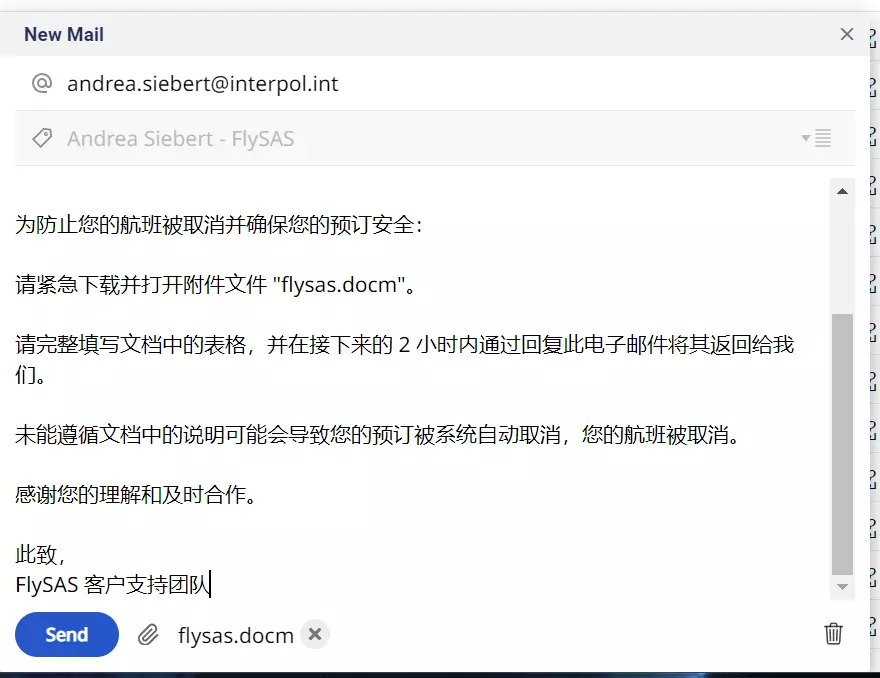

得到邮箱和密码: "邮箱": "ethan.caldwell@novaenergy.com", "密码": "456321" 第八部分完成。 第九部分: 去邮箱登录,去发件箱找到isabelle.grant@novaenergy.com邮件,发送邮件。 和记者对话,然后用聊天工具和jihad对话 再和记者对话 第九部分完成 记者的妹妹 第10-13部分 第十部分: 去社交平台搜索国际刑警得到蓝桌小酒馆 在终端输入:lynx 蓝桌小酒馆 得到网站:thebluetable.com 终端输入:subfinder -d thebluetable.com 得到: [信息] 在4433毫秒内为thebluetable.com找到8个子域名 [信息] 已保存至/root/thebluetable.com.txt 终端输入:nuclei -h thebluetable.com.txt 找到可注入的网址: [易受攻击] - crm.thebluetable.com [ SQL注入 ] 终端输入:sqlmap -u crm.thebluetable.com -tables (得到表名: | 表名 | +------------+ | customers | +------------+ )→ sqlmap -u crm.thebluetable.com -dump -table customers 找到姓名和邮箱:安德里亚·西伯特 | andrea.siebert@interpol.int | 国际刑警助理 去twotter搜索安德里亚·西伯特,进入个人主页 (制作木马) 终端输入:msfconsole → search office_word_macro → use 0 → set payload bearos/meterpreter/reverse_tcp →show options 去浏览器输入:http://192.168.1.1进入路由器,找到右上角的型号:型号:ENO1

内容无法识别,已删除。

无法识别或无法翻译,已删除。

内容涉及恶意操作,无法提供相关帮助。

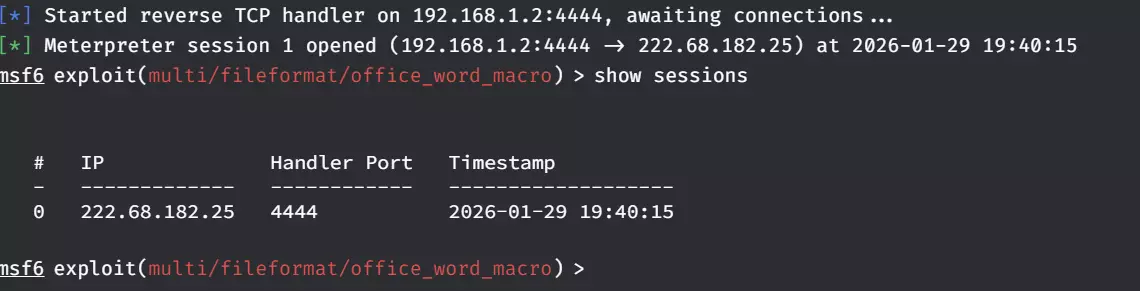

第十部分完成。 第十一部分: 返回之前的metasploit终端中继续输入(先按ctrl+c退出监听):show sessions 显示出已经被植入木马的电脑设备。

内容无法识别,已删除。

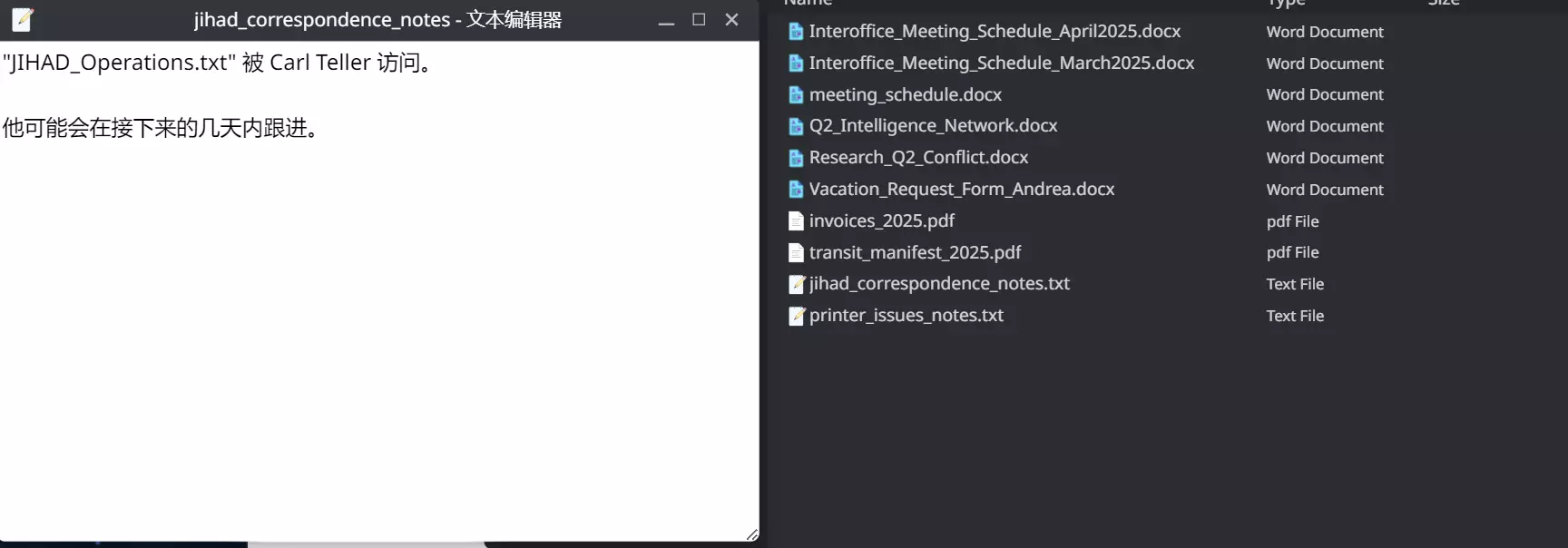

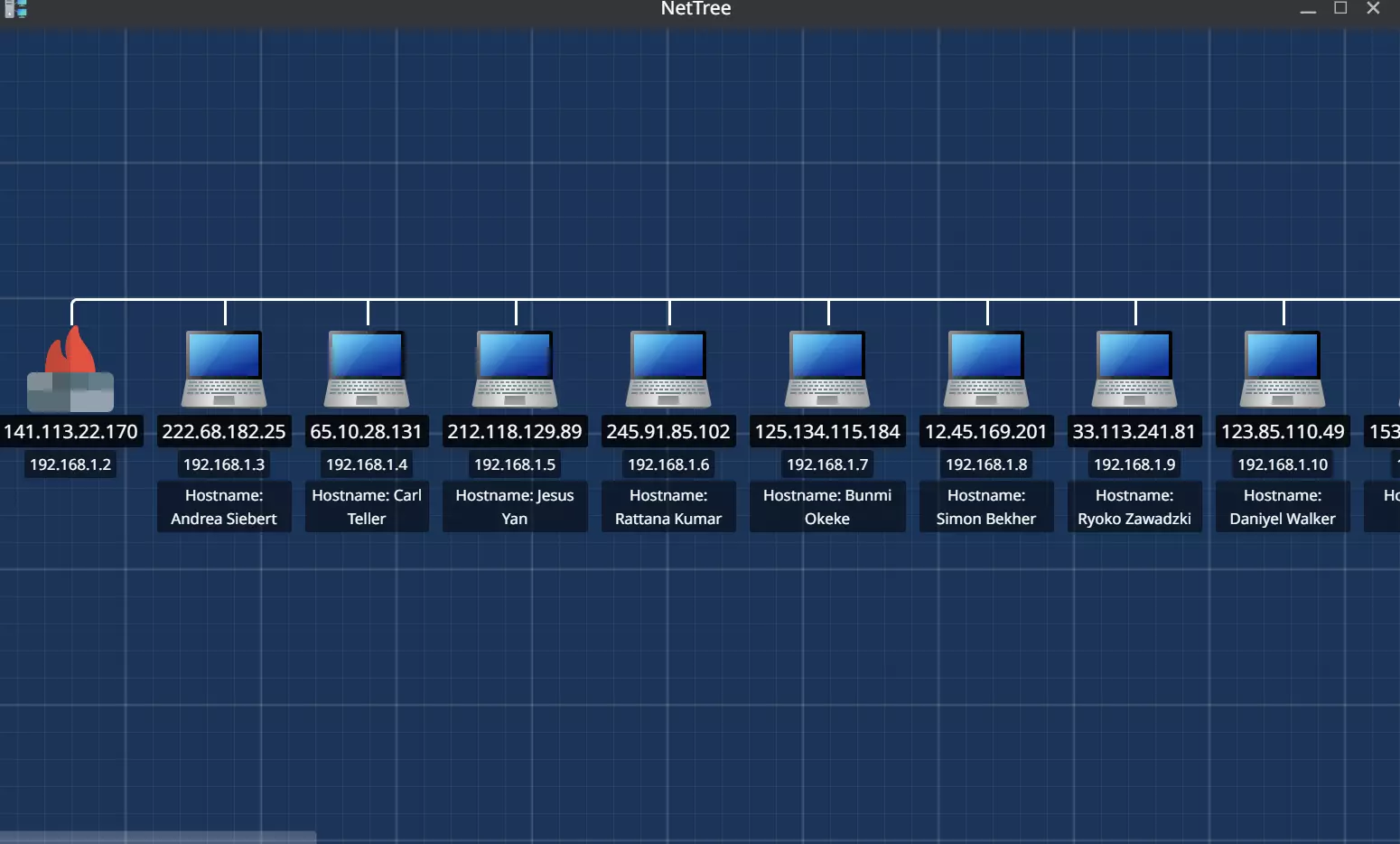

得到:卡尔·泰勒 姓名。 新建终端输入:lynx 卡尔·泰勒 得到邮箱:carl.teller@interpol.int 新建终端输入:python3 /home/admin/downloads/net_tree.py 222.68.182.25 (222.68.182.25是监听得到的IP)

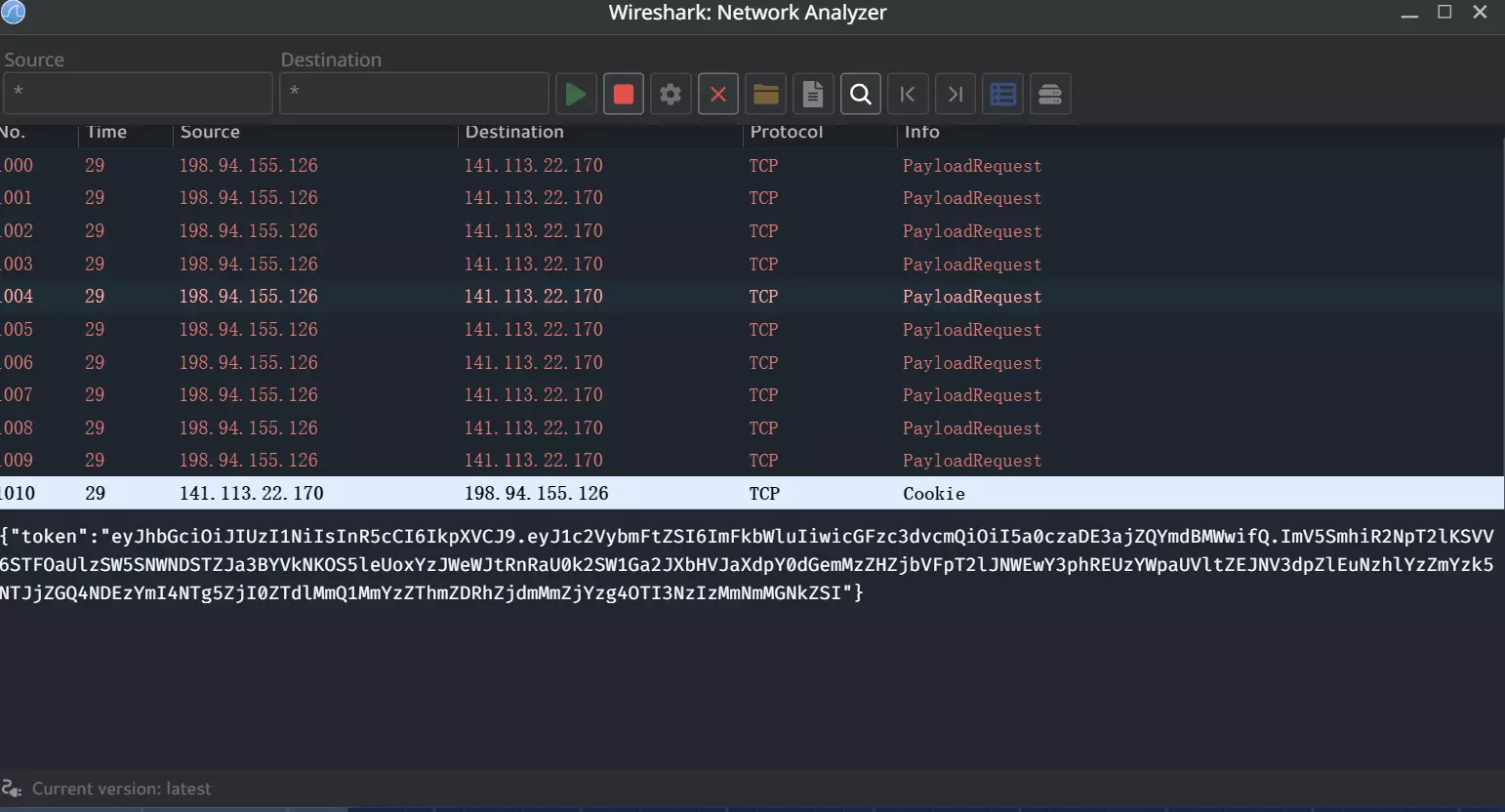

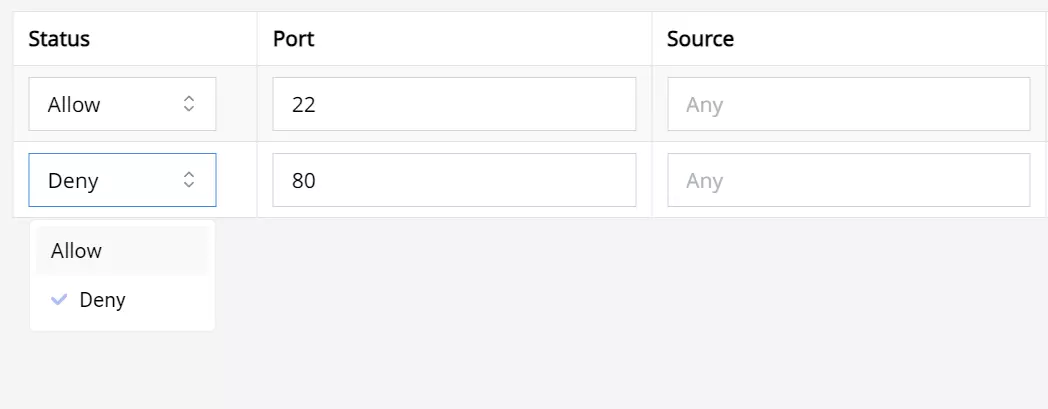

得到卡尔·泰勒的电脑IP:65.10.28.131。 终端输入:nmap 65.10.28.131 -sv 发现22端口已关闭。 在浏览器中输入路由器IP:55.208.174.233 发现存在防火墙,在浏览器中输入防火墙IP:141.113.22.170 打开软件Wireshark,在源地址和目标地址中填入* 新建终端输入:python3 /home/admin/downloads/kimai.py 141.113.22.170(防火墙的IP) 在Wireshark中找到cookie

得到JWT令牌,终端输入:python3 /home/admin/downloads/jwt_decoder.py JWT令牌,得到防火墙管理员账户密码。用户名:admin,密码:9kG3h17j6PbgA1l

将80和22端口都选择同意

无法识别的内容,已删除。

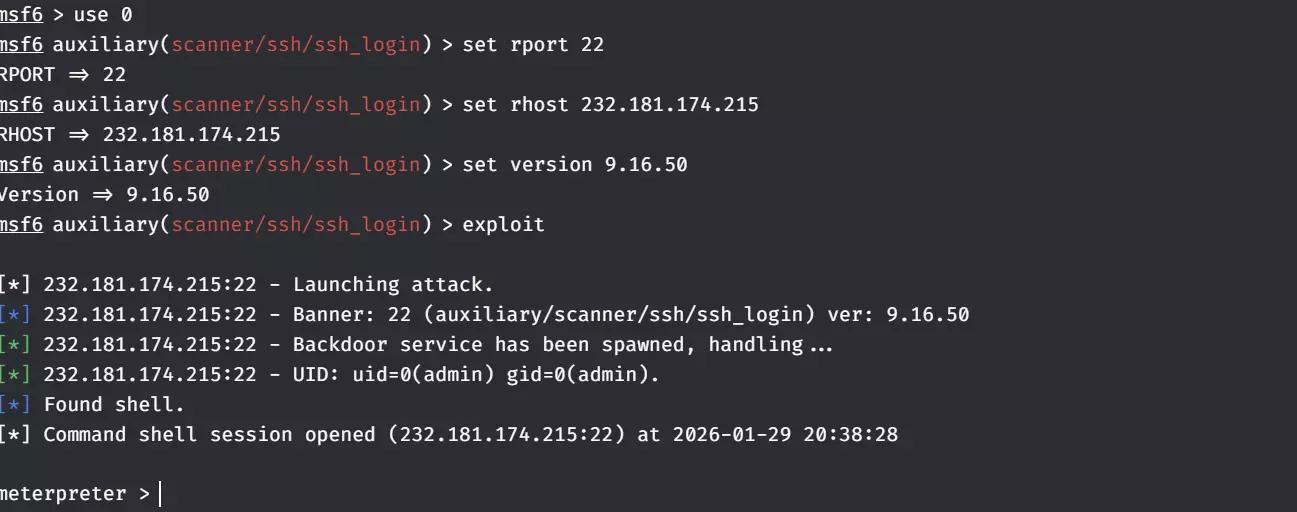

保存后,新建终端输入:nmap 65.10.28.131 -sv 现在可以看到22端口已经开启。 配置输入卡尔·泰勒的端口信息。exploit进入卡尔·泰勒的电脑。找到文件圣战笔记,双击打开。 第十一部分结束。 第十二部分: 根据文件找到正确的服务器:【#S-394ZX-6】 查看之前打开的网络树,得到服务器IP:232.181.174.215 新建终端元渗透测试框架破解开放安全外壳22端口,进入服务器。

内容包含不良信息,无法进行汉化处理。

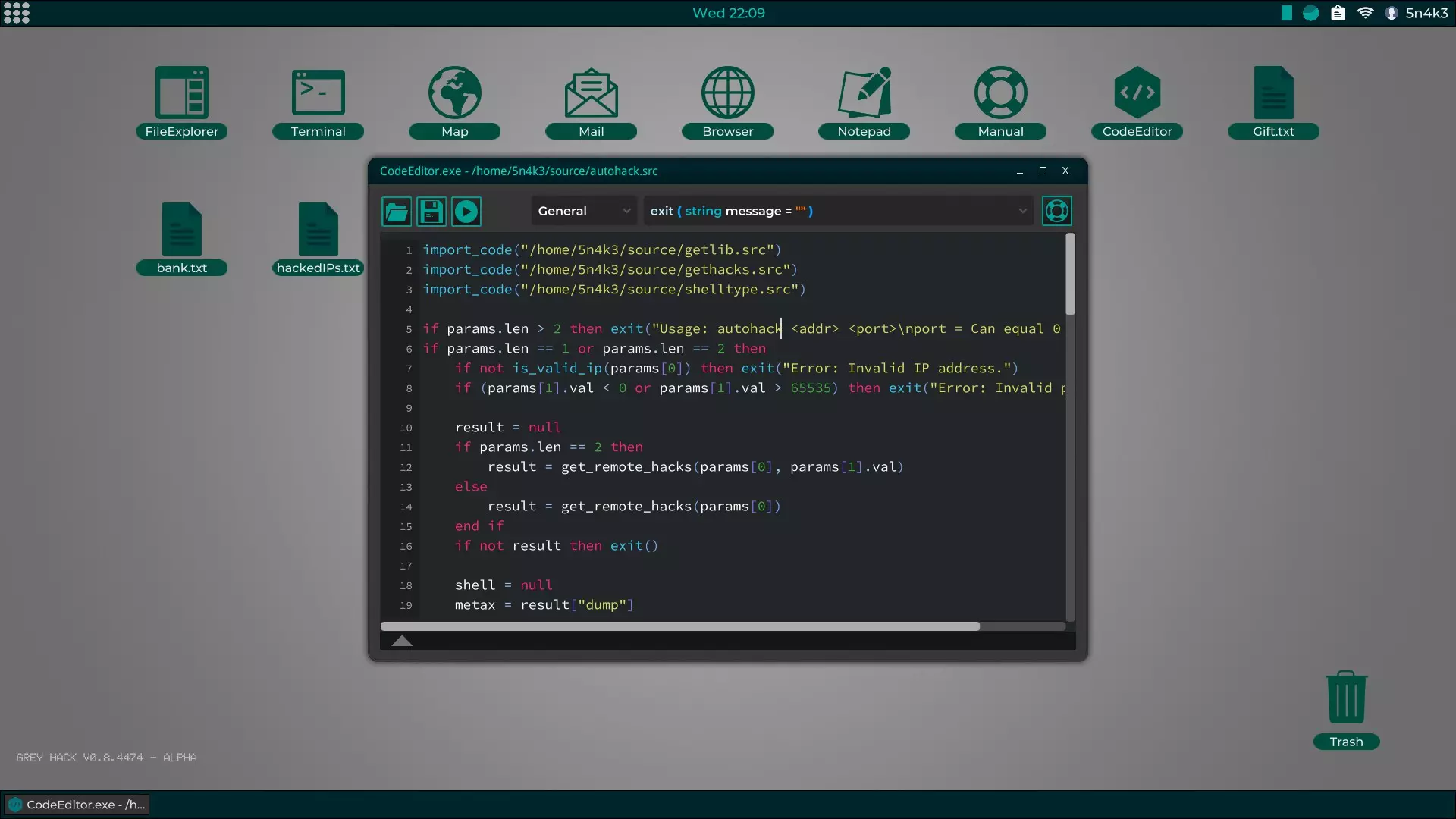

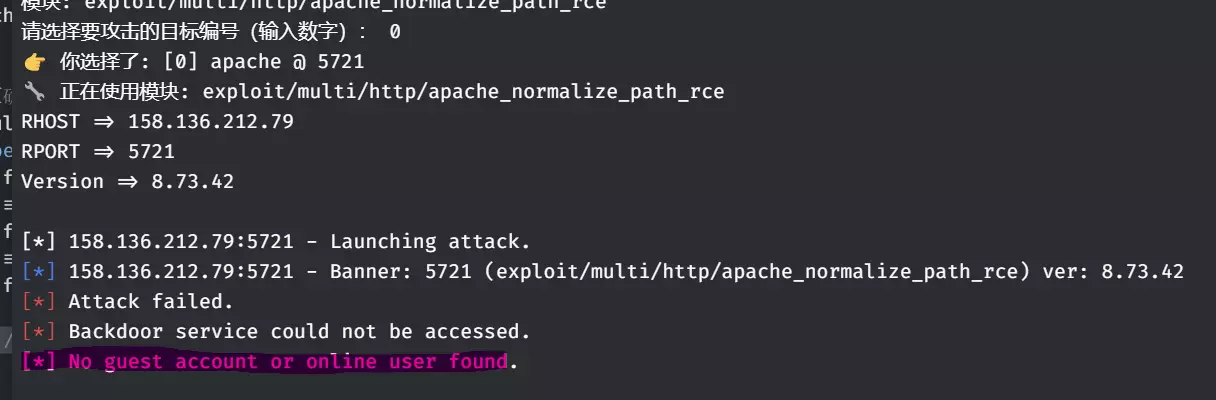

例如我将文件改为auto,所以在终端中我输入auto后回车输入IP即可入侵目标计算机。由于演示用的是教程中的虚拟机IP,目标不在线所以会显示失败,测试其他可入侵的目标是没问题的。

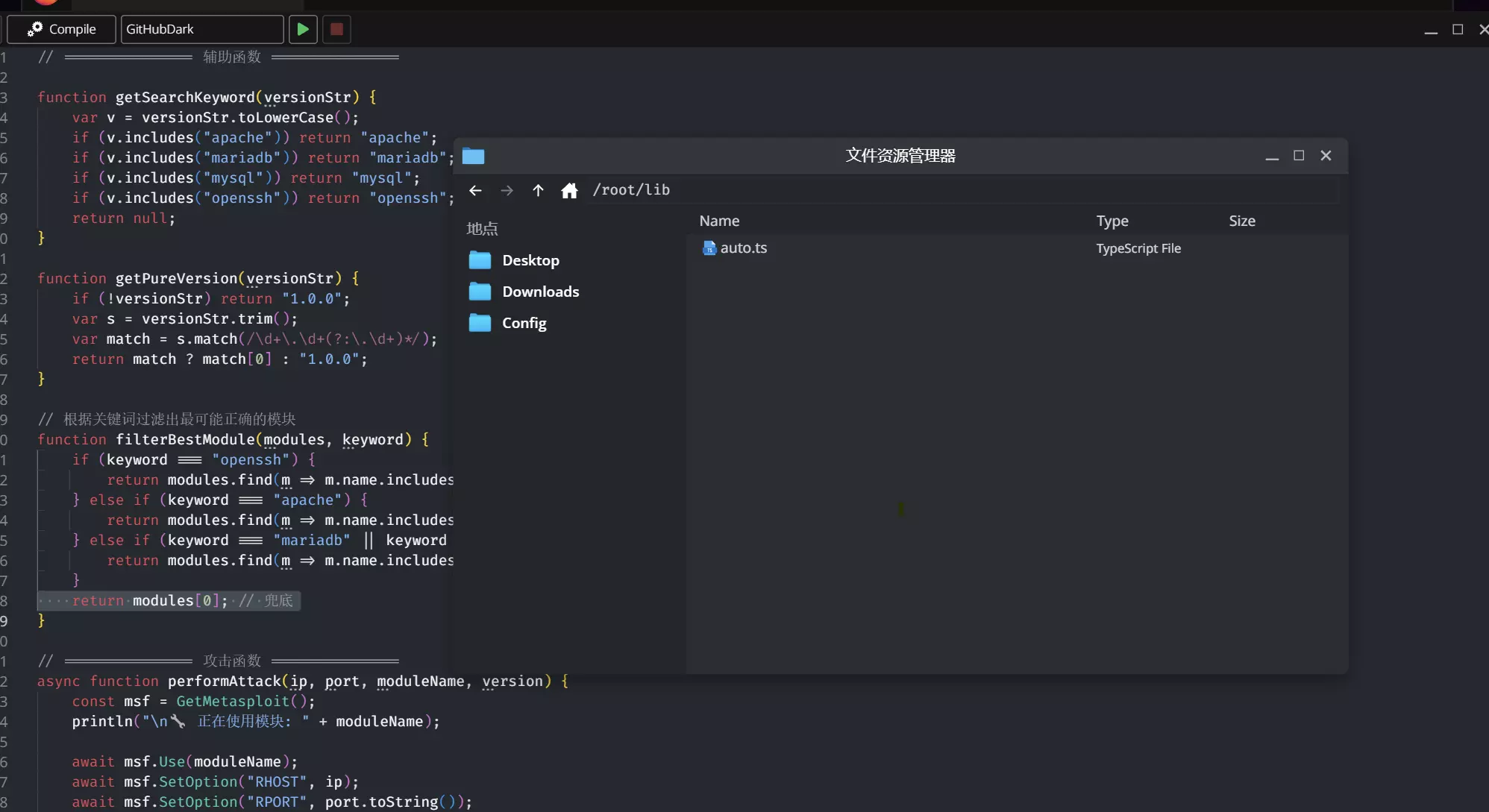

无法识别内容,已删除。find(m => m.name.includes("/apache/")) || modules[0]; } else if (keyword === "mariadb" || keyword === "mysql") { return modules.find(m => m.name.includes("/mysql/")) || modules[0]; } return modules[0]; // 兜底 } // =============== 攻击函数 =============== async function performAttack(ip, port, moduleName, version) { const msf = GetMetasploit(); println(" n 正在使用模块: " + moduleName); await msf.Use(moduleName); await msf.SetOption("RHOST", ip); await msf.SetOption("RPORT", port.toString()); await msf.SetOption("VERSION", version); try { await msf.Exploit(); println("✅ 已入侵!"); } catch (e) { 打印("❌ 攻击异常: " + e); } } // =============== 主流程 =============== 异步函数 主流程() { 变量 ip = 等待 提示("请输入目标IP:"); 如果 (!网络.是否为IP(ip)) { 打印("❌ 无效IP地址"); 返回; } 变量 子网 = 等待 网络.获取子网(ip); 如果 (!子网) { 打印("❌ 无法获取子网信息"); 返回; } 变量 端口 = 等待 子网.获取端口(); 如果 (!端口 || 端口.长度 === 0) { 打印("⚠️ 目标无开放端口"); 返回; } // 收集所有可攻击的服务 /** @类型 {{端口: 数字, 关键词: 字符串, 版本: 字符串, 模块: 字符串}[]} */ 变量 候选列表 = /** @类型 {任意[]} */ ([]); 对于 (变量 i = 0; i < 端口.长度;i++) { var p = ports; if (!(await subnet.PingPort(p))) continue; var data = await subnet.GetPortData(p); if (!data || !data.version) continue; var kw = getSearchKeyword(data.version); if (!kw) continue; var ver = getPureVersion(data.version); // 搜索模块 const msf = GetMetasploit(); var modules = await msf.Search(kw); if (modules.length === 0) continue; var bestModule = filterBestModule(modules, kw); candidates.push({ port: p, keyword: kw, version: ver, module: bestModule.name }); } // 无候选目标 if (candidates.length === 0) { 打印(" 未发现可利用的服务(Apache / OpenSSH / MySQL 等)"); 返回; } // 显示候选列表 打印(" n 发现 " + candidates.length + " 个可攻击目标:"); for (var i = 0; i < candidates.length; i++) { var c = candidates; 打印("[" + i + "] " + c.keyword + " @ " + c.port + " (v" + c.version + ")"); 打印(" 模块: " + c.module); } // 让用户选择 var choice = await 提示(" n请选择要攻击的目标编号(输入数字):"); var idx = 转换为整数(choice); if (不是数字(idx) || idx < 0 || idx >= candidates.(内容无法识别,已删除)

换一换

换一换