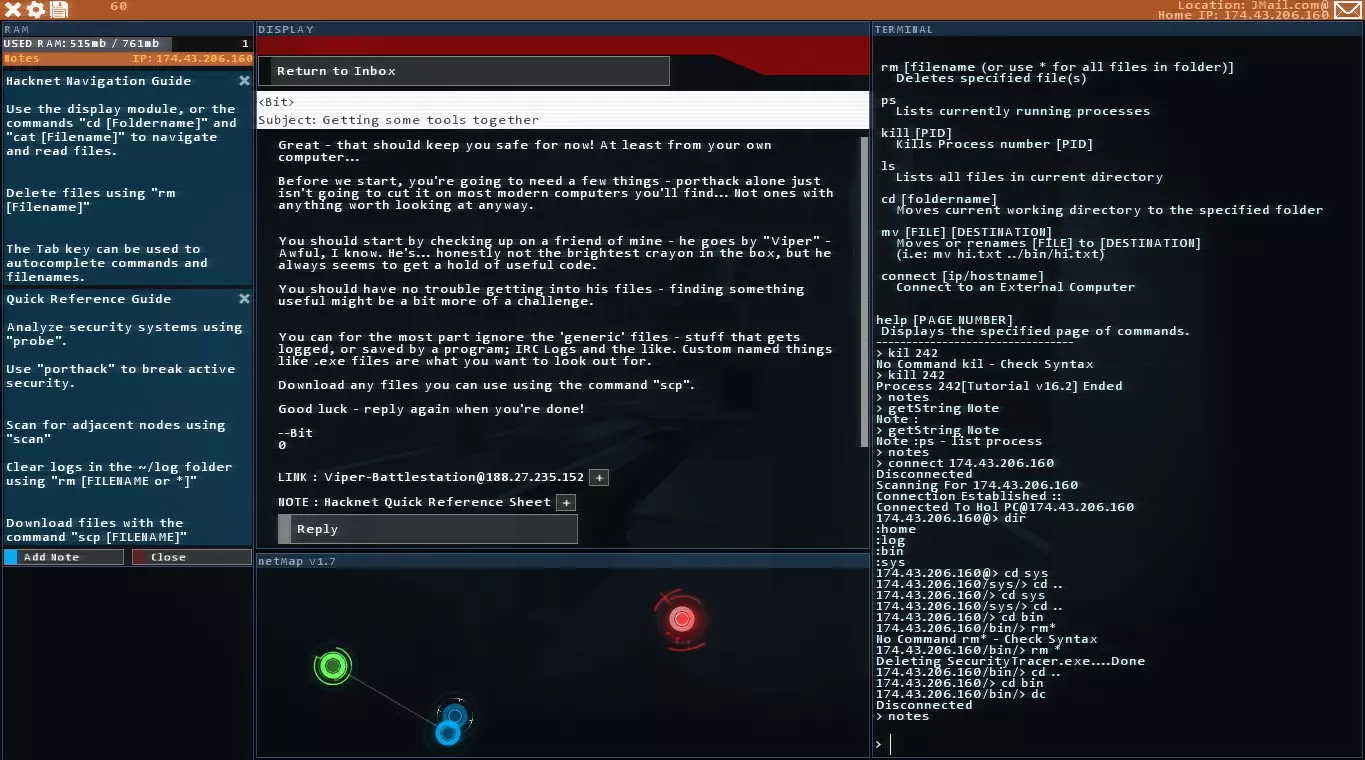

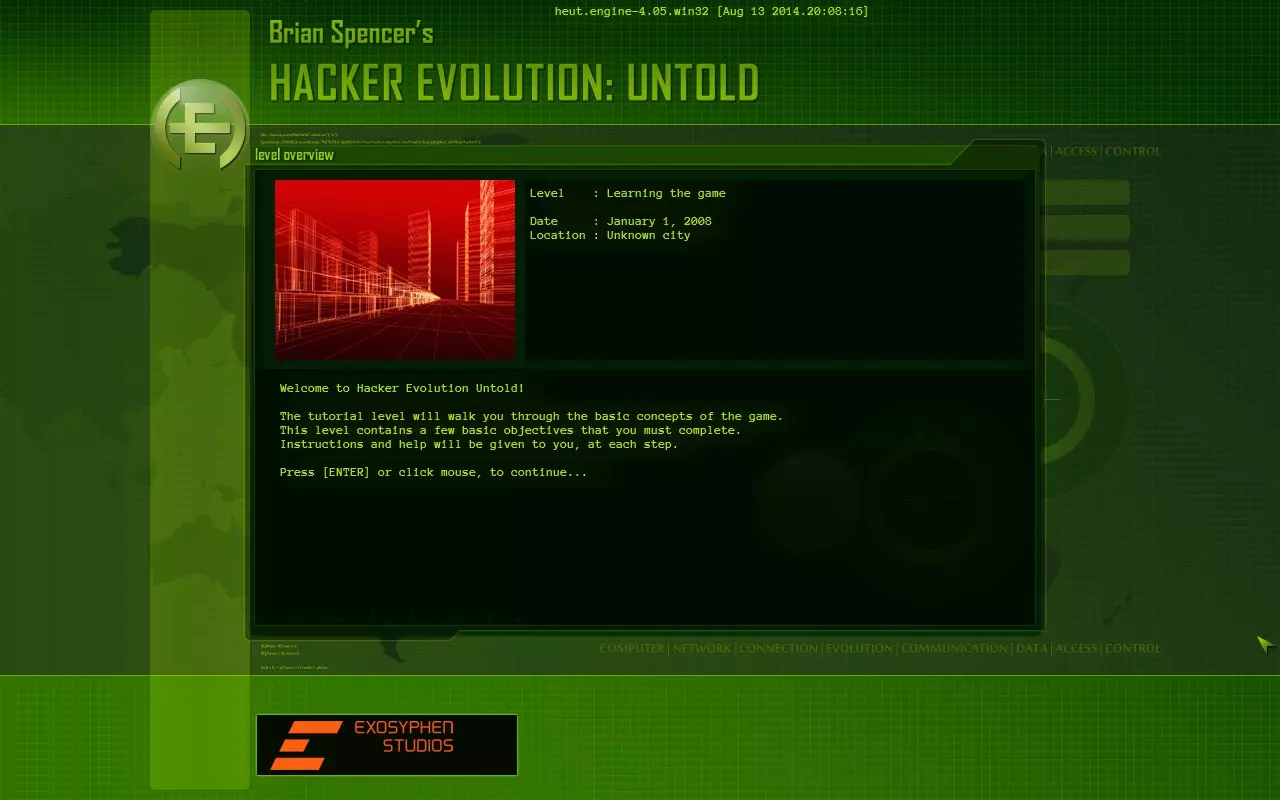

本攻略可能是法语的,但由于命令对所有人都相同,你仍然可以参考! 简介 这是《黑客进化》的续作……好吧,并非剧情上的续作。更确切地说,这是回顾我们主角的过去。 这款游戏与前作相比有一些不同之处: - 【删除日志】命令出现了,当你完全入侵一台服务器后即可使用。它在特定情况下很有用,但要知道如何使用:并非所有服务器都需要入侵后删除日志! - 在CPU、防火墙等级和跳转次数对剩余时间的计算方式上有变化。对于那些不喜欢浪费时间的玩家来说,这会很有趣。 - 《黑客进化》最近开始使用小键盘,而《黑客进化:揭秘》则不同。但这些都是更新时可能出现的意外情况 与《黑客进化》相关的建议同样适用 按Tab键可进行自动补全 现在鼠标可以滚动,PageUp和PageDown键也可以使用 [N1] Learning the game

目标 [1] 入侵 desk-11.corporate.com [2] 入侵主服务器 [3] 在安全服务器上下载病毒。(提示:你可以在 main.corporate.com 找到病毒。文件名为 xvirus.bin) [4] 追踪等级降至 60% 以下(提示:使用 KILLTRACE 和 DELETELOGS 命令。输入 HELP 获取更多信息) [5] 账户内拥有 2000 美元(提示:你可以从 main.corporate.com 转账获得这笔钱) 由于该服务器是目标之一,我们来扫描它 扫描 main.corporate.com 按照教程指示操作。处理地图上的服务器。 破解 desk-11.corporate.com 连接 desk-11.corporate.com 删除日志 列出文件 查看 access.log 我们获取到了另一台服务器的踪迹 扫描 desk-25.corporatecom 退出登录 连接到这个新目标 解密 desk-25.corporate.com 破解 desk-25.corporate.com 25 连接 desk-25.corporate.com 25 删除日志 列出文件 查看 instructions.txt 退出登录 按照指示,我们可以使用跳板系统。你可以使用同一个服务器来进行以下操作,这应该不会对后续步骤造成问题。但嘛,谁也说不准…… 跳板 1 服务器 解密 main.corporate.com 取消跳板 跳板 1 服务器(为了谨慎起见,使用与之前不同的服务器) 破解 main.corporate.com 99 取消跳板 连接 main.corporate.com 99 删除日志 列出文件 查看 password.dat 正如指示中所指出的,我们找到了服务器 49 的密码 退出登录 既然我们知道了密码,就可以入侵 49 端口。 登录 main.corporate.com 我的密码是mypassword 连接 main.corporate.com 49 转账 1000 转账 500 列出文件 查看 instructions2.txt 指令很明确:secure.corp.net 是我们的主要目标!扫描 secure.corp.net 下载 secure_control_149.exploit 查看 xvirus.bin 哦,Exosyphen 在这个关卡有一台服务器!扫描 secret.exosyphen.com 下载 xvirus.bin 删除日志 登出 这个秘密服务器上有500美元等着我们去拿!好好利用吧! 跳板 2 台服务器 解密 secret.exosyphen.com 破解 secret.exosyphen.com 8080 取消跳板 连接 secret.exposyphen.com 8080 转账 500 删除日志 登出 现在,完成这个关卡! 跳板 1 台服务器 解密 secure.corp.net 取消跳板 在 secure.corp.net 上执行 secure_control_149.exploit 连接 secure.corp.网络 149 Ls 查看 instructions3.txt 传输 1000 删除日志 上传 xvirus.bin [N1] 服务器详情 char = 字符数 = 字符数量 服务器提及 desk-11.corporate.com Cartemain.corporate.com 目标 desk-25.corporate.com 文件 access.log 位于 desk-11.corporate.com 的 80 端口 secure.corp.net 文件 instructions2.txt 位于 main.corporate.com 的 49 端口 secret.exosyphen.com 文件 xvirus.bin 位于 main.corporate.com 的 49 端口 desk-11.corporate.com 0 比特 80 端口(密码 4 字符)- http 1 个文件 80 端口:access.log main.corporate.com 256 比特 49 端口(密码 18 字符)- 文件管理器 99 端口(密码 8 字符)- 远程控制 1500$ 4 个文件 99 端口:password.dat 49 端口:instructions2.txt 49 端口:secure_control_149.exploit 49 端口:xvirus.bin desk-25corporate.com 128位 端口25(密码4字符)-文件传输 1个文件 端口25:instructions.txt secure.corp.net 256位 端口149(密码64字符)-安全控制 1000美元 1个文件 端口149:instructions3.txt secret.exosyphen.com 512位 端口8080(密码16字符)-超文本传输协议 500美元 [N2]今天是星期五吗?

[1] 关闭车辆公共登记服务的服务器(您可以通过删除服务器上的database_kernel文件来实现) [2] 确保跟踪您的车辆旁街道的红灯一直保持红灯状态(您可以通过删除服务器上的control-red文件来实现) [3] 让您的账户中有2000美元(您可以通过从街对面的自动取款机盗取资金来实现) [4] 将您的追踪等级降至50%以下(您可以通过删除您所入侵服务器的日志文件来实现) [5] 找到跟踪您的人所使用的GSM的主机服务器。对面大楼上的中继天线可以帮助您。[6] 入侵手机并下载call.log文件。将文件下载到xenti-com.net。 鉴于该服务器同时出现在你收到的邮件和任务目标中,请扫描它。说不定能发现些有趣的东西。 扫描xenti-com.net 连接到开放的端口。 连接xenti-com.net 25 列出文件 下载remote_access_999.exploit 登出 由于该服务器有一个remote_access端口,使用漏洞利用程序进行访问。这不仅能转移资金,还能找到另一个非常有用的文件。 执行remote_access_999.exploit xenti-com.net 连接xenti-com.net 999 列出文件 下载manual_override_49。漏洞利用 转移500 删除日志 登出 现在,让我们处理地图上邮件中提到的第一个服务器。有了远程访问漏洞,就不再需要破解命令了! 扫描pcrs.citycom.net 执行remote_access_999.exploit pcrs.citycom.net 连接pcrs.citycom.net 999 列出文件 删除database-kernel 登出 接下来处理红灯相关的服务器。有了手动覆盖漏洞,同样不需要破解了! 扫描ctrl-45.citycom.net 执行manual_override_49.exploit ctrl-45.citycom.net 连接ctrl-45.citycom.net 49 列出文件 查看drill-rgn 查看light-controller 删除control-red 根据脚本,如果red文件不存在,红灯就会一直亮着。登出 让我们来收集资金。 扫描atm.central-bank.com 解密atm.central-bank.破解 atm.central-bank.com 9999 你可以选择按照邮件所说的做,或者将2台服务器设为反弹模式,以直接转移4000美元。 反弹2台服务器 连接 atm.central-bank.com 9999 转移4000 删除日志 登出 取消反弹2台服务器 我选择在这里升级我的防火墙。 升级 fwl1 现在,GSM中继天线是下一个目标。 扫描 2-45.gsm 解密 2-45.gsm 清除追踪 破解 2-45.gsm 连接 2-45.gsm 删除日志 列出文件 查看 error.log 在其中发现了一个监控摄像头的提及,扫描 camera-35.citycom.net 查看 handsetpool 注意到3号频道稳定,查看 channel-3 找到该类型的电话,扫描 channel-3.2-45.gsm 登出 来处理这台有资金的新服务器吧!反弹连接 1 服务器 解密 channel-3.2-45.gsm 清除追踪 破解 channel-3.2-45.gsm 98 取消反弹连接 1 服务器 连接 channel-3.2-45.gsm 98 列出文件 下载 call.log 删除日志 登出 清除追踪 反弹连接 1 服务器 破解 channel-3.2-45.gsm 99 取消反弹连接 1 服务器 连接 channel-3.2-45.gsm 99 转账 1500 删除日志 登出 最后将文件下载到 xenti-com.net 连接 xenti-com.net 25 上传 call.log 登出 清除追踪至 -50% [N2] 服务器详情 char = 字符数 = 字符数量 服务器 提及 pcrs.citycom.net 节点地图.citycom.net 控制地图-45.citycom.net 自动取款机.中央银行.com 地图2-45.gsm 地图xenti-com.net 目标 channel-3.2-45.gsm 文件 channel-3 位于 2-45.gsm 的 80 端口 camera-35.citycom.net 文件 error.log 位于 2-45.gsm 的 80 端口 pcrs.citycom.net 0 比特 端口 999(密码 4 字符)- 远程访问 端口 8080 500 美元 2 个文件 端口 999:数据库核心 端口 8080:索引.新 node.citycom.net 0 比特 端口 80(密码 8 字符)- 超文本传输协议 1 个文件 端口 80:错误日志 ctrl-45.citycom.net 0 比特 端口 49(密码 5 字符)- 手动覆盖 5 个文件 端口 49:控制-绿色 端口 49:控制-红色 端口 49:控制-黄色 端口 49:钻探区域 端口 49:灯光控制器 atm.central-bank.com 128 比特 端口 9999(密码 4 字符)- 资金管理 4000 美元 1 个文件 端口 9999:xen-atmplug.cor 2-45.gsm 256 比特 端口 80(密码 8 字符)- 远程监控 7 个文件 端口 80:通话中断日志 端口 80:频道-2 端口 80:频道-3 端口 80:频道-5 端口 80:频道-6 端口 80:错误日志 端口 80:手机池 xenti-com.网络 0 比特 端口 25 端口 999(密码 64 字符)- 远程访问 500 美元 4 个文件 端口 25:文件传输协议隔离区 端口 25:远程访问_999.漏洞利用程序 端口 999:目录索引器 端口 999:手动覆盖_49.漏洞利用程序 频道-3.2-45.全球移动通信系统 512 比特 端口 98(密码 16 字符)- 通用分组无线业务链接 端口 99(密码 16 字符)- 互联网协议-全球移动通信系统链接 1500 美元 2 个文件 端口 98:通话日志 端口 99:握手配置 摄像头-35.城市通信网 256 比特 端口 120(密码 16 字符)- 监控 [N3] 错误转向

[1] 定位入侵者的GSM设备 [2] 定位入侵者的电脑并格式化其硬盘 [3] 在入侵者离开建筑物后定位其GSM设备,下载木马程序植入其中以追踪其位置 [4] 从入侵者的GSM设备获取GPS坐标,并将坐标上传至他们的军事卫星瞄准系统以将其消灭 [5] 获取卫星识别文件(这将帮助我们查明入侵者为谁工作) [6] 追踪等级低于80% [7] 确保账户余额至少有1000美元 扫描xenti-com.net以发现连接端口 扫描xenti-com.net 连接xenti-com.net 21 列出文件 下载cell-trojan应用程序 退出登录 现在通过中继器入侵手机。 扫描45-2011.tower.gsm 解密45-2011.tower.gsm 破解45-2011.tower.gsm 139 连接45-2011.tower.gsm 139 删除日志 列出文件 查看handset.pool 同样,稳定信道编号为6。如果尝试扫描所有地址,只会显示一个。扫描channel-6.45.gsm 扫描channel-9.45.gsm 退出登录 你可以选择忽略channel-9.45.gsm服务器,或稍后入侵,或现在获取资金。我选择了第三种方案。 解密channel-9.45.gsm 清除追踪 破解channel-9.45.gsm 9999 连接channel-9.45.gsm 9999 转账1500 删除日志 退出登录 现在处理目标手机。 解密channel-6.45.gsm 破解channel-6.45.gsm 299 连接channel-6.45gsm 299 删除日志 列出文件 查看同步日志 找到目标电脑的IP地址 扫描243.143.35.99 登出 完全侵入这台电脑。这样,我们就能在目标上取得一些进展。 跳板1台服务器 解密243.143.35.99 清除追踪 破解243.143.35.99的21端口 取消跳板1台服务器 连接243.143.35.99 21 删除日志 列出文件 删除drive-c.encrypted 登出 跳板1台服务器 破解243.143.35.99的99端口 取消跳板1台服务器 连接243.143.35.99 99 删除日志 列出文件 查看control.h 嘿,这里有一个指向卫星的链接 扫描link-245.satellite.military 下载targetlock_999.exploit 登出 由于我们的目标已经离开该位置,需要再次定位他。 连接45-2011.tower.gsm 139 列出文件 查看switchover 他切换到了canal-2.99.gsm频道。扫描canal-299.gsm 退出登录 我们再来处理一下那个家伙的手机。 解密 channel-2.99.gsm 清除追踪(x2) 破解 channel-2.99.gsm 299 连接 channel-2.99.gsm 299 删除日志 上传 cell-trojan.app 列出文件 下载 gps.log 查看 wireless.log 有一个新服务器可以扫描。扫描 wireless.cafe.com 退出登录 利用新服务器来搞点钱。 解密 wireless.cafe.com 清除追踪 破解 wireless.cafe.com 200 连接 wireless.cafe.com 200 转账 1500 删除日志 退出登录 进入最后阶段:目标清除。 跳板 1 服务器 解密 link-245.satellite.military 取消跳板 在 link-245.satellite.military 上执行 targetlock_999.exploit 连接 link-245.satellite.military 999 删除日志 上传 gps.log 退出登录 清除追踪 删除 cell-trojan.我们需要为id文件腾出空间。 BOUNCE 1台服务器 连接link-245.satellite.military 888 UNBOUNCE 1台服务器 连接link-245.satellite.military 888 下载id.file 删除日志 清除追踪直至-80% [N3]服务器详情 char=字符=字符数量 服务器 Mentionxenti-com.net Carte 45-2011.tower.gsm Cartechannel-6.45.gsm 文件calldrop.log/handset.pool/switchover位于45-2011.tower.gsm的139端口 channel-9.45.gsm 文件calldrop.log/handset.pool/switchover位于45-2011.tower.gsm的139端口 channel-2.99.gsm 文件switchover位于45-2011.tower.gsm的139端口 243.143.35.99 文件sync.log位于channel-6.45.gsm的299端口 wireless.cafe.com 文件wireless.log位于channel-2.99.gsm的299端口 link-245.satellite.military 文件control连接到243.143.35.99的99端口 xenti-com.net 0比特 端口21 2个文件 端口21:cell-trojan.app 端口21:redlock.can 45-2011.tower.gsm 256比特 端口139(密码4字符)-远程监控 3个文件 端口139:calldrop.log 端口139:handset.pool 端口139:switchover channel-6.45.gsm 256比特 端口299(密码8字符)-gprs_link 2个文件 端口299:msgs 端口299:sync.log channel-9.45.gsm 128比特 端口9999(密码8字符)-fund_management 1500美元 1个文件 端口9999:corporatelifestyle channel-2.99.gsm 256比特 端口299(密码8字符)-gprs_link 4个文件 端口299:gps.log 端口299:msgs 端口299:sync.log 端口299:wireless.log 243.143.35.99 512位 端口21(密码16字符)-文件传输协议 端口99(密码16字符)-备份 6个文件 端口21:control.c 端口21:drive-c.encrypted 端口21:drive-d.encrypted 端口99:control.h 端口99:shed-maintenance 端口99:targetlock_999.exploit wireless.cafe.com 128位 端口200(密码8字符)-账单 1500美元 1个文件 端口200:statistics.log link-245.satellite.military 512位 端口888(密码16字符)-身份 端口999(密码68字符)-目标锁定 2个文件 端口888:id.file 端口999:spectrum [N4]发生了什么?

[1] 绕过Xenti Corporation总部的访问控制服务器 [2] 进入后,找到约翰的电脑(他就是给你设下陷阱的人) [3] 找回约翰在事件发生当天收到的信件,以查明那天发生了什么 [4] 将副本发送给你的朋友史蒂夫 [5] 入侵Xenti总部的监控摄像头服务器,删除显示你曾在大楼内的画面 [6] 追踪等级低于50% 大约四十秒后,会收到一封通知密码已更改的电子邮件。因此,布莱恩提供的密码无效。借此机会扫描sec.xenti-corp.net服务器。 扫描sec.xenti-corp.net 现在,扫描access.xenti-corp.com。扫描access.xenti-corp.com 端口1024上出现了另一台服务器 扫描lan-router.xenti-corp.com 我们没有太多选择。要么攻击安全服务器,要么攻击访问服务器。第一台服务器上有2500美元……而且,谁知道我们会不会找到有趣的文件呢? 解密sec.xenti-corp.net 破解sec.xenti-corp.net 992 连接sec.xenti-corp.net 992 删除日志 登出 破解sec.xenti-corp.net 999 连接sec.xenti-corp.net 999 删除日志 列出文件 下载lan_status_8081.exploit 下载secure_imap_993.exploit 登出 执行secure_imap_993.exploit sec.xenti-corp.net 连接sec.xenti-corp.net 993 清除追踪 转账2000 转账500 删除日志 登出 清除追踪 现在让我们转向access.xenti-corp.com——你的第一个目标。破解 access.xenti-corp.com 1024 连接 access.xenti-corp.com 1024 删除日志 登出 清除追踪 破解 access.xenti-corp.com 连接 access.xenti-corp.com 删除日志 登出 现在我们有漏洞利用程序,来处理路由器。 在 lan-router.xenti-corp.com 上执行 lan_status_8081.exploit 跳板 1 台服务器 解密 lan-router.xenti-corp.com 取消跳板 1 台服务器 连接 lan-router.xenti-corp.com 8081 删除日志 列出文件 查看 dhcp-table 找到 John 的踪迹 John Scan john-43.xenti-corp.com 登出 布莱恩认为他的老朋友史蒂夫可能会帮忙。因此扫描给定的服务器。 扫描 mail.steve.server 清除追踪 解密 mail.steve.server 在 mail.steve.server 上执行 secure_imap_993.exploit 连接 mail.steve.server 993 删除日志 登出 清除追踪 破解 mail.steve.服务器99 连接 mail.steve.server 99 删除日志 下载 documents2_61.exploit 登出 让我们攻击 john-43.xenti-corp.com 对 john-43.xenti-corp.com 执行 documents2_61.exploit 连接 john-43.xenti-corp.com 61 列出文件 查看 cam.avi 找到监控摄像头 扫描 camsurv.xenti-com.net 查看 cc-receipt.pdf 看,有一台atm服务器... 扫描 atm-12.fcsb.com 登出 清除追踪(两次) 显然,需要入侵的是另一个端口!看看史蒂夫是否在其他地方给我们藏了漏洞利用程序。 跳板 1 服务器 破解 mail.steve.server 150 取消跳板 1 服务器 连接 mail.steve.server 150 删除日志 列出文件 查看 dump.bin 史蒂夫给我们藏了这台服务器... 扫描 ground2.steve.server 登出 我们可以要么攻击史蒂夫的第二台服务器,要么去获取金钱...游戏内有5000美元。 解密 atm-12.fcsb.com 清除追踪 跳转1台服务器 破解 atm-12.fcsb.com 999 连接 atm-12.fcsb.com 999 删除日志 转账2500(两次) 删除日志 登出 现在处理史蒂夫的第二台服务器 解密 ground2.steve.server 清除追踪(两次) 破解 ground2.steve.server 21 连接 ground2.steve.server 21 删除日志 列出文件 下载 documents1_60.exploit 登出 现在回到约翰那里 在 john-43.xenti-corp.com 上执行 documents1_60.exploit 连接 john-43.xenti-corp.com 60 列出文件 登出 为文件腾出空间 删除 documents1_60.exploit 删除 documents2_61.exploit 删除 lan_status_8081.exploit 删除 secure_imap_993.exploit 去获取文件并交给史蒂夫 连接 john-43.xenti-corp.com 60 下载 letter-11012008登出 连接 mail.steve.server 99 上传 letter-11012008.doc 登出 最终目标:清除你曾来过的证据。 解密 camsurv.xenti-com.net 清除追踪 跳板 2 台服务器 破解 camsurv.xenti-com.net 888 取消跳板 2 台服务器 连接 camsurv.xenti-com.net 888 删除日志 登出 将追踪清除至 -50% [N4] 服务器详情 char = 字符数 = 字符数量 服务器提及 access.xenti-corp.com Cartesec.xenti-corp.net 关卡开始后不久收到的邮件 lan-router.xenti-corp.com 扫描 access.xenti-corp.com john-43.xenti-corp.com lan-router.xenti-corp.com 的 8081 端口上的 dhcp-table 文件 mail.steve.server 扫描 john-43.xenti-corp.com 后收到的布莱恩的便条 ground2.steve.server mail.steve 的 150 端口上的 dump.bin 文件serveratm-12.fcsb.com john-43.xenti-corp.com的61端口上存在文件cc-receipt.pdf camsurv.xenti-com.net john-43.xenti-corp.com的61端口上存在文件cam.avi access.xenti-corp.com 0比特 端口80(密码8字符)-认证 端口1024(密码4字符)-lan-router.xenti-corp.com 2个文件 端口80:lan-link.log 端口80:lockout.sch sec.xenti-corp.net 128比特 端口992(密码4字符)-cc-atm-auth 端口993(密码8字符)-secure_imap 端口999(密码4字符)-security_tests 2500美元 4个文件 端口993:smtp_relay.log 端口999:guardian.log 端口999:lan_status_8081.exploit 端口999:secure_imap_93.exploit lan-router.xenti-corp.com 512位 端口8080(密码16字符)-局域网管理员 端口8081(密码17字符)-局域网状态 3个文件 端口8080:密码 端口8081:连接日志 端口8081:DHCP表 john-43.xenti-corp.com 0位 端口60(密码32字符)-文档1 端口61(密码32字符)-文档2 6个文件 端口60:每日备忘录.doc 端口60:信件-11012008.doc 端口60:STOMP报告.doc 端口61:摄像头.avi 端口61:信用卡收据.pdf 端口61:重新洗牌.txt mail.steve.server 128位 端口99(密码4字符)-资料 端口150(密码16字符)-广域网连接 端口993(密码4字符)-安全imap 4个文件 端口99:迷宫.bak 端口99:文档2_61.漏洞利用 端口150:转储.bin 端口993:fullwind.py ground2.steve.服务器 128位 端口21(密码8字符)-文件传输协议 端口299(密码8字符)-内核 1个文件 端口21:documents1_60.exploit atm-12.fcsb.com 256位 端口999(密码16字符)-atm_services 5000美元 1个文件 端口999:xen-atmplug.cor camsurv.xenti-com.net 256位 端口888(密码32字符)-远程 【N5】解释

[1] 获取Xenti内核服务器的日志文件 [2] 绕过外部防火墙的第一部分 [3] 绕过外部防火墙的第二部分 [4] 绕过内部防火墙 [5] 获得Xenti内核服务器的完全访问权限 游戏开始一分钟后,史蒂夫会发送一封邮件表示会帮助你。但我们真的需要他来提供解决方案吗?要知道,如果你卡关了,他会找出正确顺序的操作步骤。 需要说明的是,如果确实想按照指示的流程进行,你需要遵循以下内容: [1] node-02、node-07、node-06、node-11 // 无论你是否完成目标2,史蒂夫都会在十五分钟后给出这个组合。[2] 节点-01、节点-03、节点-10、节点-12 // 无论你是否完成目标3,史蒂夫都会在35分钟后提供该组合。 [3] 节点-08、节点-09、节点-04、节点-05 // 无论你是否完成目标4,史蒂夫都会在55分钟后提供该组合。 无论如何,关卡介绍已明确说明:首先是node-xx.xenti.com的外部网络。我们先从外部网络的第一组开始:需要找到最薄弱的防火墙。唯一的方法是扫描所有服务器。之后,就只是逻辑问题了。 node-02.xenti.com有128位加密密钥,其22端口由4位密码保护。因此,这就是我们的入口点。 扫描 node-02.xenti.com 解密 node-02.xenti.com 破解 node-02.xenti.com连接 node-02.xenti.com 22 传输 1000 删除日志 登出 如果你已分析所有服务器,会发现节点02、06、07和11只有一个可破解端口,且密码较弱。 扫描 node-07.xenti.com 解密 node-07.xenti.com 破解 node-07.xenti.com 22 连接 node-07.xenti.com 22 删除日志 登出 这里我们有选择:要么入侵节点06,要么脱离游戏的叙事框架(先处理两个外部组)并入侵内部方形区域的某个服务器,要么去节点11获取文件和3500美元(除非你选择不升级硬件,这种情况下你需要额外入侵一个服务器)。无论如何,节点11是目标2的终点。由于我有一级防火墙,这意味着两个跳板服务器就足以应对1024位加密。 扫描 node-11.xenti.com 跳板 2 台服务器 解密 node-11.xenti.com 取消跳板 2 台服务器 破解 node-11.xenti.com 22 连接 node-11.xenti.com 22 传输 2000 传输 1500 删除日志 列出文件 下载 ssh-3_99.exploit 登出 查看外部方形区域的另外四台服务器,可能会认为 node-01 是最终目标,因为它有三个端口,而其他服务器只有两个。但问题是,node-12 有文件和资金,而 node-01 没有!而且 node-10 也有资金,但其加密密钥比 node-03 的更强。你刚刚找到了你的入口点!考虑到需要解密的1024位数据量,最好要么入侵更多服务器,要么进行硬件升级。对我来说,我会直接前往node-10,我的配置让我无需入侵所有服务器。 升级CPU1 扫描node-10.xenti.com 解密node-10.xenti.com 执行ssh-3_99.exploit node-10.xenti.com 清除追踪 破解node-10.xenti.com 22端口 连接node-10.xenti.com 22端口 转账1000 删除日志 登出 现在我们前往node-12获取资金并获取一个漏洞利用程序。 扫描node-12.xenti.com 执行ssh-3_99.exploit node-12.xenti.com 跳板1台服务器 解密node-12.xenti.com 取消跳板 清除追踪(两次) 破解node-12.xenti.com 22端口 连接node-12.xenti.com 22端口 转账2000 转账1000 删除日志 列出文件 下载ssh-4_98利用程序 登出 连接节点-12.xenti.com 99 列出文件 查看download.log 嘿,有一台节点-99服务器,ssh-4_98.exploit文件就是从那里下载的。扫描节点-99.xenti.com 登出 现在进入内部区域。通过扫描不同的服务器,我们发现理想的入口点是节点-09。接下来需要在节点-04、节点-05和节点-08之间选择。节点-05有3000美元,似乎是会触发目标4完成的服务器。目前,节点-99可以通过2个端口入侵,但不是3个(对应1500美元)。有了1级防火墙和3GHz的CPU,我们可以不用节点-09和节点-08。不如直接进入节点-04,它有500美元。 扫描节点-04.xenti.com 解密节点-04.xenti.com 清除追踪 破解节点-04.xenti.连接 node-04.xenti.com 22 删除日志 转账 500 删除日志 登出 让我们开始处理 node-05。 扫描 node-05.xenti.com 反弹 1 台服务器 解密 node-05.xenti.com 取消反弹 1 台服务器 清除追踪 破解 node-05.xenti.com 22 连接 node-05.xenti.com 22 删除日志 转账 2000 转账 1000 删除日志 登出 既然我们仍然没有针对 node-99 的漏洞利用程序,我们去看看它是否在 kernel.xenti.com 上,这也是我们的最终目标。 扫描 kernel.xenti.com 反弹 1 台服务器 解密 kernel.xenti.com 取消反弹 1 台服务器 清除追踪 执行 ssh-3_99.exploit kernel.xenti.com 执行 ssh-4_98.exploit kernel.xenti.com 连接 kernel.xenti.com 98 删除日志 列出文件 下载 secureftp_100.exploit 这就是我们针对 node-99 的最后一个漏洞利用程序!登出 清除追踪(x2) 破解 kernel.xenti.com 10 在处理最后一个目标之前,先处理最后一个有钱的服务器。 解密 node-99.xenti.com 清除追踪 执行 ssh-3_99.exploit node-99.xenti.com 执行 ssh-4_98.exploit node-99.xenti.com 清除追踪 执行 secureftp_100.exploit node-99.xenti.com 连接 node-99.xenti.com 100 转账 1500 删除日志 登出 完成关卡。 连接 kernel.xenti.com 10 删除日志 列出文件 下载 kernel.log [5级] 服务器详情 char = 字符数 = 字符数量 服务器提及node-xx.xenti.com卡tekernel.xenti.com卡泰node-99.xenti.com文件 download.log 在 node-12.xenti.com 的 99 端口 node-01.xenti.com 1024位 端口22(密码8字符)-安全外壳协议 端口23(密码8字符)-安全外壳协议-2 端口99(密码64字符)-安全外壳协议-3 node-02.xenti.com 128位 端口22(密码4字符)-安全外壳协议 1000美元 node-03.xenti.com 128位 端口22(密码8字符)-安全外壳协议 端口99(密码64字符)-安全外壳协议-3 node-04.xenti.com 513位 端口22(密码8字符)-安全外壳协议 500美元 node-05.xenti.com 1024位 端口22(密码8字符)-安全外壳协议 3000美元 node-06.xenti.com 512位 端口22(密码8字符)-安全外壳协议 node-07.xenti.com 128位 端口22(密码8字符)-安全外壳协议 node-08.xenti.com 1024位 端口22(密码8字符)-安全外壳协议 端口23(密码8字符)-安全外壳协议-2 端口98(密码68字符)-安全外壳协议-4 node-09.xenti.com 128位 端口22(密码8字符)-安全外壳协议 node-10.xenti.com 512位 端口22(密码8字符)- ssh 端口99(密码64字符)- ssh-3 1000美元 node-11.xenti.com 1024位 端口22(密码8字符)- ssh 3500美元 1个文件 端口22:ssh-3_99.exploit node-12.xenti.com 512位 端口22(密码8字符)- ssh 端口99(密码64字符)- ssh-3 3000美元 2个文件 端口22:ssh-4_98.exploit 端口99:download.log kernel.xenti.com 1024位 端口10(密码8字符)- in 端口98(密码65字符)- ssh-4 端口99(密码64字符)- ssh-3 2个文件 端口10:kernel.log 端口98:secureftp_100.exploit node-99.xenti.com 256位 端口98(密码65字符)- ssh-4 端口99(密码65字符)- ssh-3 端口100(密码64字符)- secureftp 1500美元 [N6] 深入

[1] 入侵安全控制服务器以关闭内部安全系统 [2] 关闭无线网络 [3] 断开有线网络连接 [4] 从约翰·保尔森的电脑上获取聊天记录 [5] 删除房屋内部的防火墙日志 处理第一个摄像头: 扫描 cam-01.homelan 解密 cam-01.homelan 清除追踪 破解 cam-01.homelan 90 连接 cam-01.homelan 90 列出文件 查看 monitor.log 找到一个摄像头和一个分发器的地址 扫描 ircam-02.homelan 扫描 atm-56.central-bank.com 删除日志 登出 既然到这里了,去取3500美元吧。 破解 atm-56.central-bank.com 9999 清除追踪 解密 atm-56.xentral-bank.com 连接 atm-56.central-bankcom 9999 转账 2000 删除日志 转账 1500 删除日志 登出 让我们继续事件的进程。 解密 ircam-02.homelan 清除追踪 破解 ircam-02.homelan 90 连接 ircam-02.homelan 90 列出文件 查看 monitor.log 我们找到安全服务器了吗?扫描 security.homelan 删除日志 登出 显然,第一个目标即将完成。 解密 security.homelan 清除追踪 破解 security.homelan 99 连接 security.homelan 99 删除日志 列出文件 下载 admin_99.exploit 登出 清除追踪 破解 security.homelan 90 我们可以处理 ircam-02.homelan 的 99 端口了 在 ircam-02.homelan 上执行 admin_99.exploit 连接 ircam-02.homelan 99 列出文件 查看 passwd.log 登出 清除追踪 现在,完成安全服务器的工作。 登录 securityhomelan johntpls02645 连接 security.homelan 98 列出目录 查看 ip.table 发现约翰的上网本。扫描 netbook.homelan 删除日志 登出 开始攻击上网本 解密 netbook.homelan 清除追踪 破解 netbook.homelan 139 连接 netbook.homelan 139 删除日志 列出目录 下载 ftp_98.exploit 登出 破解 netbook.homelan 500 清除追踪(x2) 破解 netbook.homelan 501 连接 netbook.homelan 500 让我们升级一个3级调制解调器。这样,我们就能轻松转移7000美元了。 升级 mdm3 转账 7000 列出目录 查看 tcpip.log 发现无线网络 扫描 wireless.homelan.link 删除日志 登出 关闭 wireless.homelan.link。 反弹 1 服务器 解密 wireless.homelan.link 取消反弹 在 wireless.homelan.link 上执行 admin_99.exploit 连接 wireless.homelanlink 99 Ls 删除 link.config 登出 现在让我们寻找电缆 清除追踪 破解 wireless.homelan.link 8081 连接 wireless.homelan.link 8081 删除日志 Ls 查看 linkfailure.log 这就是电缆 扫描 cable-01.homelan.link 登出 开始禁用电缆。 反弹 1 台服务器 解密 cable-01.homelan.link 取消反弹 执行 admin_99.exploit cable_01.homelan.link 连接 cable-01.homelan.link 99 删除日志 Ls 查看 link.config 我们终于得到了约翰的电脑和防火墙。扫描 desktop-jp.homelan 扫描 firewall-jp.homelan 删除 link.config 登出 处理这台电脑 清除追踪 反弹 1 台服务器 解密 desktop-jp.homelan 再反弹 1 台服务器 清除追踪 破解 desktop-jp.homelan 100 取消所有服务器反弹 连接 desktop-jp本地网 100 删除日志 登出 执行 admin_99.exploit desktop-jp.homelan 执行 ftp_98.exploit desktop-jp.homelan 连接 desktop-jp.homelan 98 清除追踪 传输 4000 删除日志 列出文件 查看 chat-log.upload 文件大小超出您的存储空间,请升级内存 Upgrade mem0 下载 chat-log.upload 登出 现在,轮到防火墙了。 反弹 1 台服务器 解密 firewall-jp.homelan 清除追踪(两次) 破解 firewall-jp.homelan 15 取消反弹 1 台服务器 连接 firewall-jp.homelan 15 删除日志 列出文件 查看 firewall.log 第三台摄像头?扫描 cam-03.homelan 登出 来处理这台,它有 1000 美元! 解密 cam-03.homelan 清除追踪 破解 cam-03.homelan 90 连接 cam-03.homelan 90 传输 1000 删除日志 登出 让我们来处理防火墙 连接 firewall-jp.homelan 15 删除 firewall.log [N6] 服务器详情 char = 字符 = 字符数量 服务器 Mention cam-01.homelan Carte ircam-02.homelan cam-01.homelan 的 90 端口上的 monitor.log 文件 atm-56.central-bank.com cam-01.homelan 的 90 端口上的 monitor.log 文件 security.homelan ircam-02.homelan 的 90 端口上的 monitor.log 文件 netbook.homelan security.homelan 的 98 端口上的 ip.table 文件 wireless.homelan.link netbook.homelan 的 500 端口上的 tcpip.log 文件 cable-01.homelan.link wireless.homelan.link 的 8081 端口上的 linkfailure.log 文件 desktop-jp.homelan cable-01.homelan.link 的 99 端口上的 link.config 文件 firewall-jp.homelan 文件 link.配置连接cable-01.homelan.linkcam-03.homelan的99端口 firewall.homelan的15端口上的firewall.log文件 cam-01.homelan 128位加密 90端口(4位密码)- 链接 99端口(64位密码)- 管理员 3个文件 90端口:client_key.seh 90端口:monitor.log 99端口:mo_detect.sep ircam-02.homelan 256位加密 90端口(8位密码)- 链接 99端口(64位密码)- 管理员 4个文件 90端口:client_key.seh 90端口:monitor.log 99端口:light_mon.sep 99端口:passwd.log atm-56.central-bank.com 128位加密 9999端口(4位密码)- 资金管理 3500美元 1个文件 9999端口:xen-atmplug.cor security.homelan 128位加密 90端口(8位密码)- 链接 98端口(13位密码)- 控制 99端口(4位密码)- 根权限 5个文件 90端口:vid_archive.can 端口98:access.log 端口98:cam_shed.sem 端口98:ip.table 端口99:admin_99.exploit netbook.homelan 512位 端口139(密码16字符)-netbios 端口500(密码16字符)-lan_wireless 端口501(密码16字符)-lan_cable 7000$ 4个文件 端口139:ftp_98.exploit 端口139 xenti-mon.cor 端口500:tcpip.log 端口501:tcpip-2.log wireless.homelan.link 1024位 端口99(密码66字符)-admin 端口8080(密码16字符)-http_admin 端口8081(密码16字符)-https_admin 4个文件 端口99:encrypt.salt 端口99:link.config 端口8080:service_status.log 端口8081:linkfailure.log cable-01.homelan.link 1024位 端口99(密码64字符)-admin 2个文件 端口99:block.log 端口99:link.config desktop-jphomelan 1024位 端口98(密码65字符)-文件传输协议 端口99(密码65字符)-管理员 端口100(密码64字符)-聊天 4000美元 4个文件 端口98:聊天日志.上传 端口98:异常日志 端口99:secam_uplink.seu 端口100:tithe.cht firewall-jp.homelan 1024位 端口15(密码32字符)-监控 1个文件 端口15:防火墙日志 cam-03.homelan 256位 端口90(密码8字符)-链接 1000美元 1个文件 端口90:监控日志 [N7]技术奇点

[1] 从NanXTech Corporation的研究服务器获取微控制器固件 [2] 将固件副本下载到史蒂夫的服务器以便他进行更换 [3] 定位NanXTech Corporation的文件服务器并在其上下载新固件 [4] 触发固件更新 请注意,20秒后史蒂夫会联系你。先处理他的服务器。 扫描 mail.steve.server 解密 mail.steve.server 清除追踪 破解 mail.steve.server 99 连接 mail.steve.server 99 删除日志 登出 破解 mail.steve.server 150 连接 mail.steve.server 150 删除日志 登出 清除追踪 破解 mail.steve.server 993 连接 mail.steve.server 993 删除日志 列出文件 查看 fullwind找到史蒂夫服务器最后一个端口的密码 登出 登录 mail.steve.server steveserver5294 连接 mail.steve.server 9999 转账 2000 删除日志 列出文件 查看 note 目前没有比服务器更有趣的东西了——可惜不能像上一部作品那样玩 dot-hackers.net。扫描 atm-98.fcsb.com 登出 现在去获取 4000 美元(还有一个小惊喜——一个漏洞文件)。 解密 atm-98.fcsb.com 清除追踪(两次) 破解 atm-98.fcsb.com 999 连接 atm-98.fcsb.com 999 删除日志 登出 破解 atm-98.fcsb.com 1000 连接 atm-98.fcsb.com 1000 删除日志 转账 4000 删除日志 列出文件 下载 compiler_50.exploit 登出 现在,扫描 fw-1.nxt.com 扫描 fw-1.nxt.com 反弹 1 台服务器 解密 fw-1.nxt.comcom 解除跳板 清除追踪(x2) 破解 fw-1.nxt.com 10 连接 fw-1.nxt.com 10 删除日志 列出文件 查看 tcplink-2.table 即将新增两个防火墙!扫描 fw-3.nxt.com 扫描 fw-4.nxt.com 登出 清除追踪 破解 fw-1.nxt.com 11 连接 fw-1.nxt.com 11 删除日志 列出文件 查看 tcplink.table 这里还有另一个防火墙。扫描 fw-2.nxt.com 登出 根据你的硬件情况,你不需要破解 fw-2 和 fw-3。我们直接处理这个我们感兴趣的目标(fw-4,它有2048位加密和相关文件)。由于端口11使用“链接”功能,可以推测包含NanXTech其他服务器链接的文件就在那里。 跳板 2台服务器 解密 fw-4.nxt.com 解除跳板 2台服务器 清除追踪 破解 fw-4.nxt.com 11 连接 fw-4.nxt.com 11 删除日志 列出文件 查看 in.日志 NanXTech的服务器已在你掌控之中!扫描research.nanxtech.com 扫描account.nanxtech.com 登出 让我们攻击研究服务器 解密research.nanxtech.com 执行compiler_50.exploit research.nanxtech.com 连接research.nanxtech.com 50 删除日志 列出文件 下载neon-uctrl.firmware 登出 把固件传给史蒂夫让他修改 连接mail.steve.server 99 上传neon-uctrl.firmware 登出 显然,史蒂夫把修改后的文件放到了另一台服务器上。 扫描mail2.steve.server 登录mail2.steve.server compiler2msteveserver 连接mail2.steve.server 50 下载neon-uctrl2.firmware 查看neon-uctrl2.firmware 出现了另一台服务器 扫描ns.nxt.com 查看neon-uctrl.asl 这就是加载修改文件的地方!扫描fileserv.nanxtech.登出 也可以去account.nanxtech.com查找5000美元。 清除追踪 解密 account.nanxtech.com 清除追踪 跳板 1台服务器 破解 account.nanxtech.com 39 取消跳板 连接 account.nanxtech.com 39 删除日志 转账 5000 删除日志 登出 ns.nxt.com的500美元是否需要,由你决定。 解密 ns.nxt.com 清除追踪(两次) 破解 ns.nxt.com 53 连接 ns.nxt.com 53 转账 500 删除日志 登出 现在来处理正事。 跳板 1台服务器(最好是一台尚未用于跳板的服务器,否则需要在另一台服务器上重新进行跳板操作) 解密 fileserv.nanxtech.com 清除追踪 破解 fileserv.nanxtech.com 连接 fileserv.nanxtech.com 删除日志 上传 neon-uctrl2.firmware 登出 破解 fileserv.nanxtech.com 81 连接 fileserv.nanxtech.com 81 列出文件 查看 update.key 删除 update.key [N7] 服务器详情 char = 字符 = 字符数量 服务器提及 fw-1.nxt.com 购物车邮件.史蒂夫.服务器 关卡开始时收到的邮件 atm-98.fcsb.com 关于 mail.steve.server 的 9999 端口的笔记文件 fw-2.nxt.com 位于 fw-1.nxt.com 的 11 端口上的 tcplink.table 文件 fw-3.nxt.com 位于 fw-1.nxt.com 的 10 端口上的 tcplink-2.table 文件 fw-4.nxt.com 位于 fw-1.nxt.com 的 10 端口上的 tcplink-2.table 文件 research.nanxtech.com 位于 fw-4.nxt.com 的 11 端口上的 in.log 文件 account.nanxtech.com 位于 fw-4.nxt.com 的 11 端口上的 in.log 文件 mail2.steve.server 在 mail.steve.server 的 150 端口下载 neon-uctrl.firmware 后收到的邮件 ns.nxt.com 位于 mail2 的 50 端口上的 neon-uctrl2.firmware 文件steve.serverfileserv.nanxtech.com mail2.steve.server的50端口上的neon-uctrl.asm文件 fw-1.nxt.com 1024位 端口10(密码16字符)- ssh 端口11(密码16字符)- links 2个文件 端口10:tcplink-2.table 端口11:tcplink.table mail.steve.server 256位 端口99(密码8字符)- stuff 端口150(密码8字符)- wan-connection 端口993(密码8字符)- secure_imap 端口9999(密码15字符)- private 2000美元 3个文件 端口99:a-maze.bak 端口993:fullwind.py 端口9999:note atm-98.fcsb.com 512位 端口999(密码16字符)- atm_service 端口1000(密码8字符)- atm_trojan 4000美元 2个文件 端口999:xen-atmplug.cor 端口1000:compiler_50.exploit fw-2.nxt.com 512位 端口10(密码16字符)- ssh fw-3.nxt.com 512位 端口10(密码16字符)- ssh fw-4.nxt.com 2048位 端口10(密码16字符)- ssh 端口11(密码8字符)- links 1个文件 端口11:in.log research.nanxtech.com 512位 端口50(密码64字符)- compiler 2个文件 端口50:cluster_control.nxc 端口50:neon-uctrl.firmware account.nanxtech.com 512位 端口39(密码32字符)- sql 5000美元 3个文件 端口39:accounts1.nxtsql 端口39:clearner.nxtsql 端口39:erros.msg mail2.steve.server 0位 端口50(密码21字符)- compiler 3个文件 端口50:batch.log 端口50:neon-uctrl.asm 端口50:neon-uctrl1.firmware ns.nxt.com 512位 端口53(密码16字符)- bind 500美元 1个文件 端口53:dns.crl fileserv.nanxtech.com 1024位 端口80(密码32字符)-超文本传输协议 端口81(密码32字符)-管理员 3个文件 端口80:imogen-uctrl.firmware 端口80:quark-uctrl.firmware 端口81:update.key [N8]坦白交代

任务目标 [1] 找到一个能够拦截所有来自GSM的呼叫并定位约翰手机的木马,将该木马植入其手机以进行追踪。 [2] 从约翰的笔记本电脑中获取消息存档文件。这份证据将能证明你被设计陷害了吗? [3] 保持追踪等级低于50%。秘密完成这项任务至关重要。 让我们看看给定的服务器能提供什么。 扫描55-cell.gsm 解密55-cell.gsm 清除追踪(x2) 破解55-cell.gsm 50 连接55-cell.gsm 50 删除日志 列出目录 查看handsetpool文件 发现一些有趣的地址:10.10.0.8的数值为-1,而10.10.1.11 gsm是唯一一个在第二个10之后没有0的地址。扫描10.10.0.8。gsm 扫描 10.10.1.11.gsm 登出 让我们尝试 10.10.0.8 及其端口 100,这个更容易破解,而且与手机数据相关。 解密 10.10.0.8.gsm 清除追踪 破解 10.10.0.8.gsm 100 连接 10.10.0.8.gsm 100 删除日志 列出文件 查看收件箱 有钱了!扫描 atm-57.fcsb.com.au 登出 端口 31 也包含数据,破解它。 破解 10.10.0.8.gsm 31 连接 10.10.0.8.gsm 31 删除日志 列出文件 查看 gprs-modem 约翰在笔记本电脑上被发现——这也证实了当前服务器就是我们的目标!扫描 johntp.xenti-corp.com 登出 我们去 atm 服务器看看。 解密 atm-57.fcsb.com.au 清除追踪(两次) 破解 atm-57.fcsb.com.au 999 连接 atm-57.fcsb.com.au 999 显示了另一个 atm,扫描 atm-75.fcsb.comau 转账 5000 删除日志 登出 去获取那2000美元 跳板 1 服务器 解密 atm-75.fcsb.com.au 清除追踪 破解 atm-75.fcsb.com.au 999 取消跳板 连接 atm-75.fcsb.com.au 转账 2000 删除日志 登出 10.10.1.11.gsm 要落入我们手中了 跳板 1 服务器 解密 10.10.1.11.gsm 取消跳板 清除追踪 破解 10.10.1.11.gsm 31 连接 10.10.1.11.gsm 31 删除日志 列出文件 查看 tmp 100端口的密码找到了!又是一个与黑客标记相关的线索!登出 登录 10.10.1.11.gsm xfreakdothackersnet 连接 10.10.1.11.gsm 100 列出文件 查看 dampig-a.bin 下载 dampig-a.bin 登出 回到另一台服务器植入木马 连接 10.10.0.8.gsm 31 上传 dampig-a.bin 登出 现在去找约翰完成这一关解密 johntp.xenti-corp.com 清除追踪 破解 johntp.xenti-corp.com 21端口 连接 johntp.xenti-corp.com 21端口 删除日志 列出文件 查看 firewall.log 发现两个防火墙!扫描 firewall-1.xenti-corp.com.au 扫描 firewall-2.xenti-corp.com.au 登出 清除追踪 反弹2台服务器 破解 johntp.xenti-corp.com 22端口 取消反弹2台服务器 连接 johntp.xenti-corp.com 22端口 列出文件 删除日志 查看 messages.doc 现在有一台邮件服务器(在消息记录中)扫描 freemail-xenti.com 下载 messages.doc 清除追踪至低于-50% [N8] 服务器详情 char = 字符数 = 字符数量 服务器提及55-cell.gsm卡10.10.1.11.gsm文件handsetpool位于55-cell.gsm的50端口10.10.0.8.gsm文件handsetpool位于55-cell.gsm的50端口atm-57.fcsb.com。文件收件箱位于10.10.0.8.gsmatm-75.fcsb.com.au的100端口。atm-57.fcsb.com.au的索引johntp.xenti-corp.com文件gprs-modem位于10.10.0.8.gsmfirewall-1.xenti-corp.com.au的31端口。文件firewall.log位于johntp.xenti-corp.com的21端口firewall-2.xenti-corp.com.au文件firewall.log位于johntp.xenti-corp.com的21端口freemail-xenti.com文件messages.doc位于johntp.xenti-corp.com的22端口 55-cell.gsm 256位 端口50(密码8字符)-管理员 1个文件 端口50:handsetpool 10.10.1.11.gsm 1024位 端口31(密码16字符)-link_data 端口100(密码19字符)-mobile_services 2个文件 端口31:tmp 端口100:dampig-a.bin 10.10.0.8.gsm 512位 端口30(密码16字符)-链接调用 端口31(密码16字符)-链接数据 端口100(密码8字符)-移动服务 2个文件 端口31:通用分组无线服务调制解调器 端口100:收件箱 atm-57.fcsb.com.au 512位 端口999(密码16字符)-自动取款机服务 5000美元 atm-75.fcsb.com.au 1024位 端口999(密码32字符)-自动取款机服务 2000美元 johntp.xenti-corp.com 512位 端口21(密码16字符)-文件传输协议 端口22(密码64字符)-文件传输协议-2 3个文件 端口21:防火墙日志 端口21:文件传输协议日志 端口22:消息文档 firewall-1.xenti-corp.com.au 512位 端口99(密码16字符)-内核 firewall-2.xenti-corp.com.au 512位 端口99(密码16字符)-内核 freemail-xenti.com 256位 端口80(密码8字符)-网页邮件 [N9] 代价

目标 [1] 尽最大努力进入核心服务器 [2] 追踪等级降至0 需要注意的是,无论你是否成功进入核心服务器,任务最终都无法阻止你的妻子和儿子死亡。任何玩过《黑客进化》的玩家都已经知道这个任务的结局。 让我们从最简单的开始。 解密 fw-11.xenti-corp.net 破解 fw-11.xenti-corp.net 50 连接 fw-11.xenti-corp.net 50 删除日志 登出 接下来是22号,它有一个低位数的加密密钥。 解密 fw-22.xenti-corp.net 破解 fw-22.xenti-corp.net 50 连接 fw-22.xenti-corp.net 50 删除日志 登出 接下来是23号,它稍微难一点,但仍然在我们的能力范围内。弹跳 1 台服务器 解密 fw-23.xenti-corp.net 取消弹跳 破解 fw-23.xenti-corp.net 50 连接 fw-23.xenti-corp.net 50 删除日志 登出 现在来看第24个,这是唯一一个仍然容易完成的,有两个端口和子服务器。 弹跳 2 台服务器 解密 fw-24.xenti-corp.net 取消弹跳 2 台服务器 破解 fw-24.xenti-corp.net 50 连接 fw-24.xenti-corp.net 50 删除日志 登出 破解 fw-24.xenti-corp.net 51 你收到约翰的消息,他说为时已晚。你的第一个目标已完成。连接 fw-24.xenti-corp.net 51 转账 5000 删除日志 登出 根据消息,现在只需将追踪等级降至0。 清除追踪直至0% [N9] 服务器详情 char = 字符 = 字符数量 服务器提及fw-xx。xenti-corp.netCartecore-0.xenti-corp.netCarte fw-11.xenti-corp.net 256位 端口50(密码8字符)-核心程序 fw-12.xenti-corp.net 9192位 端口50(密码8字符)-核心程序 fw-13.xenti-corp.net 2048位 端口50(密码8字符)-核心程序 fw-14.xenti-corp.net 9192位 端口50(密码64字符)-核心程序 fw-21.xenti-corp.net 4096位 端口50(密码8字符)-核心程序 fw-22.xenti-corp.net 512位 端口50(密码8字符)-核心程序 fw-23.xenti-corp.net 1024位 端口50(密码8字符)-核心程序 fw-24.xenti-corp.net 2048位 端口50(密码16字符)-核心程序 端口51(密码16字符)-核心程序备份 5000美元 fw-31.xenti-corp.net 9192位 端口50(密码64字符)-核心程序 fw-32.xenti-corp.net 9192位 端口50(密码64字符)-核心程序 fw-33.xenti-corp.net 9192比特 端口50(密码64字符)-内核 fw-34.xenti-corp.net 9192比特 端口50(密码64字符)-内核 core-0.xenti-corp.net 9192比特 端口200(密码64字符)-核心 [N10]结束

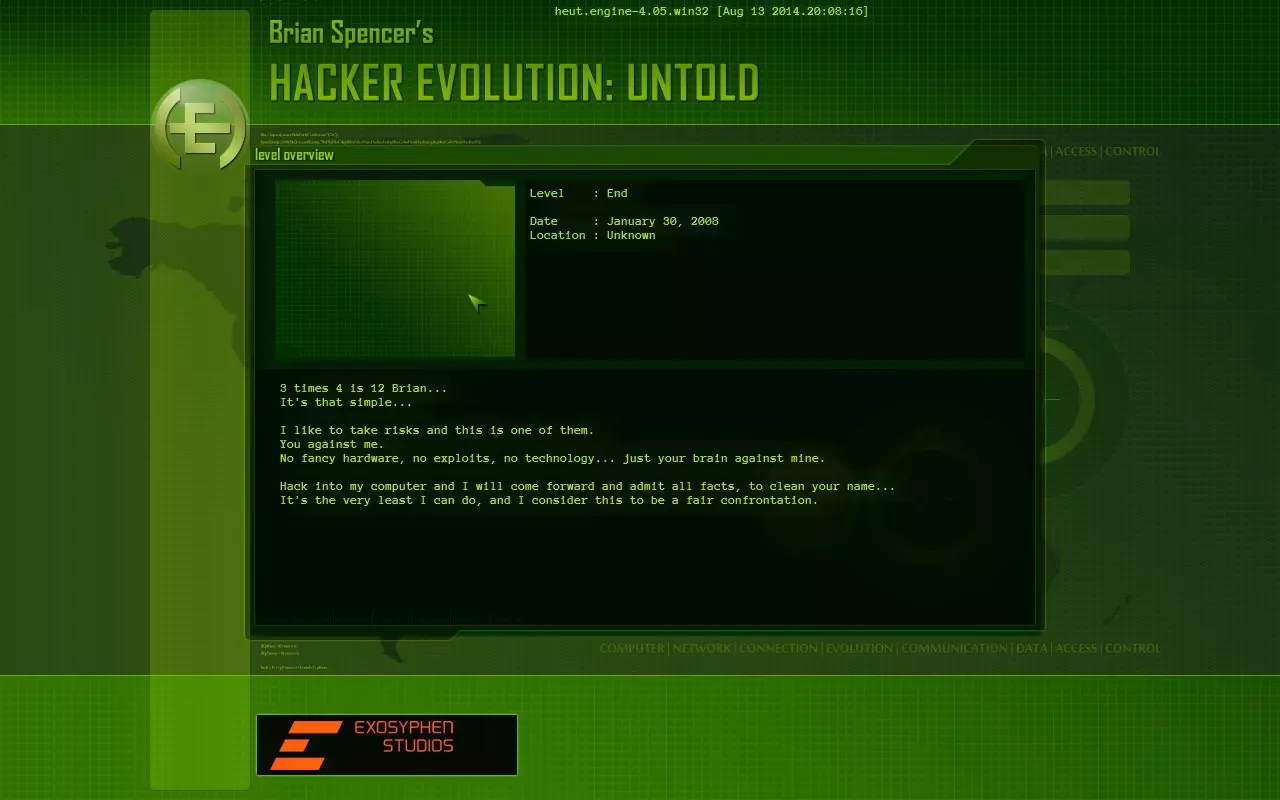

目标 [1] 入侵约翰的电脑 这个任务实在是再简单不过了,而且在我看来还挺令人失望的。不过嘛,还是做了吧。 解密 zero.xenti-corp.net 破解 zero.xenti-corp.net 81端口 连接 zero.xenti-corp.net 删除日志 登出 [N10] 服务器详情 char = characters = 字符数量 提及的服务器 zero.xenti-corp.net 512位 80端口 - http协议 81端口(密码12字符)- 存档 1个文件 80端口:索引 版权信息 知识共享署名-非商业性使用 2014年8月 - 2015年4月 Vinciane Amorini

换一换

换一换