这是CSEC新手与特工手册。本指南将教授基础知识和操作方法,还会提供一些你可能至今未知的提示与技巧。本指南可用于培训以及作为重要基础知识的提醒。 开始前 开始前,你需要一个Hacknet账户和密码,例如:

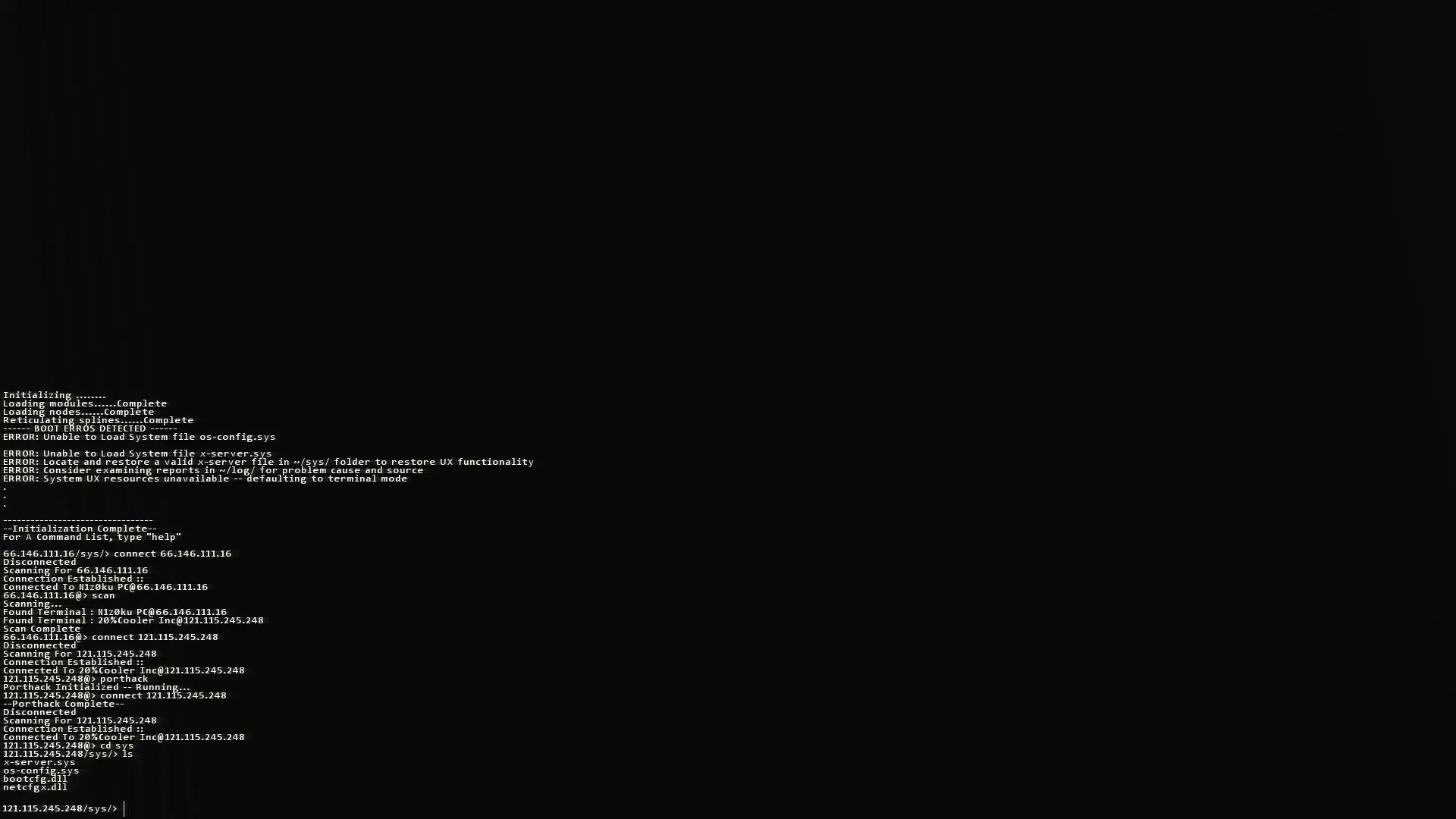

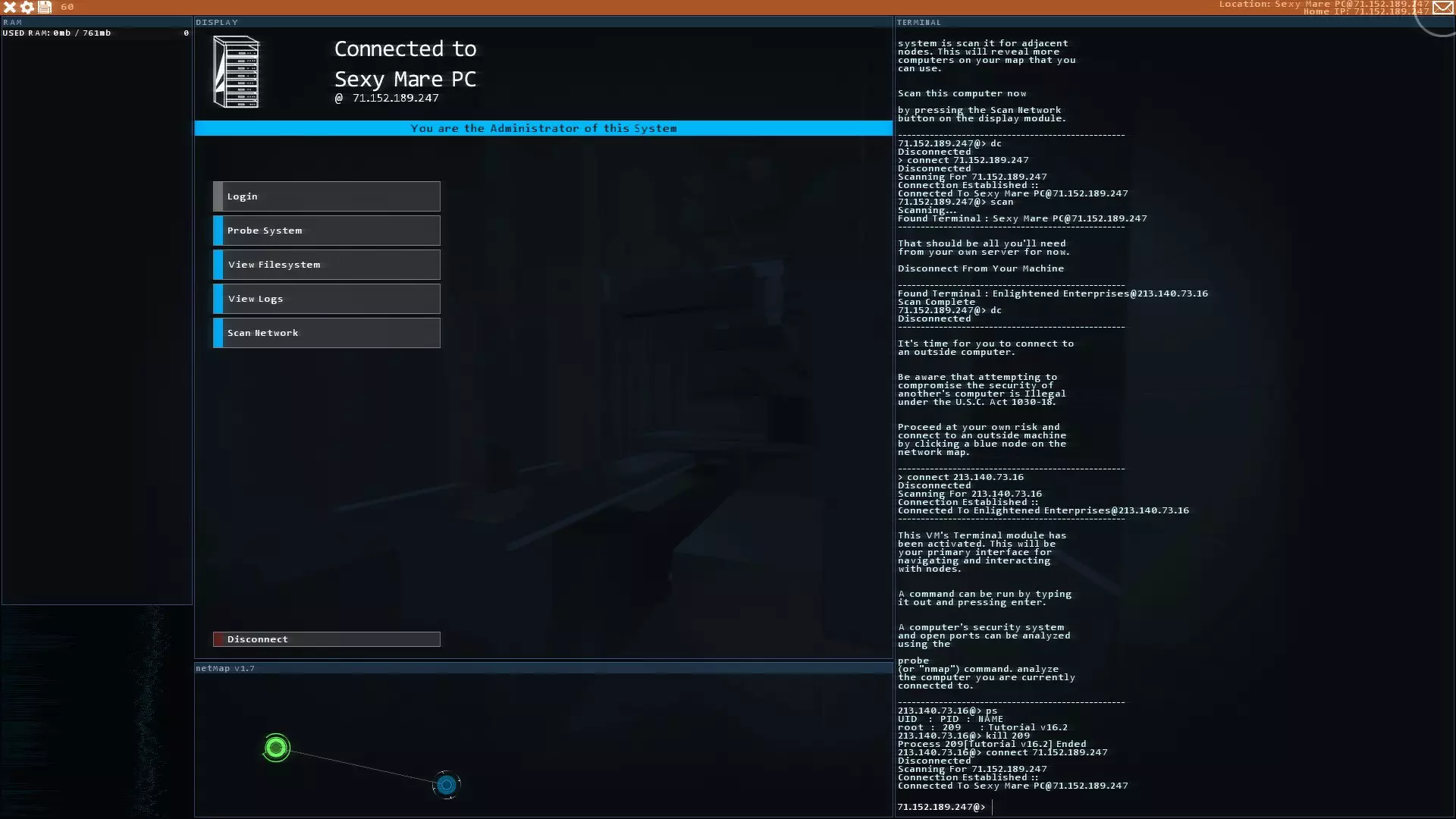

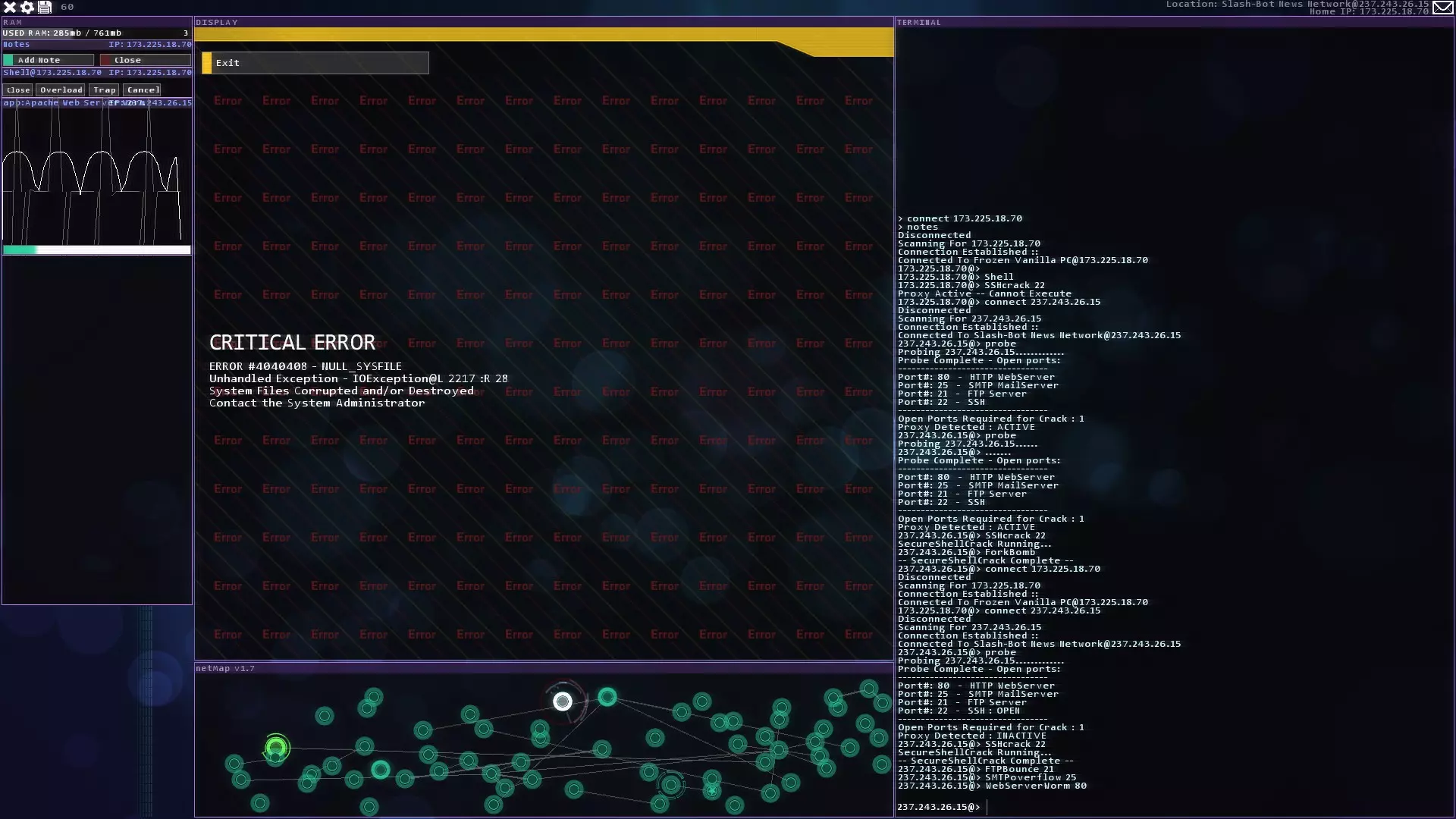

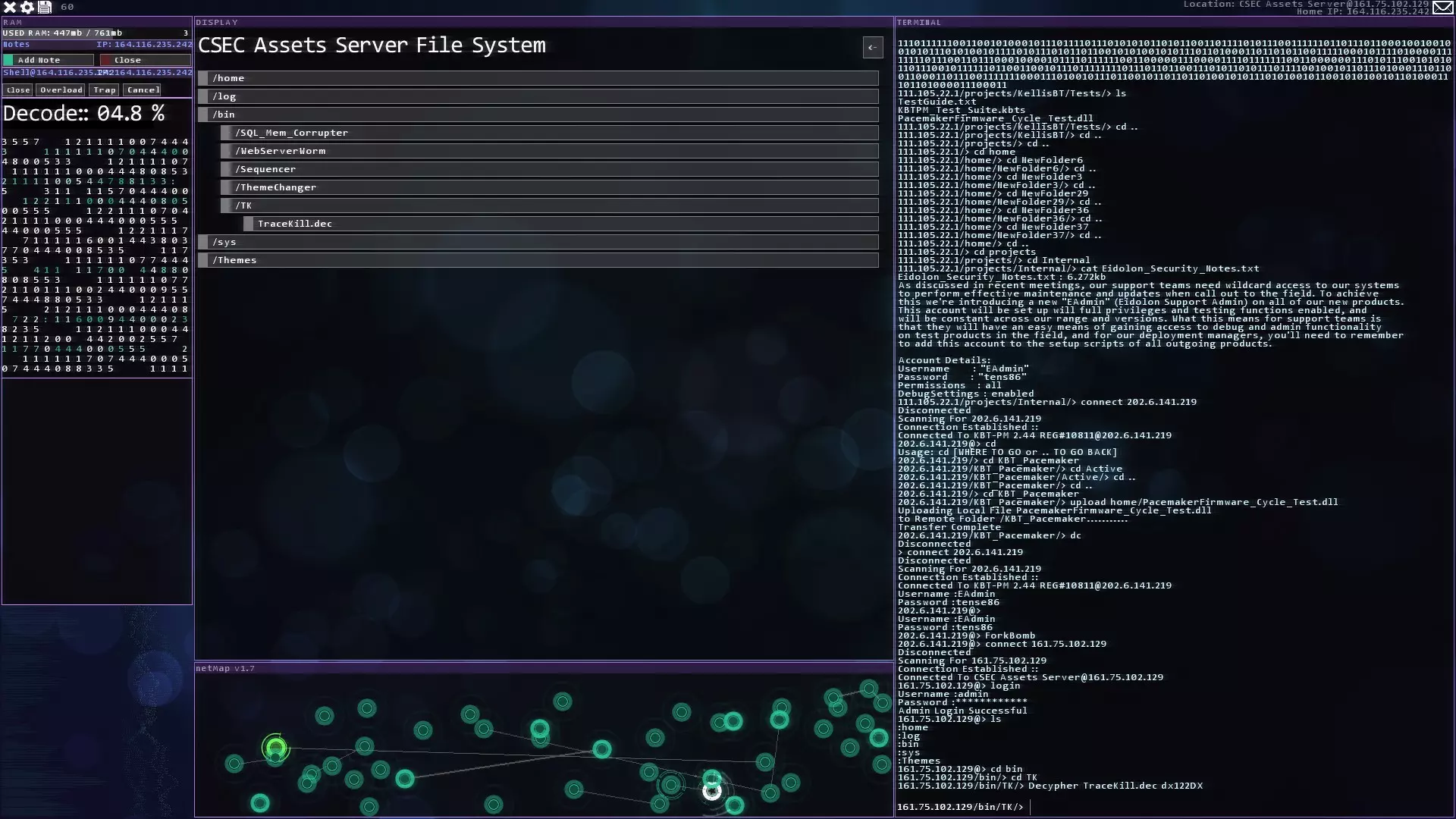

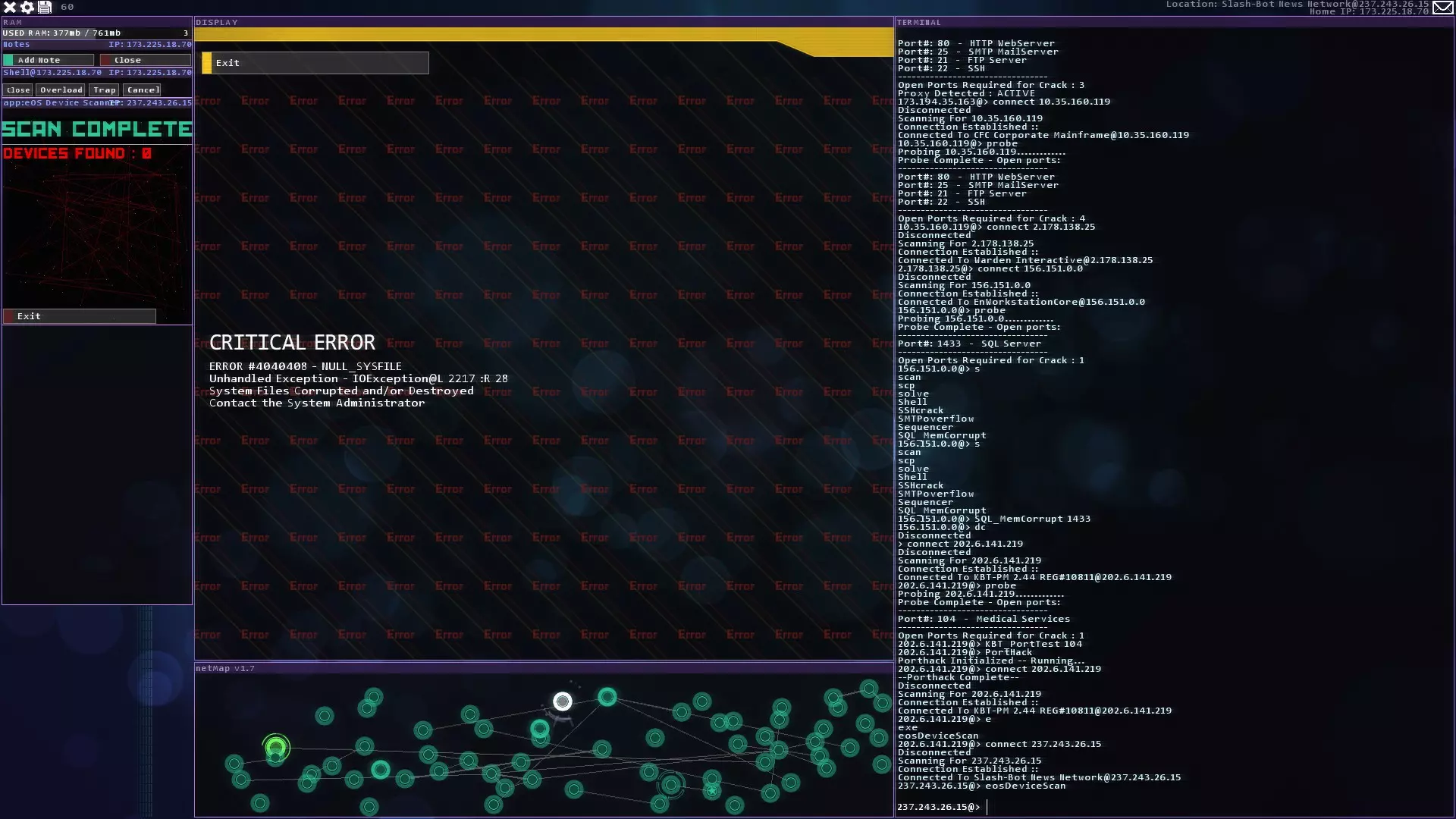

登录并启动【黑客网络操作系统】(HacknetOS)后,你应该会看到类似这样的界面。

如果你是《黑客网络》新手,建议先玩教程。

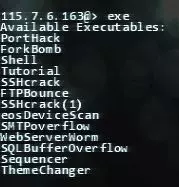

教程将教你如何入侵目标机器。随着剧情的推进,你将获得更多的漏洞利用方法和经验。 漏洞利用方法 SSH爆破

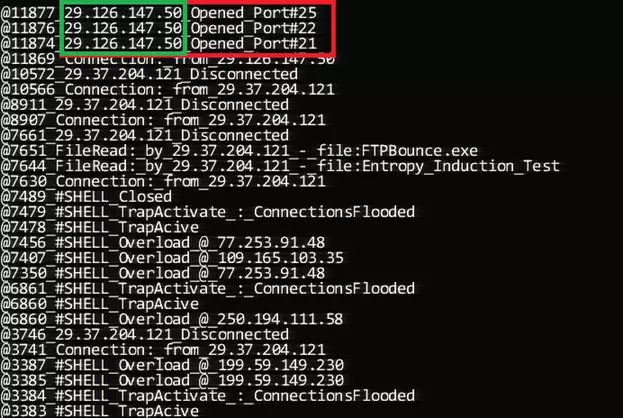

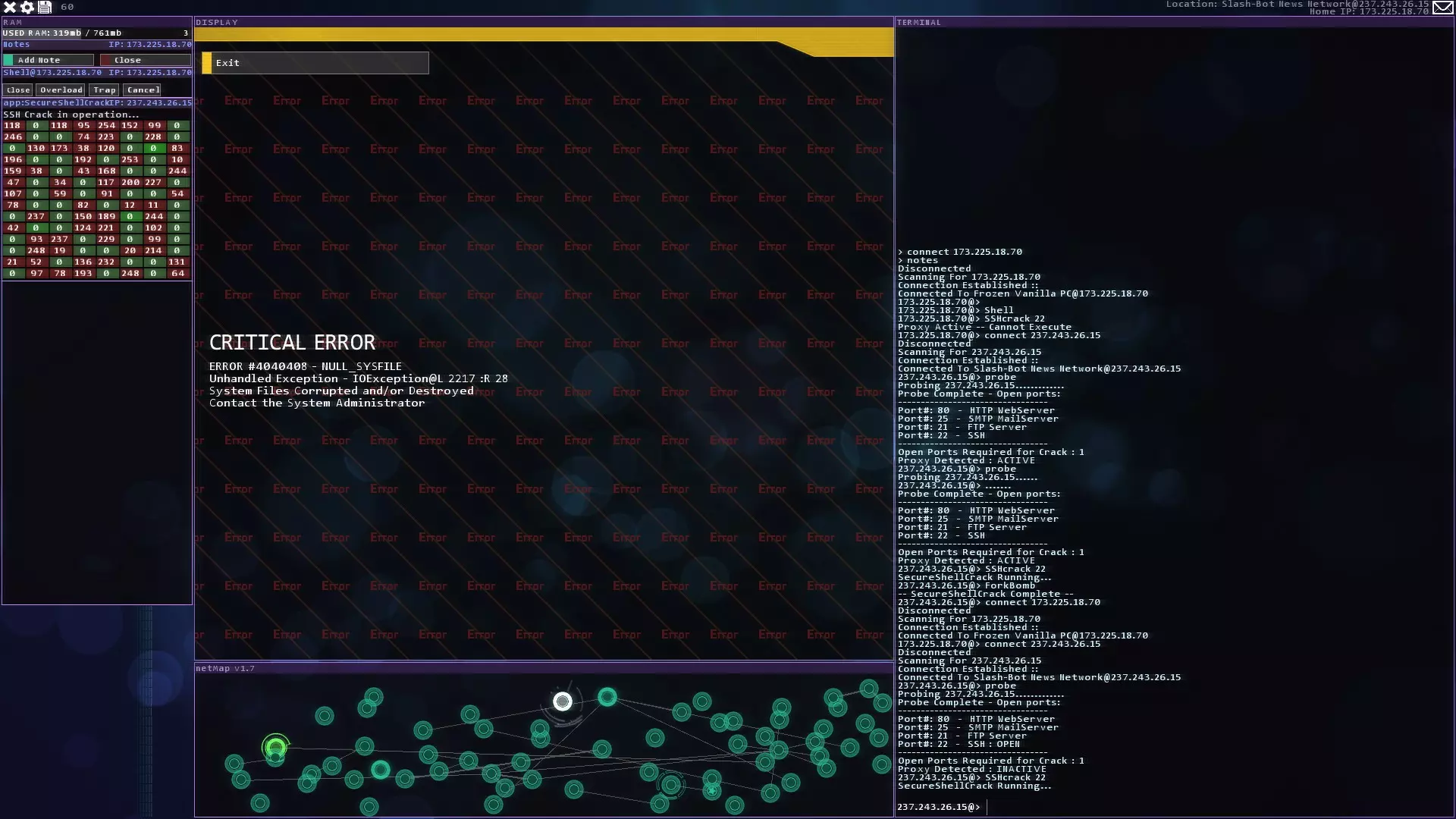

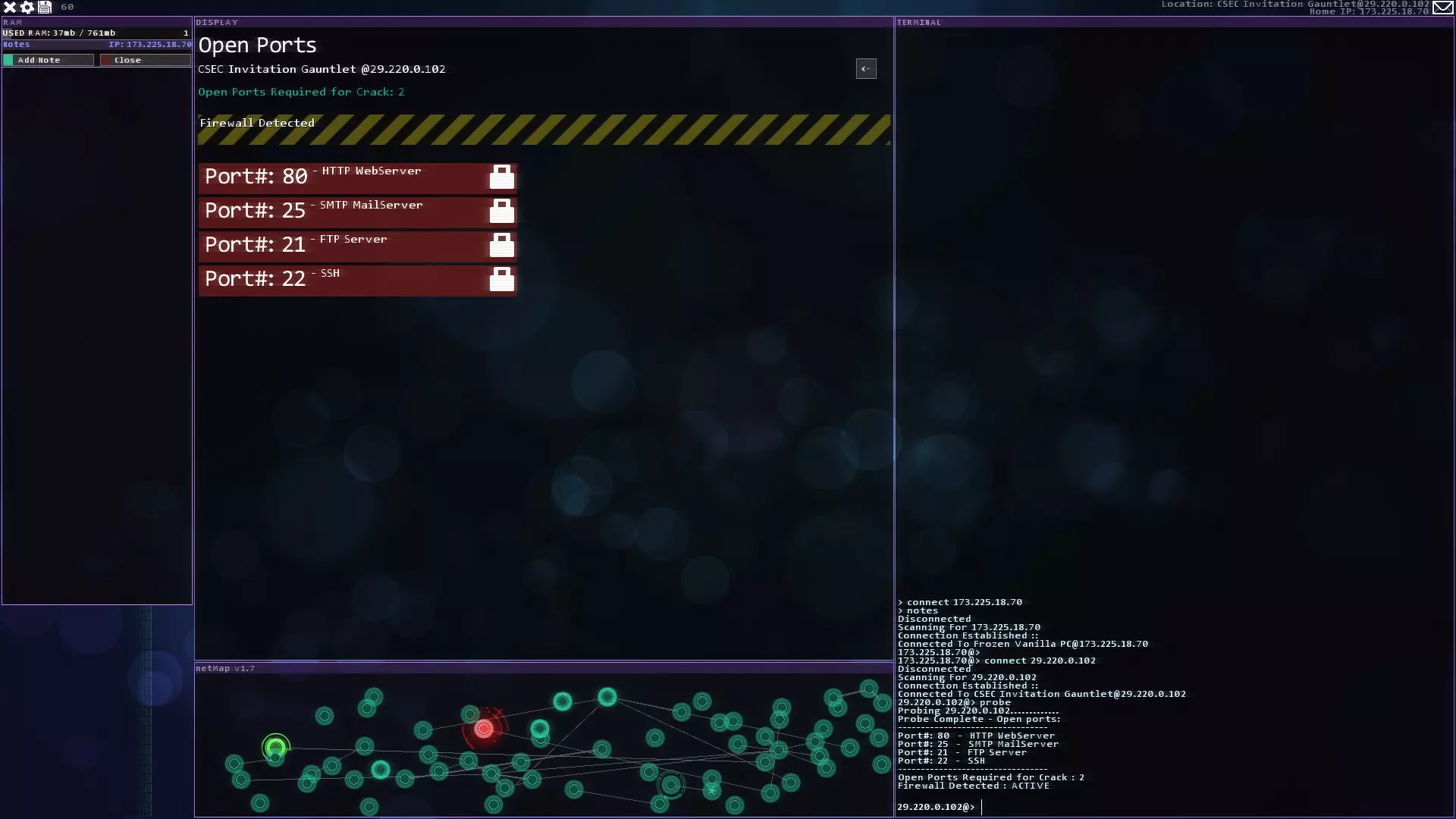

SSHCrack是一种用于打开22号端口的漏洞利用工具。几乎在每台服务器或节点上都能找到SSHCrack。使用方法:sshcrack "端口号"。示例:742.806.97.2> sshcrack 22--------------------------------------------------------------------FTPBounce

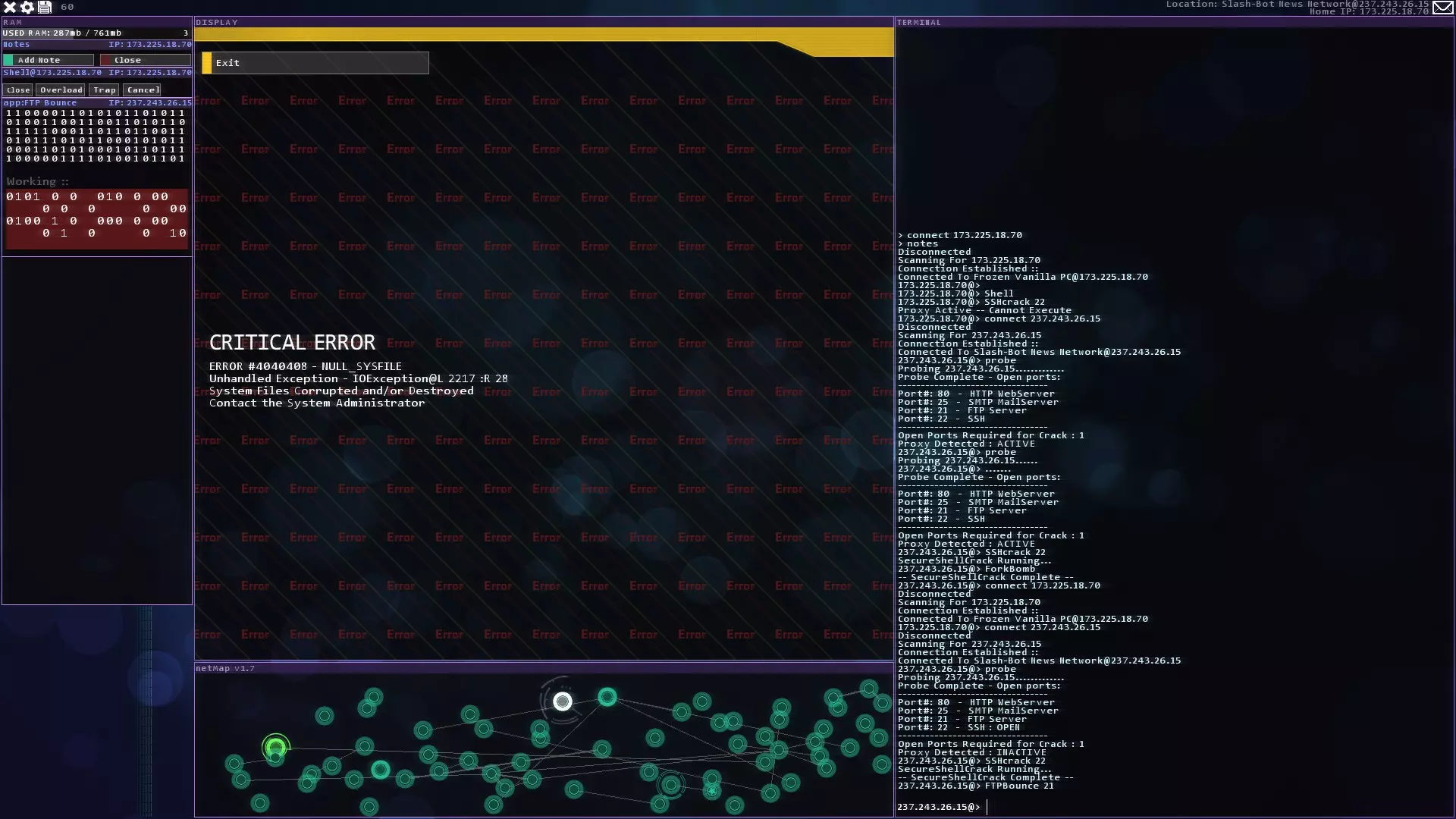

FTPBounce是一种用于打开21号端口的漏洞利用。FTPBounce是一种运行缓慢的漏洞利用,几乎可以在每台服务器或节点上找到。使用方法:FTPBounce "端口号"。示例:742.806.97.2> ftpbounce 21。--------------------------------------------------------------------SMTPOverflow

SMTPOverflow是一种用于打开25号端口的漏洞利用工具。此漏洞利用工具打开端口所需时间较短。使用方法:SMTPOverflow "端口号"。示例:742.806.97.2> SMTPOverflow 25。WebServerWorm

WebServerWorm是一种用于打开80号端口的漏洞利用程序。 WebServerWorm是一种较慢的漏洞利用程序,但它只占用少量随机存取存储器。 使用方法: WebServerWorm "端口号" 示例: 742.806.97.2> WebServerWorm 80 --------------------------------------------------------------------SQL_MemCorrupt /SQLBufferoverflow

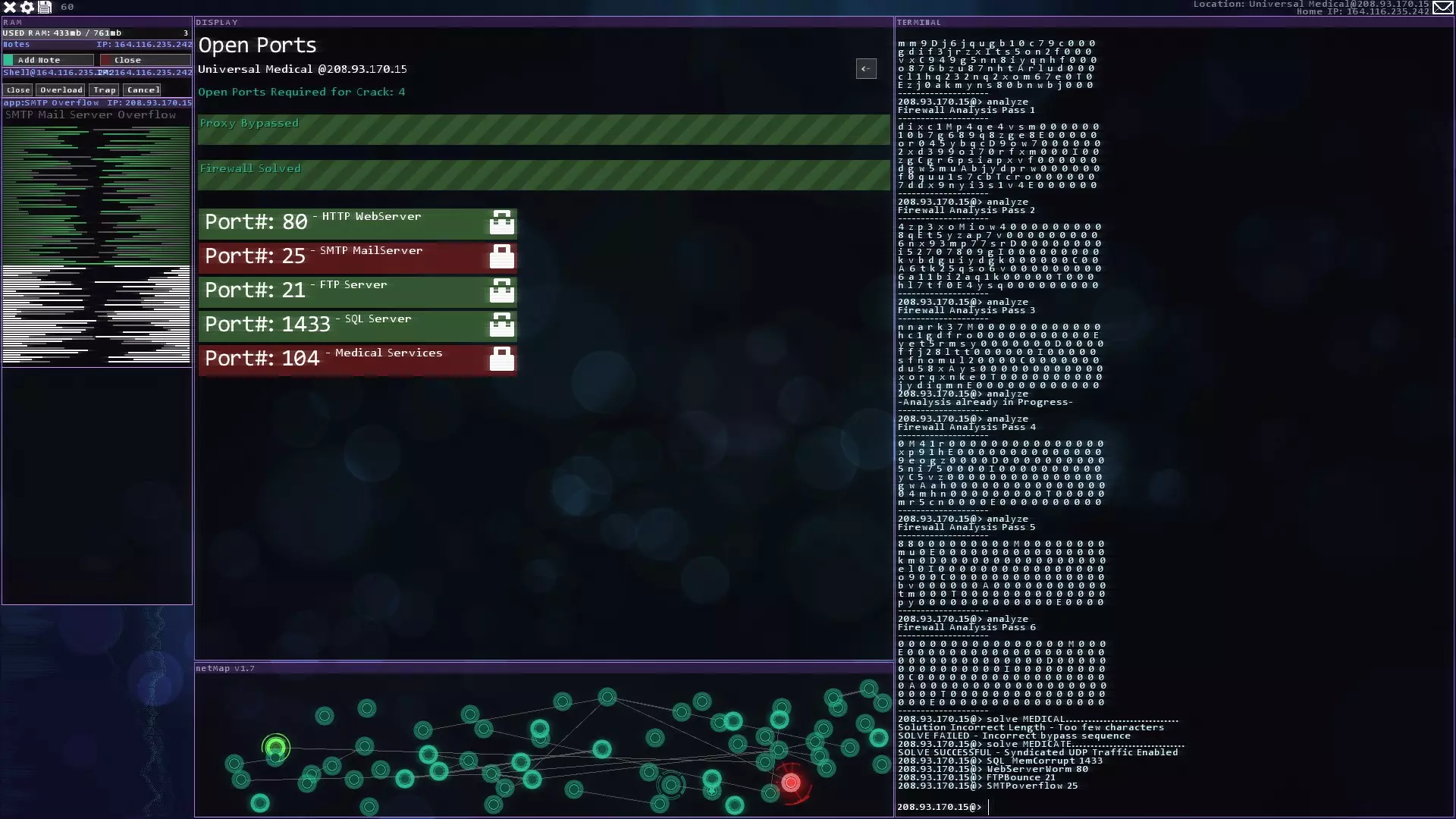

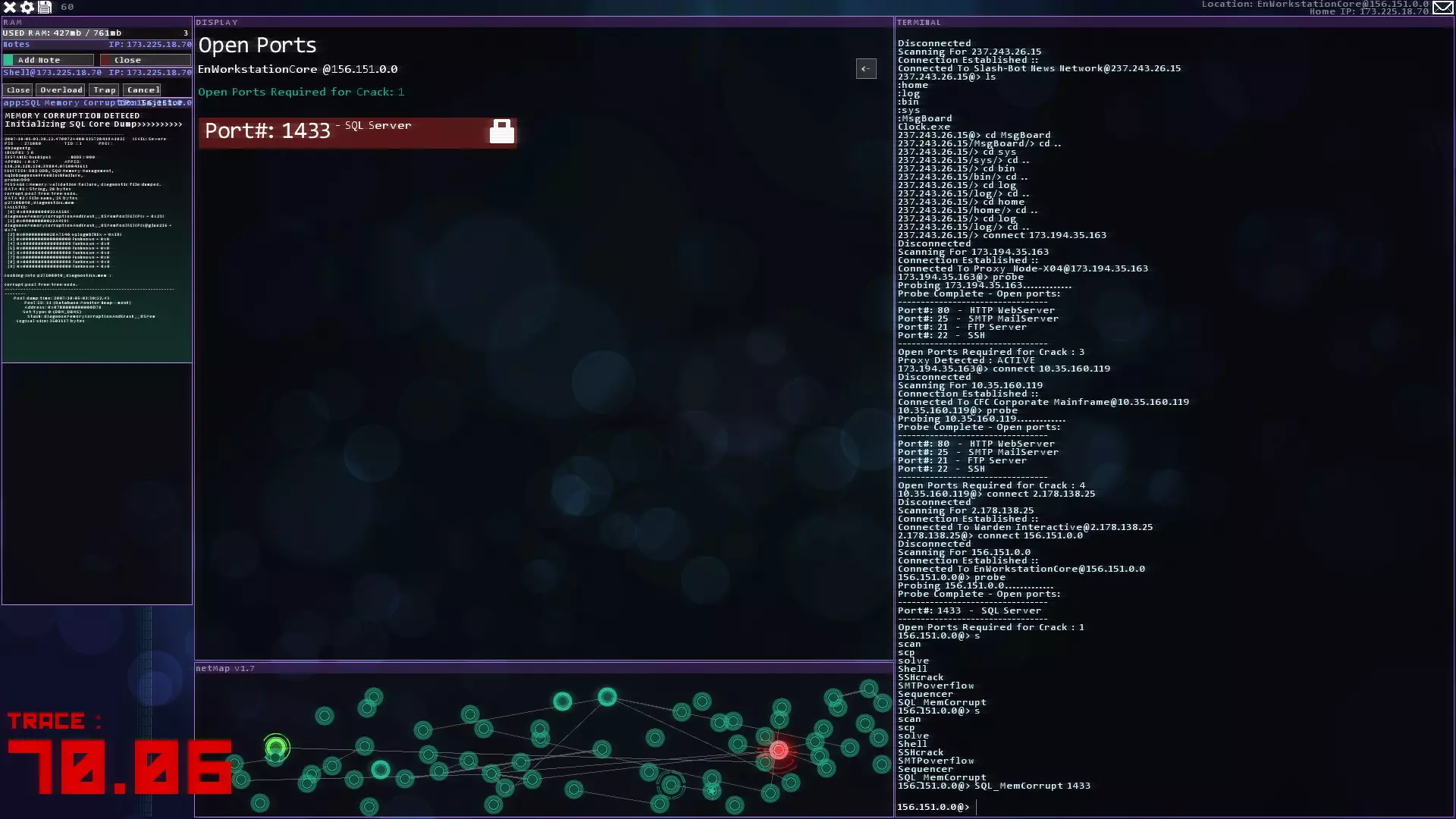

SQL_MemCorrupt和SQLBufferoverflow是用于打开1433端口的漏洞利用工具。 SQL_MemCorrupt和SQLBufferoverflow的运行速度相同,因此这两种漏洞利用工具之间没有区别。 这两种漏洞利用工具的运行时间都很短。 使用方法: SQL_MemCorrupt "端口号" 或 SQLBufferoverflow "端口号" 示例: 742.806.97.2> SQL_MemCorrupter 1433 或 742.806.97.2> SQLBufferoverflow 1433 --------------------------------------------------------------------KBT_PortTest

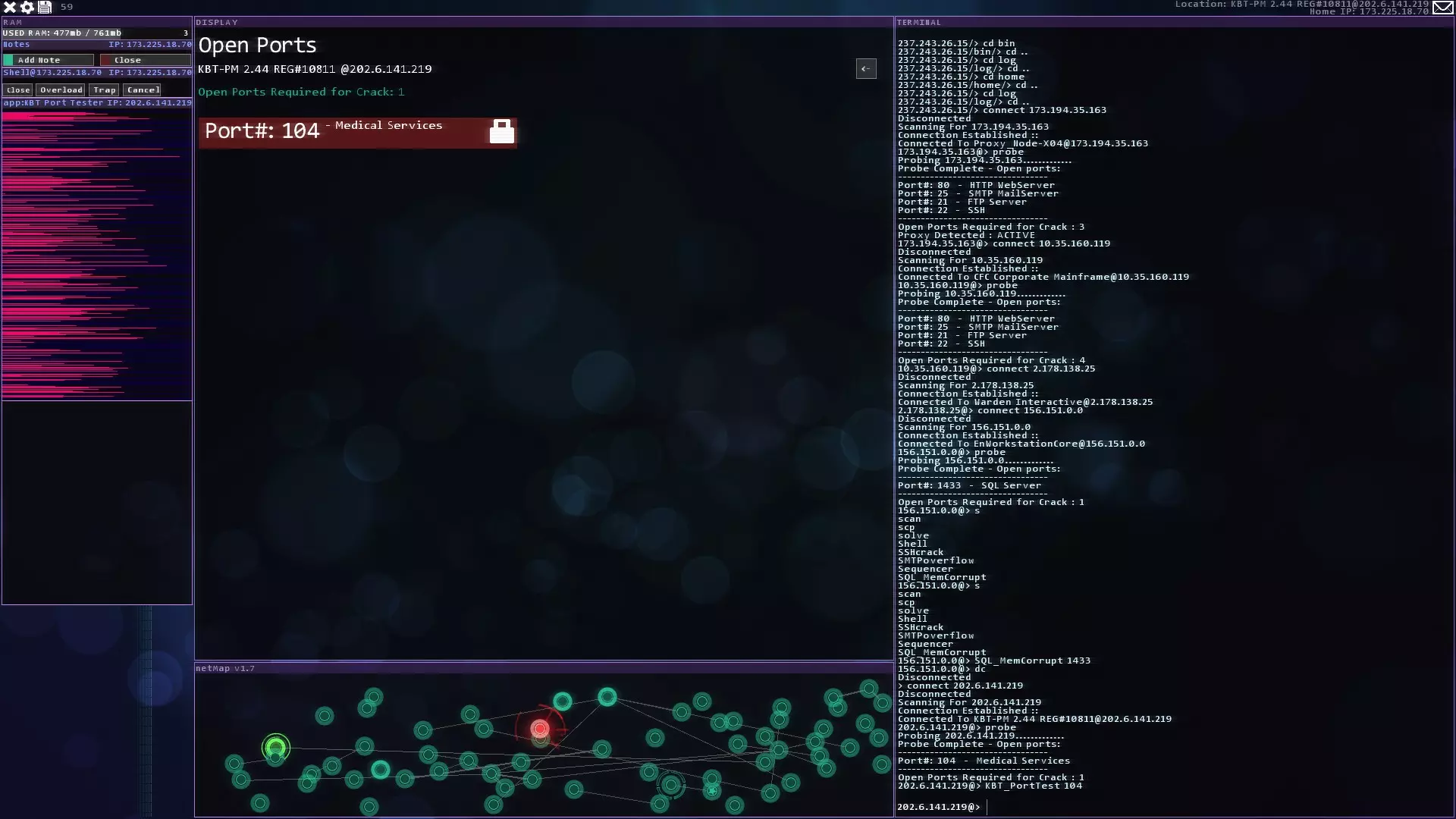

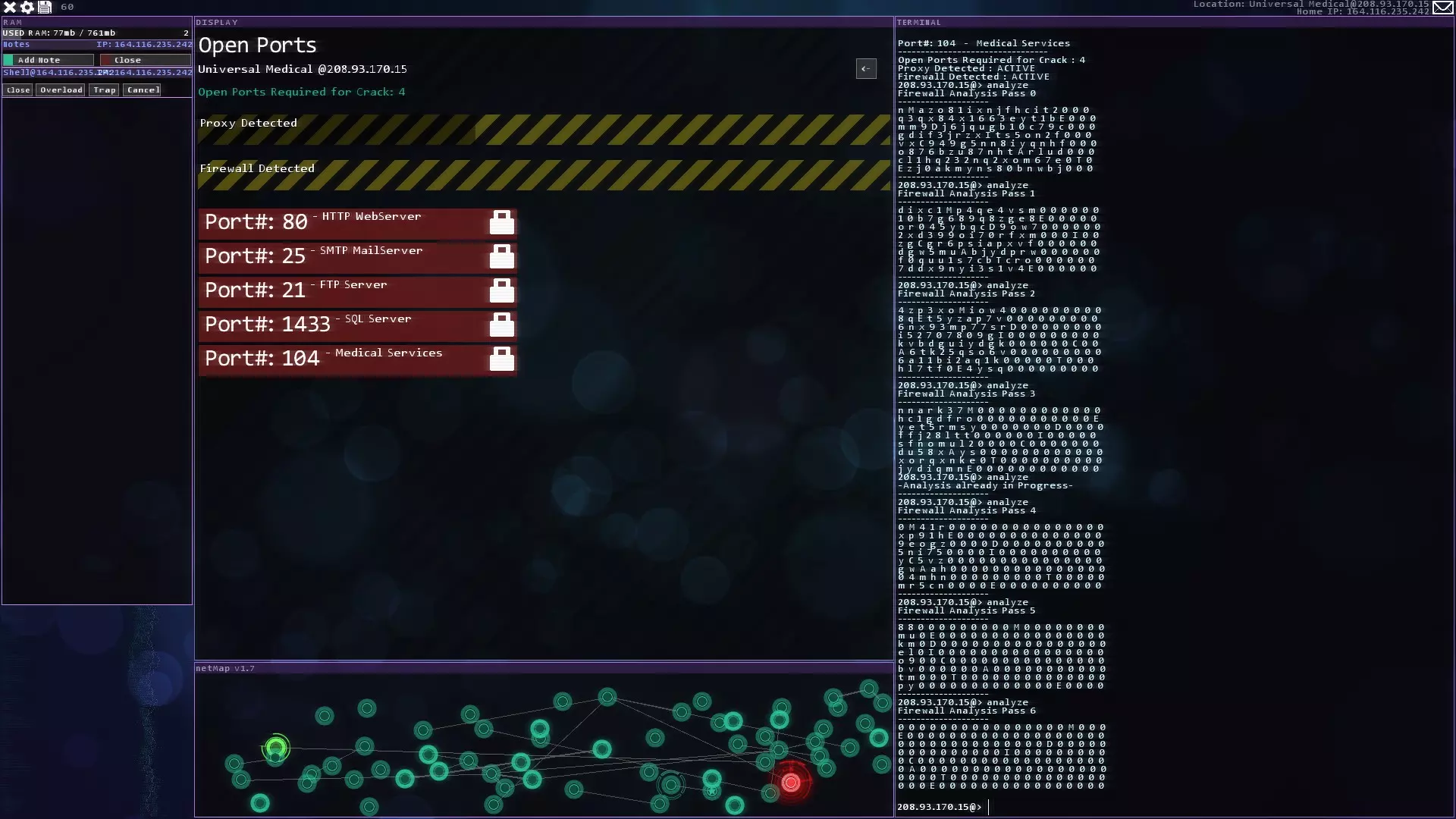

KBT_PortTest用于打开104号端口。KBT_PortTest是一种操作时间较长的漏洞利用程序。使用方法:KBT_PortTest "端口号"示例:742.806.97.2> KBT_PortTester 104--------------------------------------------------------------------DECHead

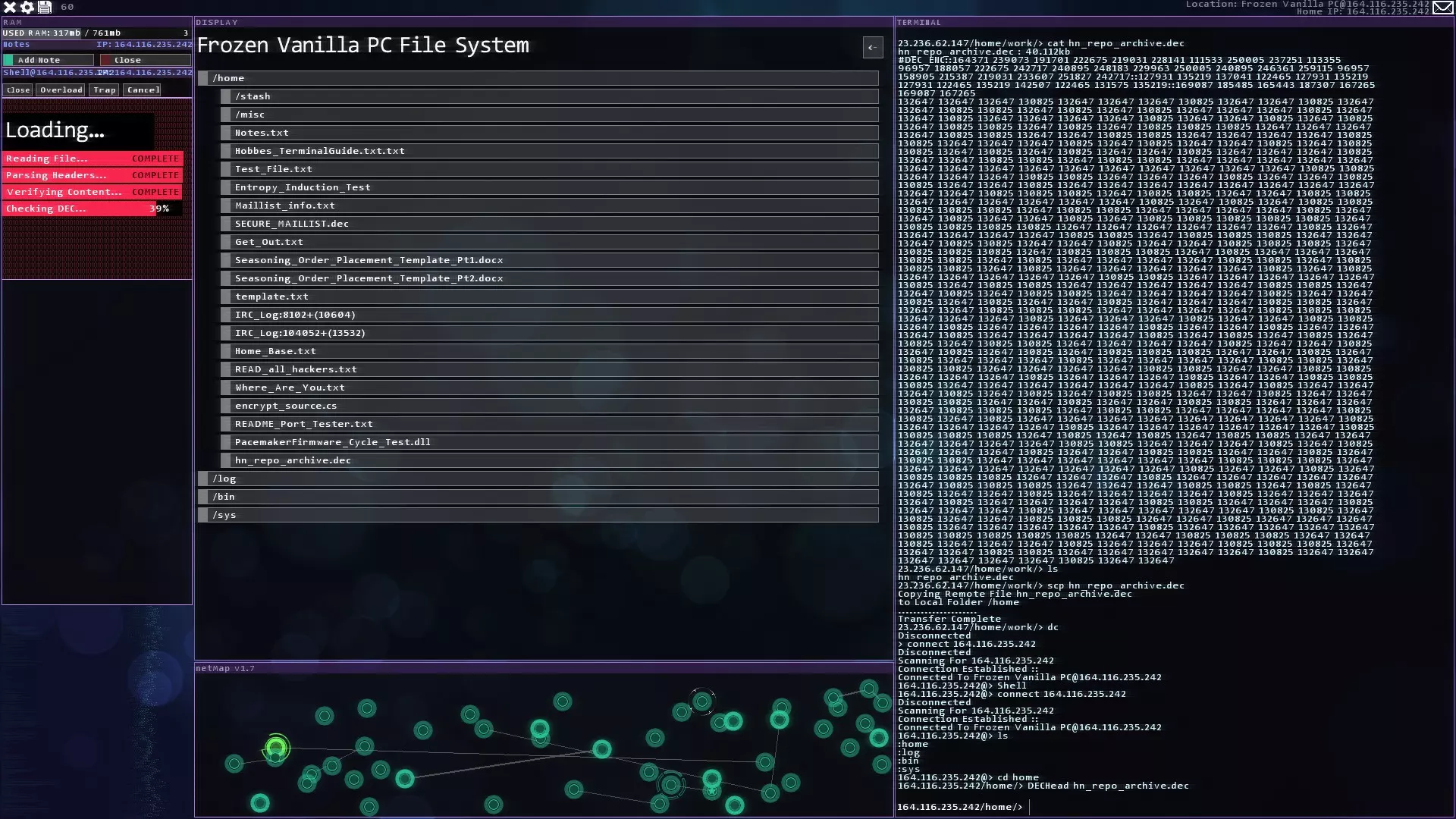

DECHead是一种用于获取加密数据的加密服务器IP的漏洞利用工具。使用方法:DECHead "文件名"示例:742.806.97.2> DECHead GreenPony.rec--------------------------------------------------------------------解密

Decypher是一种用于文件加密的漏洞利用工具。 使用方法: Decypher "文件名" "密码" 示例: 742.806.97.2> Decypher Alp_Luachra ssh288 --------------------------------------------------------------------Tracekill

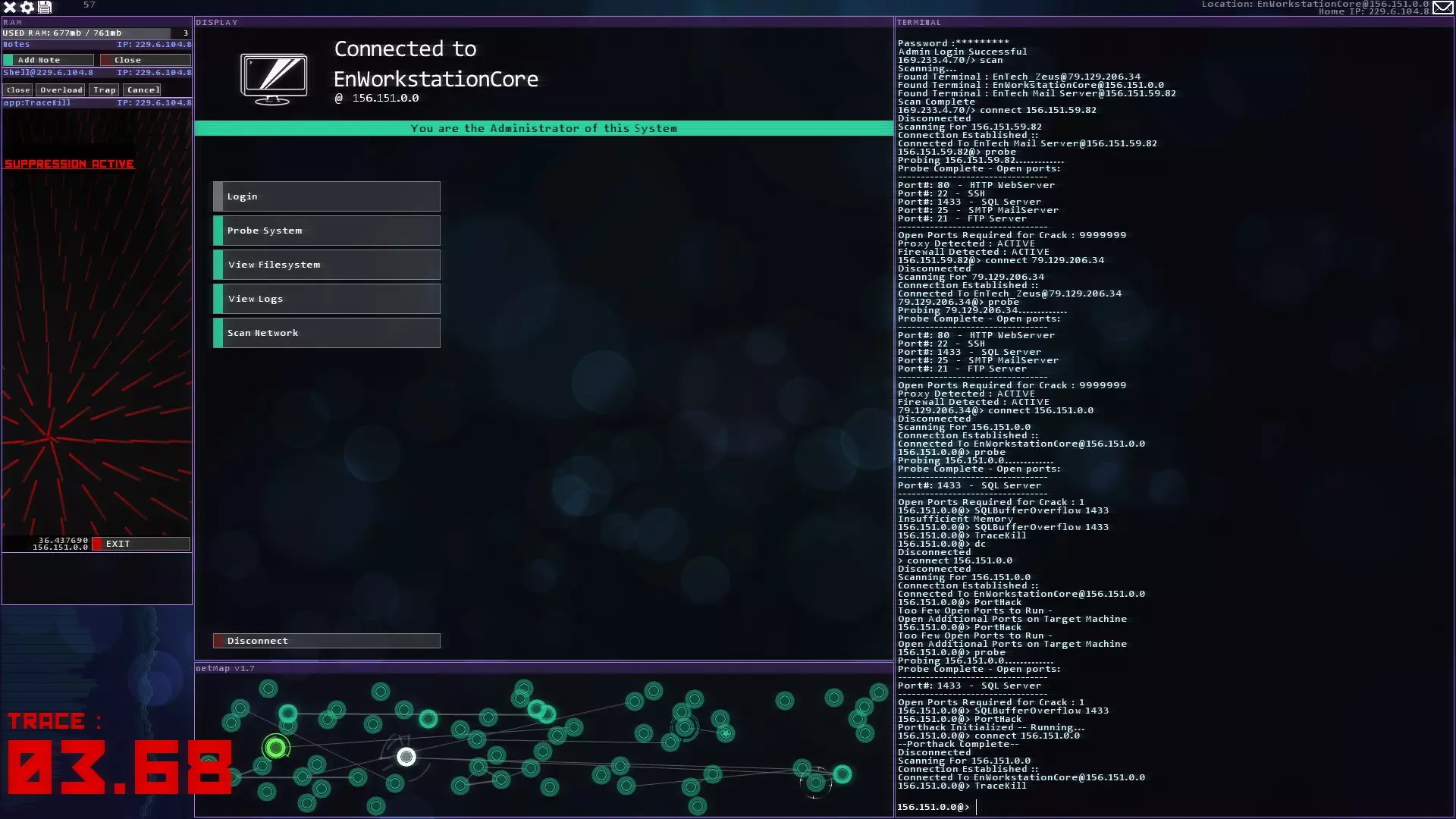

追踪终止是一种用于抑制活跃外部追踪的漏洞利用手段。 使用方法: 742.806.97.2>追踪终止 注意:追踪终止会占用大量内存

端口破解是一种用于获取服务器或节点密码的漏洞利用程序。 使用方法: 742.806.97.2> 端口破解 注意:运行端口破解需要开放一些端口!

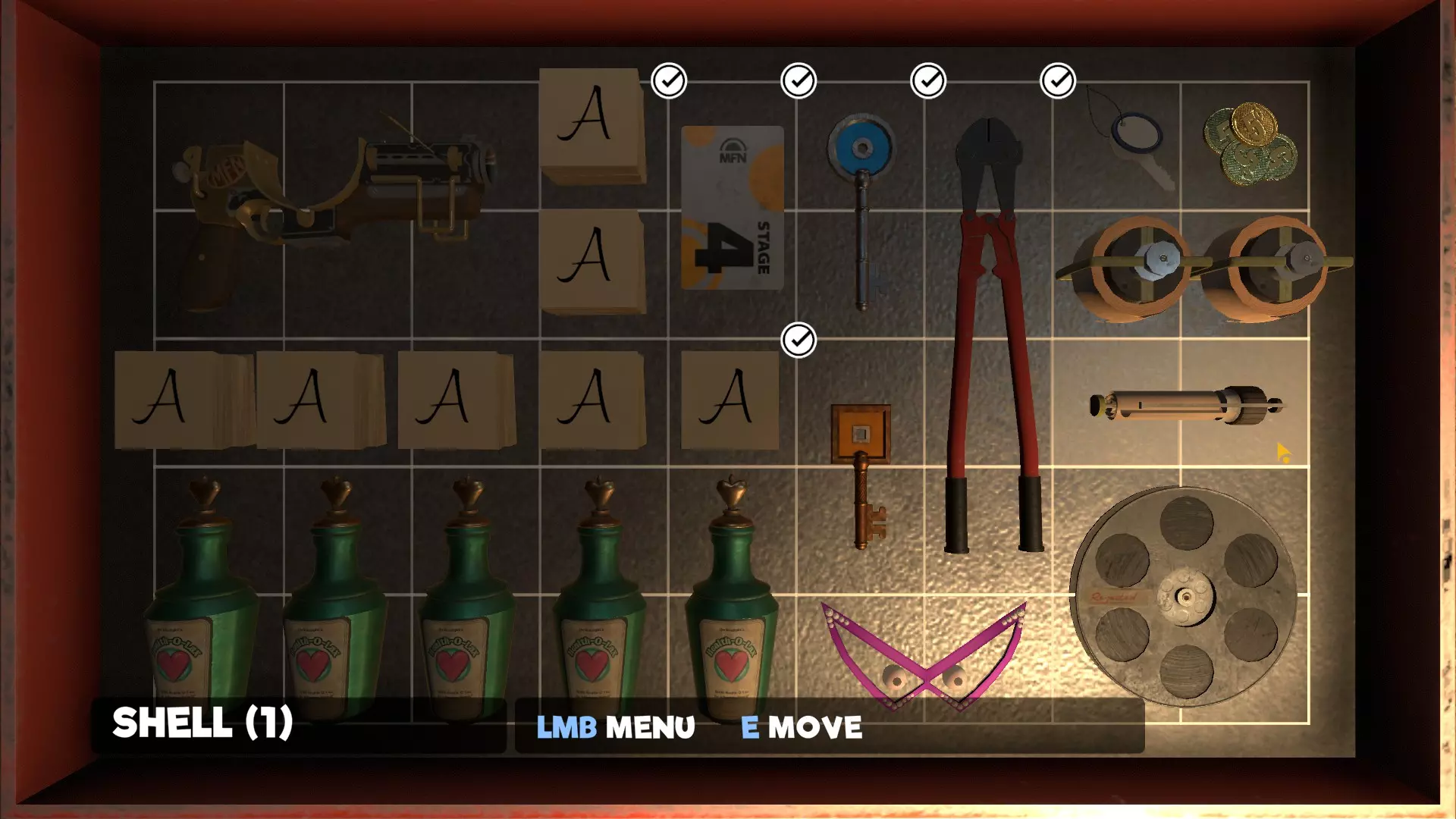

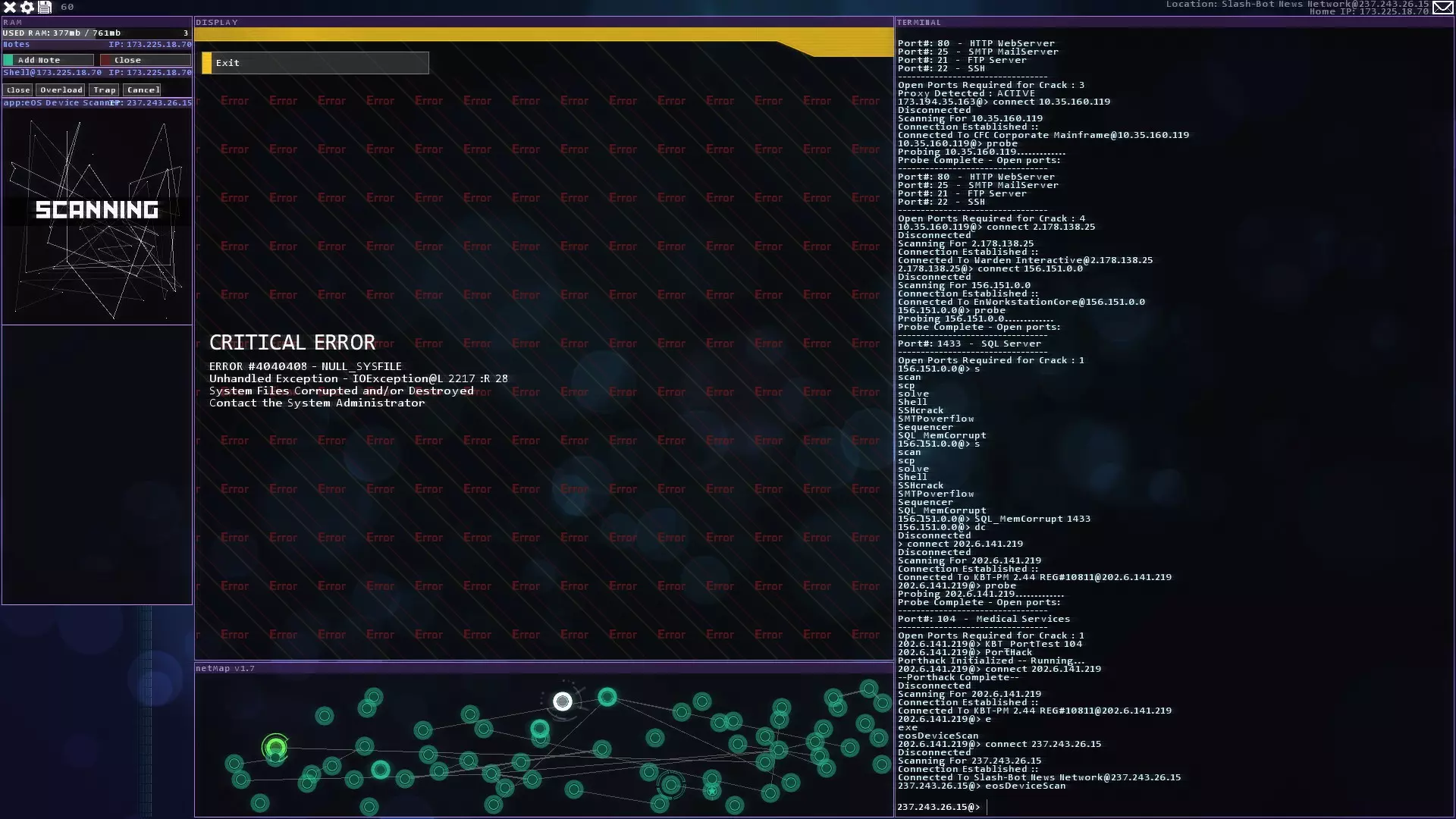

eosdevicescan是一种用于扫描目标服务器或节点以寻找eos设备的漏洞利用工具。你可以通过以管理员身份登录来获取eos的管理员权限。使用方法:eosdevicescan。示例:742.806.97.2>eosdevicescan,找到test1 111.222.33.4。742.806.97.2>连接111.222.33.4。742.806.97.2>登录。用户名:admin。密码:alpine。登录成功。注意:所有eos系统均使用“alpine”作为密码。命令列表:help [页码],显示指定页码的命令。scp [文件名][可选:目标路径] 从远程机器复制名为[文件名]的文件到指定本地文件夹(默认路径为/bin) scan 扫描已连接机器上的链接并添加到地图 rm [文件名(或使用*删除文件夹中所有文件)] 删除指定文件 ps 列出当前运行的进程 kill [进程ID] 终止进程号为[进程ID]的进程 ls 列出当前目录中的所有文件 cd [文件夹名] 将当前工作目录切换到指定文件夹 mv [文件][目标路径] 将[文件]移动或重命名到[目标路径] (例如:mv hi.txt ../bin/hi.)connect [IP地址] 连接到外部计算机 probe 扫描已连接机器的活动端口和安全等级 exe 列出本地/bin/文件夹中所有可用的可执行文件(包括隐藏和嵌入式可执行文件) disconnect 终止当前打开的连接。替代命令:"dc" cat [文件名] 显示文件内容 openCDTray 打开已连接计算机的CD托盘 closeCDTray 关闭已连接计算机的CD托盘 reboot [可选参数:-i] 重启已连接的计算机。-i 标志:立即重启 replace [文件名] "目标文本" "替换文本":将文件中的目标文本替换为替换文本 analyze:对目标机器的防火墙执行分析扫描 solve [防火墙解决方案]:尝试破解目标机器的防火墙以允许UDP流量 login:请求用户名和密码以登录到已连接的系统 upload [本地文件路径]:将本地机器上指定的文件上传到当前连接的目录 clear:清除终端 addNote [文本内容]:在笔记中添加包含[文本内容]的笔记 Shells(外壳程序) 外壳程序可用于绕过代理或作为防御性对策。 Overload(过载):用于向代理发送大量网络垃圾数据。使用多个外壳程序可加快过载过程。某些代理可能需要一定时间,而其他代理则可以通过单个外壳程序绕过。 网络编辑档案:----------------------------------------------------------------外壳程序是运行在独立机器上的紧凑、低内存远程进程,可以通过任何连接从本地进行控制。 这些极其便捷的进程可用于多种任务,不过它们的功能取决于所运行的外壳程序类型。 -过载: 此功能旨在测试网络和代理服务器,通过运行外壳程序的节点向目标机器发送大量无用网络流量,填满代理服务器内存并占用CPU时间。-陷阱: 运行此模式的shell会在有外来用户连接到运行该shell的机器时通知当前用户,并允许对所有其他远程连接的用户执行紧急的forkbomb(叉形炸弹)攻击。 这对于在进行其他工作时维护远程联网计算机的安全非常有用。 ----------------------------------------------------------------用于代理绕过的shell:

陷阱:陷阱在多人模式中很有用,在故事模式中也会用到一次。点击陷阱,等待敌人入侵你的系统,然后点击【触发】按钮,用叉形炸弹命令(Forkbomb Command)堵塞所有端口。 陷阱模式中使用的外壳:

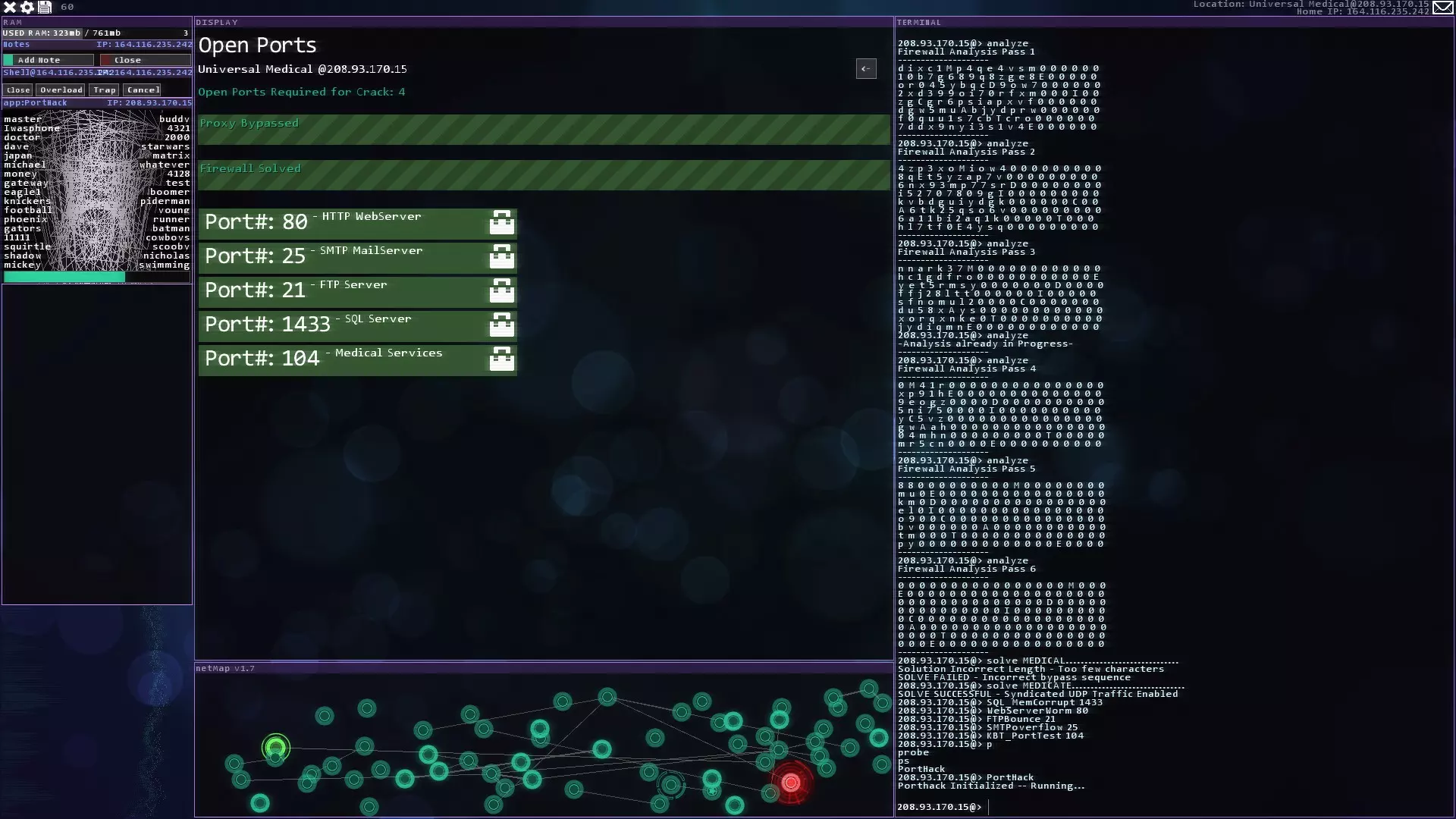

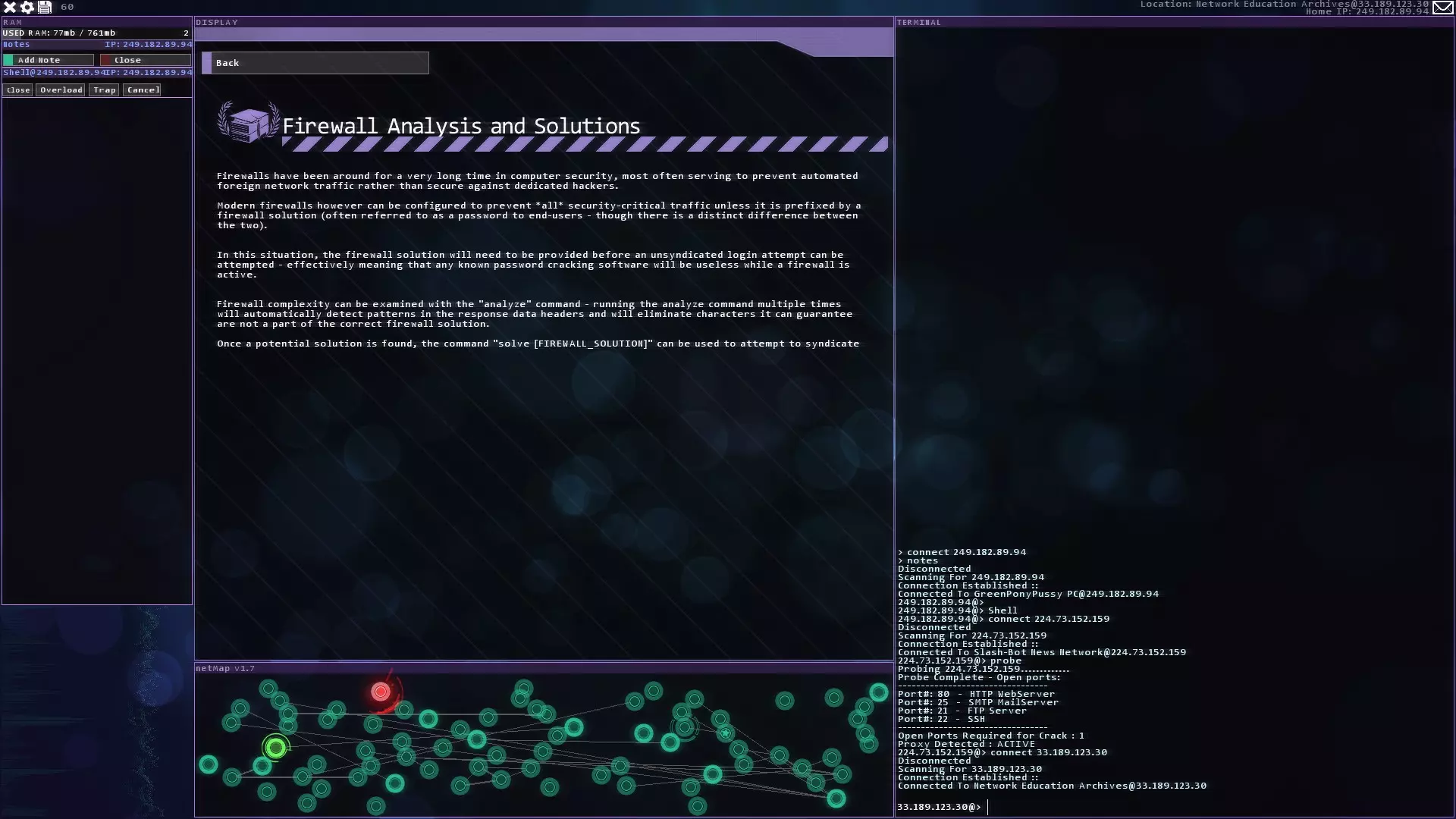

防火墙 防火墙分析与解决方案 防火墙用于保护系统免受外来网络流量的影响。只要目标服务器或节点上的防火墙处于激活状态,使用端口破解就不会奏效。

网络编辑档案: 在这种情况下,需要先提供防火墙解决方案,才能进行未联合的登录尝试——这实际上意味着,当防火墙处于活动状态时,任何已知的密码破解软件都将无用。 防火墙的复杂性可以通过【分析】命令来检查——多次运行分析命令会自动检测响应数据头中的模式,并排除那些可以确定不属于正确防火墙解决方案的字符。 一旦找到潜在的解决方案,可以使用命令【solve [防火墙解决方案]】来尝试联合。

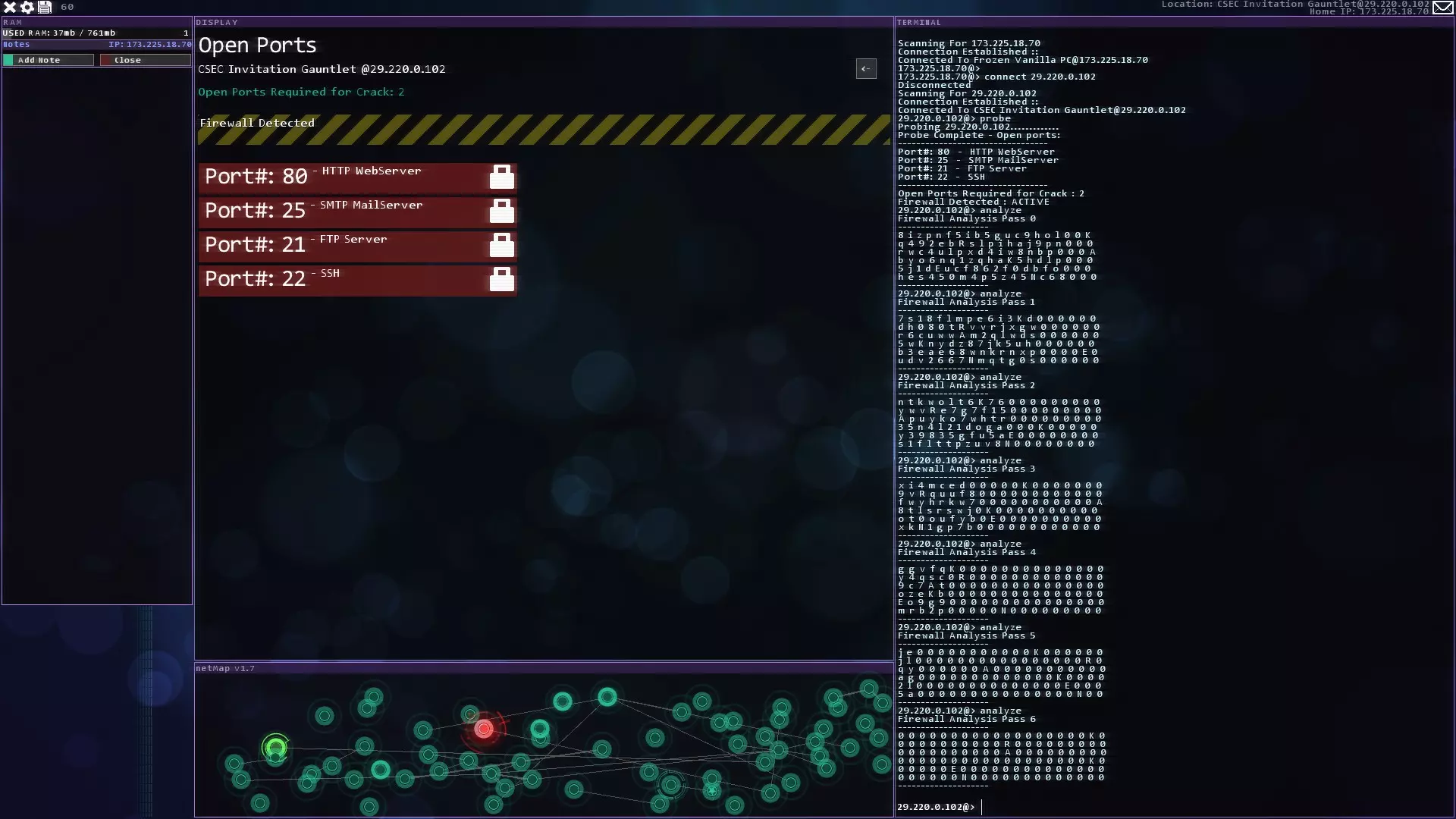

使用方法: 第一步:使用【分析】功能,直到获取正确密码。

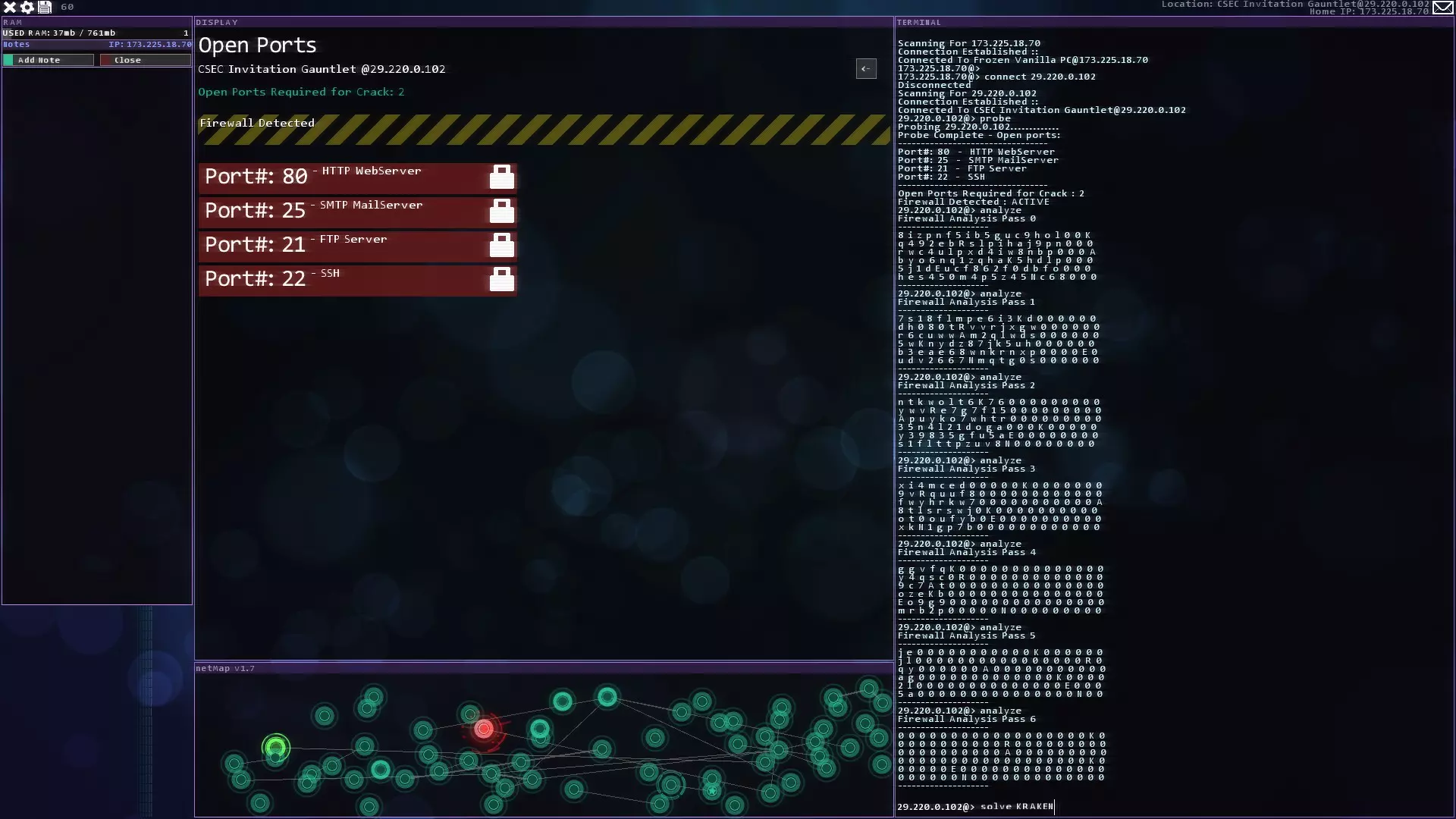

第二步:如果你获得了正确的密码,请输入:solve "密码",就像图片中展示的那样。

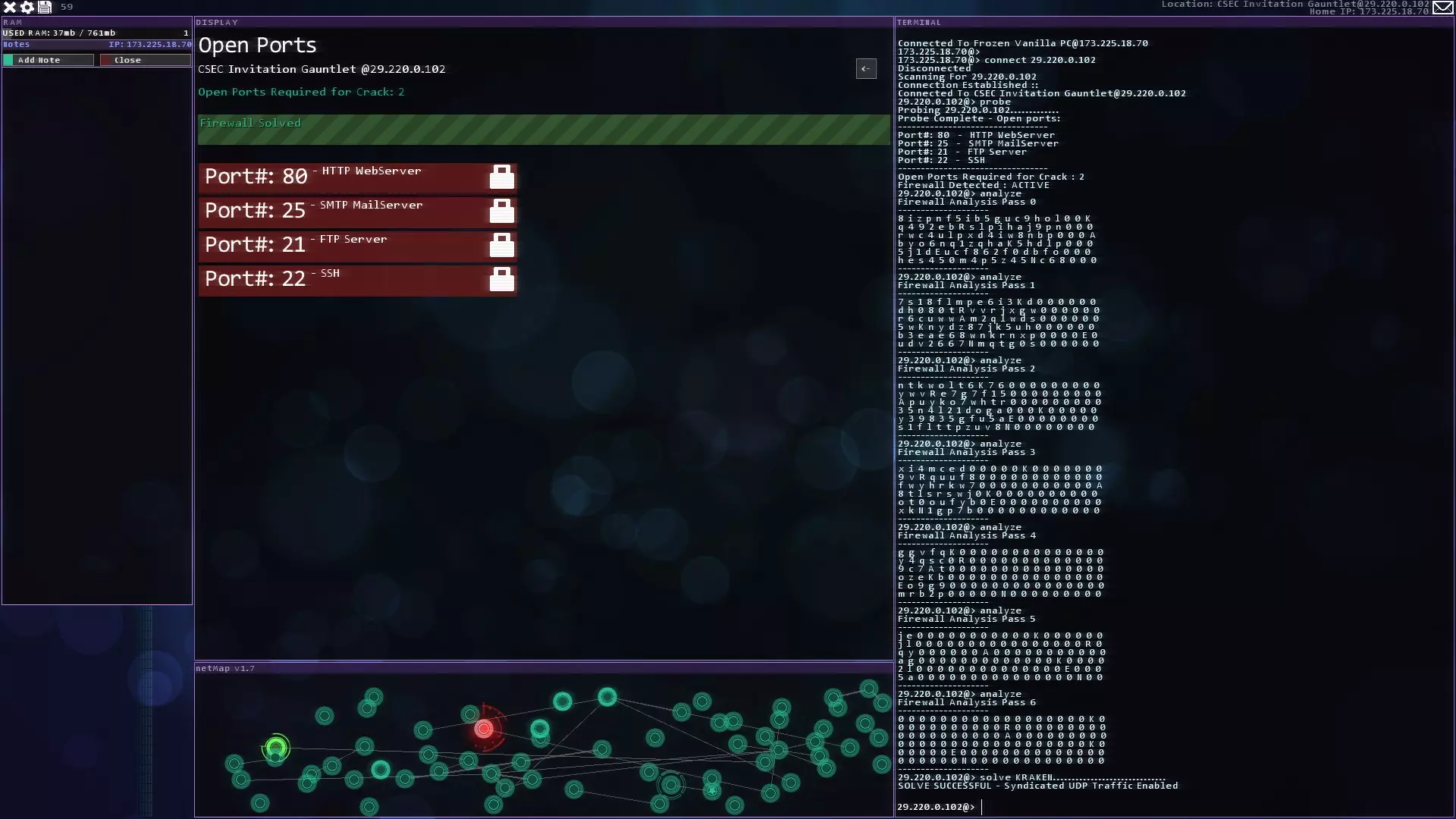

如果成功的话,应该会显示:防火墙已绕过,就像图片中那样。

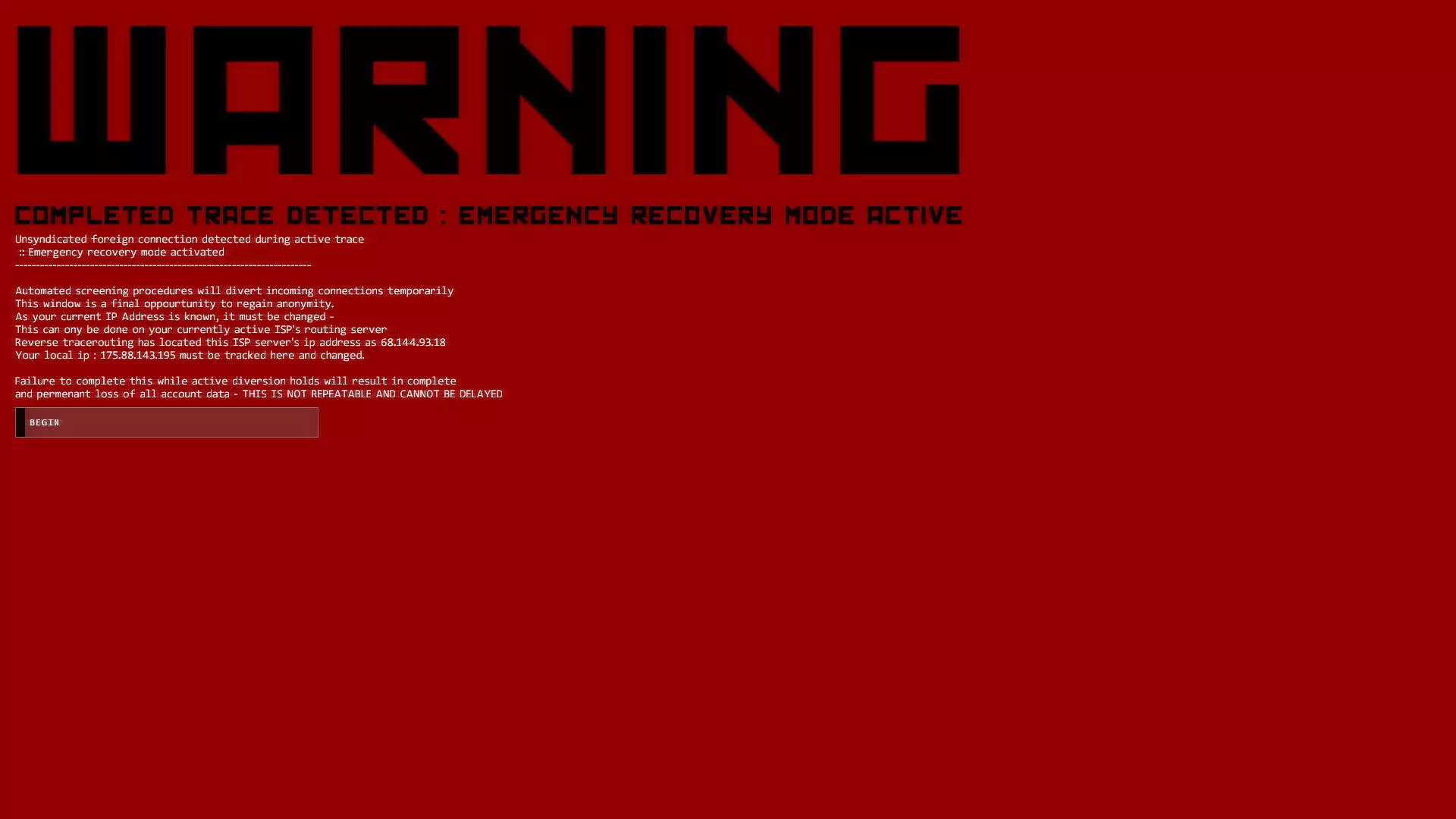

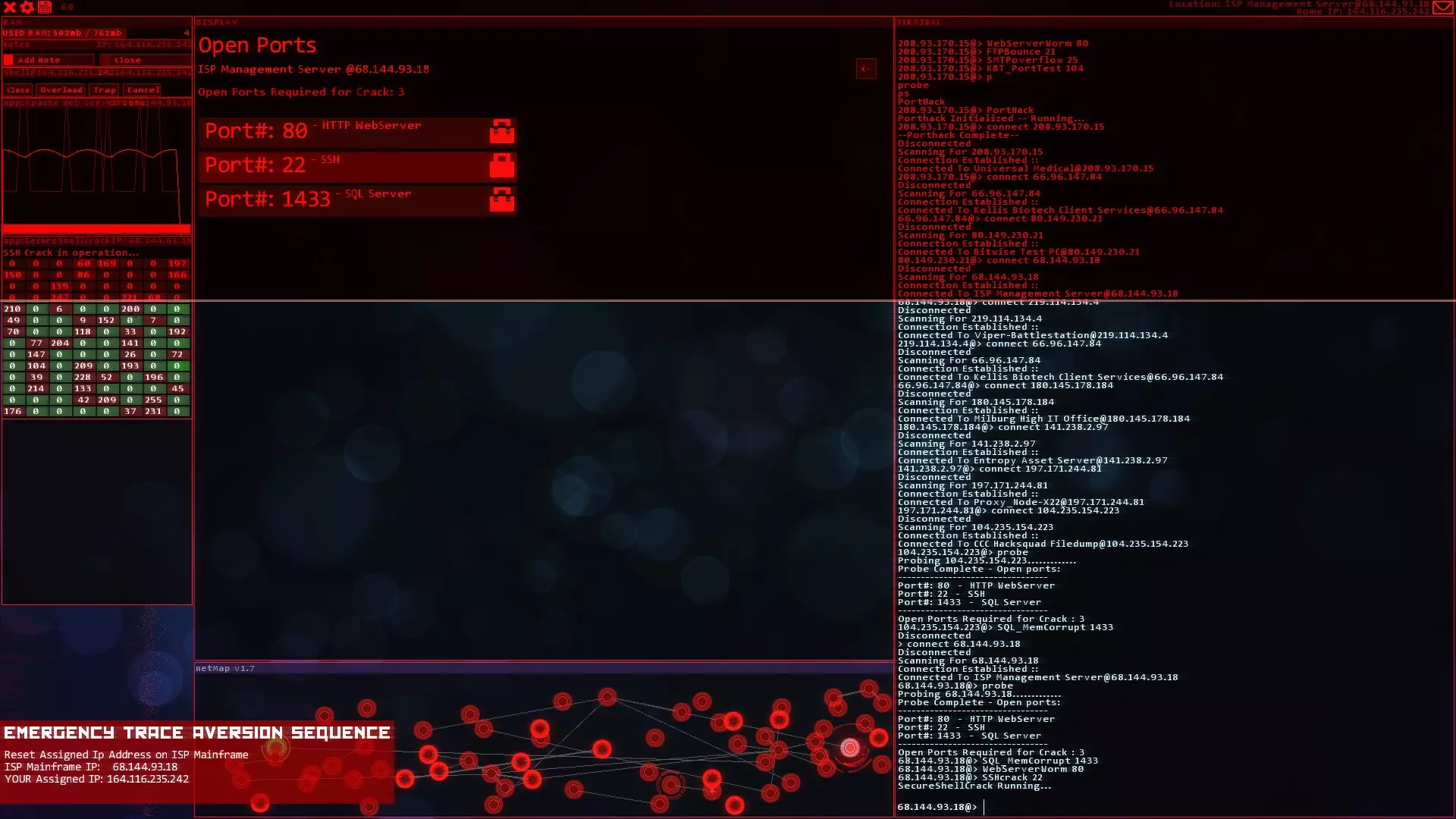

如果没有成功,你可能遗漏了某个字符或使用了错误的密码。 示例: ----------------------------------------------------------- 742.806.97.2> 分析 分析 6: ---------------------------------------- 000H000000000000000000000 00000000000000000O0000000 000R000000000000000000000 00000000000000S0000000000 E000000000000000000000000 ---------------------------------------- 742.806.97.2> 破解 HORSE............................. 破解成功 - 已启用联合用户数据报协议流量 742.806.97.2> 紧急追踪规避序列 当追踪进度达到0时,紧急追踪规避序列将被激活。一旦达到0,你会看到一个警告屏幕。

这是你唯一更改IP地址的机会。点击“开始”按钮将把故障保护转储加载到你的活动系统中。

需要记住的重要事项: - 互联网服务提供商管理服务器:68.144.93.18 - 保持冷静!在此模式下确保操作正确是首要任务! - 切勿搜索互联网服务提供商节点!请改用【connect】命令。 紧急追踪规避序列示例如下:

注意:紧急追踪规避序列(ETAS)将在你获得CSEC账户后立即可用 提示与技巧 - 如果你玩黑客网络,在旁边准备好纸和笔。这对后续的一些任务会有帮助。 - 使用多个Shell来绕过某些代理。这会减少绕过所需的时间。记住在绕过代理后关闭它们以恢复你的RAM。 - 像KBT_PortTest和SQL_MemCorrupt/SQLBufferoverflow这样的漏洞即使在防火墙或代理激活的情况下也能执行。 - 使用Tab键而不是手动输入内容。Tab键具有自动完成功能。 - 搜索每个服务器/节点以获取信息或秘密。它们可能会帮助你推进故事线。

换一换

换一换